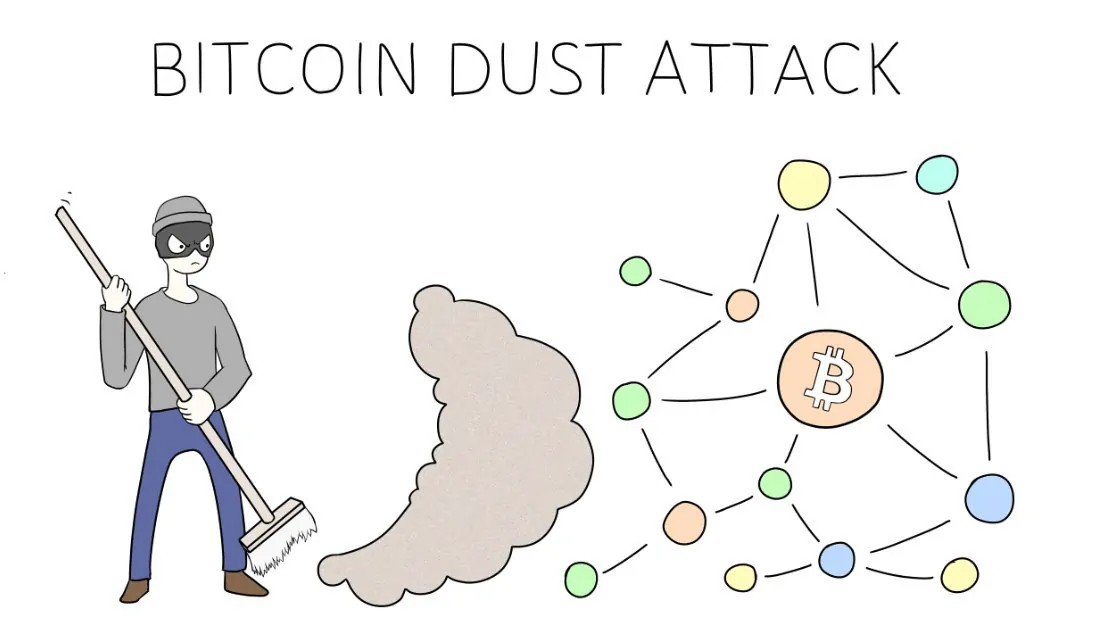

Une attaque de poussière est l'une des attaques malveillantes les plus utilisées sur la blockchain afin de briser la confidentialité des utilisateurs de crypto-monnaie.

Upas des attaques les plus connues du Bitcoin et les crypto-monnaies en général sont les attaque de poussière. Il s'agit d'un type d'attaque très sophistiqué dont l'objectif est de permettre aux pirates briser la confidentialité et le pseudo-anonymat de nombreuses crypto-monnaies. Un autre exemple que la sécurité informatique n'est pas une tâche facile et dans la technologie blockchain, la même règle s'applique. Tout cela malgré les subtilités et l'utilisation de la cryptographie dans cette technologie. Eh bien, malgré cela, cette attaque peut mettre en danger la vie privée de ses utilisateurs.

Dans cet article, nous parlerons des types d'attaques et de leurs risques. Nous comprendrons également comment elles sont menées, quels risques elles présentent et comment nous pouvons nous en protéger. Une connaissance qui vous sera sûrement très utile pour protéger votre bien le plus précieux: votre vie privée.

Qu'est-ce qu'une attaque de poussière?

Un attaque de poussière C'est une attaque qui vise à briser la confidentialité et le pseudo-anonymat que fournissent de nombreuses crypto-monnaies. Pour y parvenir, les pirates utilisent de petites transactions ou poussière (également connu sous le nom de poudre) qui sont envoyés à des centaines ou des milliers de personnes. La poussière n'est rien de plus qu'une petite transaction considérée comme du spam dans le blockchain. Les pirates utilisent ces petites transactions comme un spam massif qui se reflète sur les soldes des utilisateurs.

Une fois là-bas, les pirates suivent les transactions des utilisateurs. De cette manière et en utilisant de puissantes techniques de suivi et d'analyse de données, ils peuvent déterminer qui se cache derrière une certaine adresse Bitcoin ou une autre crypto-monnaie. Ils accomplissent généralement cela en faisant l'exploration de données sur différents sites Web et les métadonnées qu'ils laissent derrière eux. Tout cela comme s'il s'agissait d'un chemin de miettes de pain. Dans lequel différents indices peuvent conduire les pirates avec la véritable identité de l'utilisateur.

Comment se déroule une attaque de poussière?

Effectuer une attaque de poussière n'est pas une tâche facile. Cela demande du temps, de l'expertise et des connaissances que peu possèdent. Cependant, pour l'essentiel, une attaque de poussière est effectuée en suivant ces étapes:

- Vous devez disposer des fonds nécessaires pour effectuer les petites transactions auprès des victimes. Les pirates doivent disposer de fonds provenant des crypto-monnaies qu'ils utiliseront pour mener à bien l'attaque.

- Ils doivent connaître la limite de valeur de poussière de la crypto-monnaie de leur portefeuille et du réseau blockchain. De cette manière, ils garantissent que les petites transactions seront effectuées avec succès. Dans Bitcoin par exemple, la limite de valeur de poussière fixée à Bitcoin Core est 546 satoshis. Autrement dit, à partir de ce moment, des transactions valides peuvent être effectuées et sont considérées comme de la poussière.

- Une liste d'adresses d'intérêt est établie. Cette liste servira à établir les objectifs. Généralement destiné aux personnes ayant une activité reconnue dans la crypto-monnaie ou les entreprises.

- Les transactions sont effectuées vers toutes les adresses cibles. C'est le début de l'attaque de la poussière.

- L'analyse des transactions et l'exploration de données commencent immédiatement. De cette façon, si les utilisateurs effectuent une transaction, les pirates peuvent la suivre. L'analyse et l'extraction ne se font pas uniquement sur la blockchain, mais sur tout site Web pouvant être lié à la cible. L'idée est de créer un "zone d'écoute" grand pour capturer n'importe quel mouvement. De cette façon, toutes les données produites seront capturées, augmentant la possibilité de trouver l'identité réelle de la cible.

- Une fois les cibles et leurs identités localisées, les pirates peuvent arriver et concevoir d'autres mesures pour contraindre, tricher ou voler leurs cibles. C'est le stade de "reprise de capital" du groupe malveillant.

Les risques derrière une attaque de poussière?

À ce stade, vous avez probablement déjà vu à quel point ces types d'attaques sont dangereux. Le risque principal est la violation de la vie privée de l'utilisateur d'une crypto-monnaie. Une situation qui, dans une chaîne, peut mettre votre vie ou celle des membres de votre famille en danger. C'est un cas extrême mais tout peut arriver et il est bon de tout anticiper. Mais comment arriver à ce point?

Tout d'abord, rappelons que dans la blockchain, les transactions sont publiques et peuvent être vues à partir d'un explorateur de blockchain. Cela signifie que l'historique financier d'une adresse est visible et public. C'est une situation qui se prête parfaitement à ces actions. Cela signifie-t-il que le système blockchain n'est pas sécurisé?. La vérité est que non. Dans tous les cas, si ces transactions n'étaient pas publiques, nous perdrions la transparence du système.

À ce stade, le mieux que nous puissions faire est protéger nos données privées et éviter de les exposer publiquement. Un peu difficile dans un monde interconnecté de services Web qui utilisent nos données comme marchandise. Et il y a le véritable ennemi. Des services centralisés, avec des politiques de confidentialité et d'utilisation des données laxistes et non suivies. Il n'est pas difficile d'imaginer des sites Web et des services comme ceux-ci, Facebook est le cas le plus connu au monde, mais pas le seul.

D'où l'importance de pouvoir exercer un contrôle total et réel sur nos données. La pertinence de créer des systèmes décentralisés qui nous permettent de tout ce que nous faisons ou ne faisons pas dans les logiciels que nous utilisons. C'est l'épicentre de l'esprit des actions de la crypto anarchistes et la technologie blockchain.

Pourquoi ce type d'attaque fonctionne-t-il si Bitcoin est anonyme?

De nombreuses personnes ont rejoint le boom de la crypto-monnaie en supposant que les crypto-monnaies par nature garantissaient l'anonymat des paiements sur le réseau. Cependant, c'est complètement faux pour la grande majorité des crypto-monnaies existantes, y compris la genèse de tout ce mouvement, Bitcoin. Bitcoin vous offre certainement un très haut degré de confidentialité, mais la confidentialité n'est pas la même chose que l'anonymat. C'est précisément le manque d'anonymat qui rend possible une attaque par poussière.

En bref, le Bitcoin n'est pas anonyme, comme de nombreuses crypto-monnaies qui existent aujourd'hui, à l'exception de celles qui ont été créées à cet effet telles que Zcash y Monero.

Comment puis-je me protéger?

Se protéger d'une attaque de poussière n'est pas une tâche impossible ou très compliquée. En tant qu'utilisateurs de crypto-monnaies Suivre une simple série d'étapes peut nous donner une bonne protection contre cette pratique. Pour y parvenir, il est bon de garder à l'esprit les points suivants:

- Tout d'abord, protégez nos données privées. Noms complets, adresses, numéros d'identification ou de sécurité sociale, numéros de téléphone, e-mails personnels. Ces données peuvent sembler minimes, mais pour un pirate informatique, ce sont des informations précieuses. C'est le début, pour créer un profil social d'une cible et la passerelle pour plus d'informations qu'on ne peut l'imaginer.

- Ne réutilisez pas les adresses de crypto-monnaie, et encore moins celles qui ont été publiées sur un support public. Cela empêche de créer plus facilement un modèle de données qui nous identifie avec une adresse et notre véritable identité.

- Utilisez des sacs à main qui incluent des contre-mesures contre l'attaque de la poussière. Un bon exemple de ces sacs à main sont Samourai y Wasabi. Les deux portefeuilles ont des mesures de sécurité conçues pour prendre soin de votre vie privée et même fournir un certain degré d'anonymat.

Auteur

Auteur