Le CryptoWars o Crypto Wars fanno menzione di una serie di eventi che diversi governi hanno realizzato, ma soprattutto il governo degli Stati Uniti per controllare la tecnologia crittografica e in generale violare il nostro diritto alla privacy.

LLa guerra è sempre stata l'incubatrice di molti progressi tecnologici in tutto il mondo e la crittografia non ha fatto eccezione. Dall'inizio della storia umana questa è stata una verità ineludibile.

Prendiamo, ad esempio, il codice di Cesare. Creato a metà del I secolo a.C., questo sistema è stato utilizzato con un taglio chiaramente militare. Giulio Cesare lo usava per inviare comunicazioni ai suoi generali. L'intenzione è chiara, solo i suoi generali potrebbero leggere il messaggio. Solo loro sapevano come decifrarlo, e questo gli dava un enorme vantaggio nell'inviare messaggi in sicurezza sul campo di battaglia.

Questa situazione ha continuato a ripetersi fino ad oggi. La Germania nazista nella seconda guerra mondiale ha creato la macchina Enigma. Un potente sistema crittografico che ha dato agli alleati più mal di testa. Ma i progressi di crittoanalisi hanno dato i loro frutti e sono stati in grado di violare la crittografia. Il vantaggio per gli alleati era evidente. I nazisti hanno inviato messaggi sicuri dal loro sistema, ma la realtà è che gli alleati li hanno intercettati e decifrati.

Alla fine della seconda guerra, l'arrivo dell'era dei computer, ha cambiato tutto. I sistemi di crittografia sono diventati complessi, i computer avrebbero permesso che i sistemi di crittografia venissero danneggiati più velocemente che mai. Tutto questo, a metà Guerra Fredda e la costante paura del terrorismo. Ciò ha persino portato a classificare i suoi cittadini come "un pericolo per la sicurezza nazionale".

Questo è stato l'inizio delle Crypto Wars. Una guerra silenziosa, dove le armi sono codici e computer. Quello in cui i soldati sono persone che combattono per la privacy e la libertà, e dove il nemico è colui che vuole controllare tutto.

Cosa sono le Crypto Wars?

La definizione più rapida e semplice di Crypto Wars è la seguente:

Crypto Wars è un nome non ufficiale per i tentativi da parte degli Stati Uniti e dei governi alleati di limitare l'accesso del pubblico e delle nazioni straniere a forti criptovalute in modo da resistere alla decrittazione da parte delle agenzie di intelligence nazionali.

L'intenzione alla base di queste azioni è chiara: nessuna persona o nazione può contare su sistemi di crittografia che le agenzie di intelligence nazionali non potrebbero rompere. In questo modo, nessuno potrebbe uscire indenne dallo spionaggio di agenzie come la NSA, la CIA o l'FBI. Questa situazione nasce da un momento difficile in tutto il mondo, il Guerra fredda.

Da un lato, il blocco occidentale voleva proteggere le sue comunicazioni e impedire che potenti sistemi di crittografia raggiungessero il blocco orientale. Dall'altro, volevano fare lo stesso. Entrambe le fazioni volevano contemporaneamente spiarsi a vicenda, cercando un modo per rompere i loro sistemi. Una situazione che ha portato a misure curiose.

Crypto Wars - La Guerra Fredda

La Guerra Fredda ha portato gli Stati Uniti ei loro alleati a creare rigide normative sul controllo delle esportazioni. Questi sono stati progettati per impedire che un'ampia gamma di tecnologia occidentale cadesse nelle mani del blocco orientale. Per l'esportazione di questa tecnologia "critica", era necessaria una licenza. Tra le tecnologie protette con questo mezzo c'erano; il sistema di crittografia. Anche quando questi avevano un duplice uso (militare e commerciale).

Questa situazione è stata guidata dal fatto che il settore delle criptovalute era quasi interamente militare dopo il Seconda Guerra Mondiale. Per questo motivo, la tecnologia di crittografia è stata inclusa come elemento di Categoria XIII nell'elenco delle munizioni degli Stati Uniti. Il controllo multinazionale delle esportazioni di criptovalute sul lato occidentale della divisione della Guerra Fredda è stato ottenuto attraverso i meccanismi di CoCom.

Tuttavia, negli anni '1960, le organizzazioni finanziarie hanno iniziato a richiedere una forte crittografia commerciale nel campo in rapida crescita dei trasferimenti di denaro. L'introduzione dello standard da parte del governo degli Stati Uniti DES Nel 1975, significava che gli usi commerciali della crittografia di alta qualità sarebbero diventati comuni. Fu allora che iniziarono a sorgere gravi problemi di controllo delle esportazioni. Questi sono stati generalmente gestiti attraverso procedure di richiesta di licenza di esportazione caso per caso presentate dai produttori di computer, come IBM, e dai loro grandi clienti aziendali.

L'arrivo dell'era del PC e di Internet

L'avvento dell'era dei PC e di Internet ha segnato una pietra miliare nella creazione di nuovi sistemi di crittografia. È iniziato con gli sforzi di David Chaum e creare il tuo sistema di firma cieca. Questo progresso ha permesso di firmare i messaggi in modo crittografico senza dover rivelare informazioni. Uno degli inizi di quella che sarebbe poi diventata la base per il Zero Knowledge Protocol (ZKP). Poi con l'inizio del movimento Cypherpunk è nata una forte esigenza di sistemi crittografici sicuri.

Questo al fine di mantenere la privacy online ed evitare di spiare i cittadini da parte delle agenzie governative. A questo punto Timoteo C May, ha segnato la via da seguire. Con il lancio del suo "Manifesto criptoanarchico" Nel 1988, May ha invitato il mondo a difendersi da una chiara violazione della privacy. Una pratica che dal suo punto di vista sarebbe diventata sempre più comune con l'arrivo delle reti di computer, che oggi conosciamo come Internet.

La nascita del movimento cypherpunk ha riunito personalità come Eric Hughes y Adam Back. Entrambi responsabili della creazione del file Mailing list di Cypherpunks. Questo è stato un importante punto d'incontro per pubblicizzare progetti a favore della sicurezza e della privacy.

A questo punto inizia quello che è stato forse il periodo più difficile delle Crypto Wars.

L'avvento di PGP e il suo impatto sulle Crypto Wars

L'arrivo del software PGP Nel 1991, ha segnato l'inizio della rinascita delle Crypto Wars. Questo software creato da Phil Zimmermann, aveva lo scopo di consentire la condivisione dei messaggi in modo privato e sicuro. Tuttavia, il governo degli Stati Uniti lo ha considerato "una munizione" In questo modo, il software PGP era soggetto a licenze di esportazione.

Questa azione del governo degli Stati Uniti aveva lo scopo di impedire che forti sistemi crittografici cadessero nelle mani di civili e governi stranieri. A quel tempo, il governo degli Stati Uniti stava anche spingendo per piantare punti deboli in diversi sistemi hardware e software crittografici. Il tutto per consentire alle loro agenzie di violare la crittografia e quindi facilitare le loro attività di spionaggio. Ciò è stato giustamente visto come una grave violazione della privacy, dei diritti e di un enorme buco di sicurezza da parte dei cypherpunk.

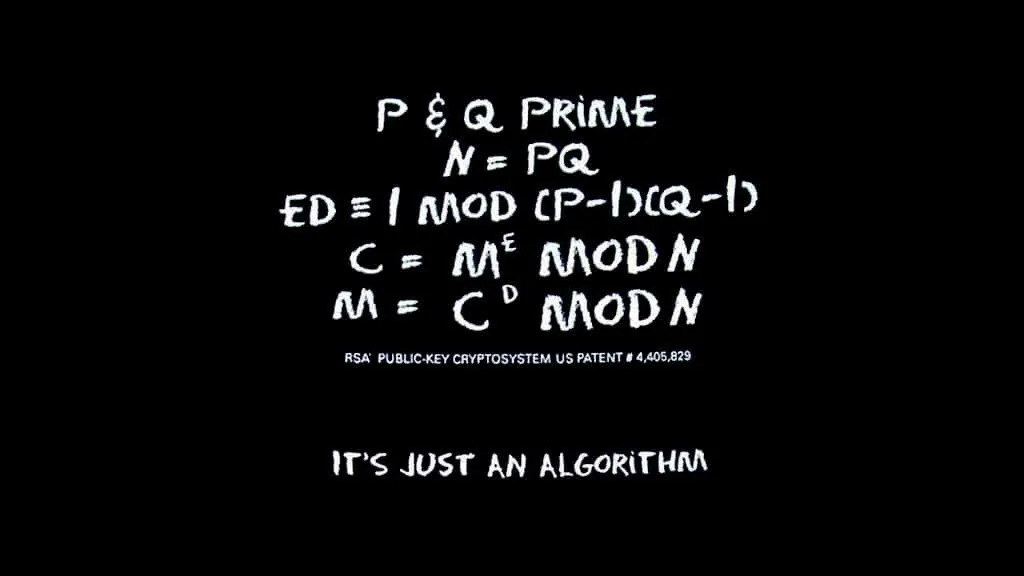

Poiché la crittografia della chiave pubblica era considerata una munizione, camicie come questa furono create come forma di disobbedienza civile. Sulla maglietta era scritta l'implementazione di cinque righe Perl dell'algoritmo RSA creato da Adam Back.

Espansione e ripresa

La lotta per la privacy tra utenti e governi si è rafforzata. A questo punto, il governo degli Stati Uniti ei suoi alleati stavano spingendo più forte per controllare i sistemi di crittografia. È stato a questo punto che sono stati fatti sforzi come il chip Clipper. Questo chip che era abituato a “invia in modo sicuro voce e dati”, contiene una backdoor creata dalla NSA. In questo modo, la NSA potrebbe letteralmente spiare qualsiasi dispositivo telefonico che utilizzerà un chip. Clipper.

A questo sforzo si è aggiunto anche quello di indebolire la crittografia A / 51 utilizzato nelle reti telefoniche GSM. L'obiettivo molto semplice, facilitare lo spionaggio poiché il funzionamento originale del sistema non era al momento vulnerabile. Questa situazione divenne nota nel 1994, quasi 10 anni dopo che lo standard iniziò a essere discusso.

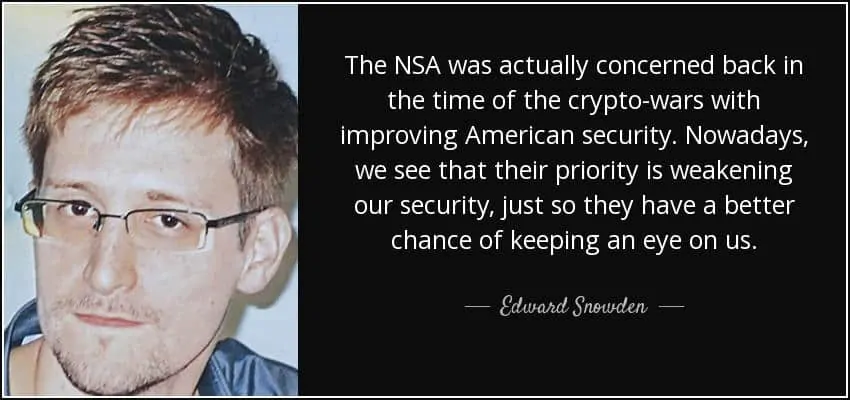

L'arrivo del nuovo millennio e Edward Snowden

Con l'avvento del nuovo millennio, gli sforzi del governo per controllare tutto lo spazio crittografico sono continuati. Uno dei progetti più noti a questo punto era il programma Bullrun della NSA. In documenti declassificati da Wikileaks di Edward Snowden, parla di questo programma e dei suoi obiettivi:

Introduzione di vulnerabilità nei sistemi di crittografia commerciale, nei sistemi IT, nelle reti e nei dispositivi di comunicazione degli endpoint utilizzati dai target.

Con questa visione Bullrun ha impiegato tutta una serie di trucchi per assicurarsi il suo obiettivo. Dall'intervento nella progettazione di sistemi crittografici, alla realizzazione di sistemi informatici in grado di analizzare e violare i sistemi di crittografia. I risultati sono stati sorprendenti. Uno dei suoi principali risultati è stato Doppio_EC_DRBG, un generatore di numeri casuali per sistemi di curve ellittiche. Con esso, l'NSA potrebbe violare tutti gli algoritmi della curva ellittica. Tutto questo perché il generatore di numeri casuali è debole. Un esempio della capacità di questa vulnerabilità, potrebbe essere visto quando si accede al firmware di PlayStation 3. Tutto questo perché Sony ha utilizzato questo "standard" nel suo hardware.

Il caso di Doppio_EC_DRBG, è diventato così diffuso che è persino arrivato nelle mani di RSA, un pioniere della sicurezza informatica. L'azienda è stata coinvolta in un grande scandalo. RSA ha ricevuto $ 10 milioni, in cambio dell'utilizzo Doppio_EC_DRBG sui tuoi prodotti. Ciò contravvenendo a quanto appunto detta azienda deve garantire: sicurezza.

Un altro risultato importante del programma è stata la riduzione dei livelli di sicurezza dei protocolli SSL / TLS utilizzati su Internet. Ad esempio, la curva ellittica standard utilizzata dalle società di certificazione (secp256r1), potrebbe essere compromesso dal programma Bullrun.

Nuovi attacchi e risposte

A questo punto non c'è dubbio che il potere dei governi di minare la sicurezza e la privacy di tutti è immenso. Tuttavia, altrettanto potenti sono le risposte a questi casi. Un esempio di questa situazione è il programma NSA, TEMPESTA. Questo era un programma vecchio stile iniziato nel 1950. Aveva due scopi: proteggere le attrezzature militari e creare metodi di furto di informazioni per coloro che non avevano tali protezioni. Nel 2001, un articolo del Wall Street Journal ha parlato di TEMPEST e della sua portata. Tuttavia, l'articolo è stato considerato fantasioso. Ma nel 2002 tutta la verità è venuta alla luce, grazie a diversi documenti declassificati. La risposta della comunità a questo è stata quella di creare contromisure che aiuteranno a mitigare la situazione, come il SoftTEMPEST.

Ai numerosi attacchi che sono stati effettuati contro la sicurezza e la privacy, la comunità crittografica anarchica ha risposto. La tecnologia blockchain, i protocolli avanzati a conoscenza zero e i sistemi crittografici di nuova concezione ne sono un esempio. E questa è una situazione che non cambierà, finché le libertà civili, la sicurezza e la privacy saranno a rischio.

Implicazioni e conseguenze delle Crypto Wars

Le implicazioni e le conseguenze delle Crypto Wars sono varie e controverse. Tuttavia, tra questi possiamo menzionare quanto segue:

- È stata compresa la necessità di sistemi crittografici di alto livello per salvaguardare i dati e la privacy. Non era più un problema militare e governativo, era un problema generale che interessava tutti.

- Ha portato alla creazione di una grande varietà di tecnologie e tecniche crittografiche per migliorare la sicurezza. Sistemi di firma cieca, protocolli a conoscenza zero, crittografia asimmetrica, sono stati tutti creati nel mezzo e in risposta alle Crypto Wars.

- Ha reso pubblico che i governi, le loro istituzioni e le aziende manipolano a piacimento i sistemi crittografici di livello pubblico. La "sicurezza" non era altro che un errore, che consentiva loro il pieno controllo.

- Ha portato all'organizzazione di comunità per affrontare le attività (più illegali) dei governi contro la privacy. La nascita dei Cypherpunk o dell'EFF avvenne in questi anni. Organizzazioni che ancora lottano per preservare i diritti alla privacy e alla sicurezza dei nostri dati.

- Si è capito che Internet è un buon strumento per rafforzare i legami a livello globale. Ma era anche uno strumento perfetto per spiare e realizzare il sogno del Grande Fratello orwelliano.

Quanto sai, Cryptonuta?

CryptoWars e il movimento civile per combatterli erano vitali per costruire sistemi di crittografia pubblici e persino vitali per la nascita delle criptovalute?Certo!

Il movimento civile nato per contrastare i tentativi di controllo dei governi con CryptoWars ha segnato l'inizio di una lotta per la privacy dei nostri dati e della nostra vita digitale. La nascita del software di crittografia, la massificazione del suo utilizzo o la nascita di istituzioni come l'EFF fanno parte di questi risultati. Anche il suo impatto è tale che gran parte del percorso intrapreso verso lo sviluppo delle criptovalute è merito di questo movimento e delle vittorie ottenute.

Curiosità di Crypto Wars

snefru

Questo è un progetto di Daniel bernstein. Si ispira a un'opera prodotta da Ralph Merkle per Xerox PARCO nel 1989. Snefru è una funzione hash scritta nel 1990, quando Bernstein era ancora uno studente del Università di New York. Con snefru, Bernstein, ha giocato con le leggi sull'esportazione. Sapeva che i sistemi di crittografia erano soggetti a restrizioni, mentre le funzioni hash no. Così Bernstein ha scritto un programma che trasforma la funzione hash di Snefru in un potente sistema crittografico. Questo altro programma si chiama Snuffle. Perché funzionasse, erano necessarie entrambe le parti, altrimenti era inutile.

Successivamente, Bernstein ha spiegato che: "Trasforma qualsiasi buona funzione di hash in una buona funzione di crittografia."

Il Canada è un paradiso per i crittografi

Nonostante le forti misure degli Stati Uniti e di molti dei suoi alleati, il Canada ha adottato un approccio diverso. Le sue leggi sull'esportazione di criptovalute erano molto più flessibili. Ciò è servito affinché molti progetti interessati si trasferissero in quel paese. Questo è il caso di OpenBSD, un sistema operativo basato su UNIX e focalizzato sulla sicurezza.

OpenBSD include per impostazione predefinita molti sistemi crittografici che una volta erano classificati come di livello militare. In effetti, il progetto mantiene ancora quel profilo, essendo uno dei sistemi più sicuri al mondo. Grazie alla flessibilità delle leggi canadesi, OpenBSD potrebbe essere esportato ovunque nel mondo. Ciò è in contrasto con la controparte statunitense, dove non è stato possibile intraprendere alcuna azione del genere.

Autore

Autore