Berichte der Bit2Me Academy:

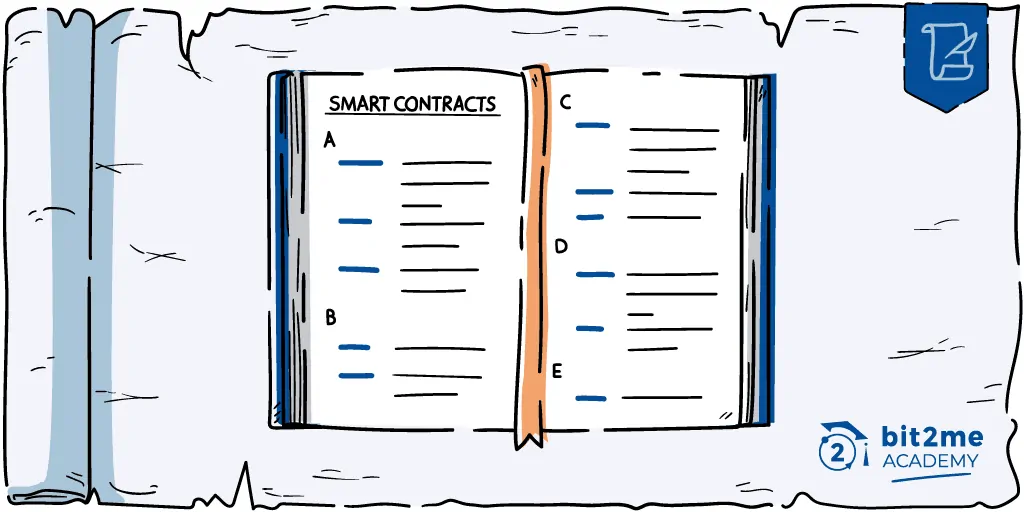

Ziel dieses Textes ist es, eine möglichst getreue Übersetzung des ursprünglichen Beitrags mit dem Titel zu sein „Smart Contracts-Glossar“. Ein Dokument, in dem Nick Szabo, Vater der Idee von Smart ContractsZiel ist es, eine Synthese aller Elemente und Teile durchzuführen, aus denen ein Smart Contract besteht. Mit diesem Glossar intelligenter Verträge wollte Nick Szabo die wichtigen Teile einer der größten Kreationen der Welt deutlich machen tecnología blockchain.

Dieses Glossar stammt aus dem Jahr 1995, als die Idee von Smart Contracts erstmals umgesetzt wurde Bitcoin. Seitdem ist es zu einem sehr wichtigen Begriff in der Welt der Kryptowährungen geworden. Das „einfache Codezeilen, die sich selbst ausführen“ haben insbesondere mit dem Erscheinen von l große Relevanz erlangtzum Ethereum-Netzwerk, das diese Funktionen nutzt, um dezentrale Börsen, Token und eine Vielzahl anderer Gegenstände zu erstellen.

Nick Szabos Original-Glossar

Agent

Eine Person oder Organisation, die normalerweise durch einen echten Vor- oder Nachnamen repräsentiert wird. Auch ein Programm, das von einem Computer gesteuert wird und im Auftrag eines Agenten handelt. Im Allgemeinen handelt es sich um eine Kombination aus einem „Nym“ und einem anhaltenden Verhaltensmuster. Darauf kann eine Reputation basieren. Beachten Sie, dass dies von den rechtlichen und kommerziellen Definitionen von „Agent“ abweicht. Es entspricht jedoch eher der wirtschaftlichen und computergestützten Verwendung des Begriffs.

Vertrag

Eine Reihe von Vereinbarungen oder Versprechen zwischen Agenten.

Parteien (auch als Direktoren bekannt)

Agenten, die den betreffenden Vertrag angenommen haben.

dritte

Agenten, die den betreffenden Vertrag nicht angenommen haben.

Leistung

Erfüllen Sie die in einem Vertrag festgelegten Versprechen.

Vertragssicherheit

Ein Paradigma für Sicherheitsvereinbarungen zwischen Organisationen, basierend auf zwei Ansprüchen:

1. Das Hauptziel der interorganisationalen Sicherheit besteht darin, die Einhaltung von Verträgen zu schützen und durchzusetzen.

2. Wenn dieses Ziel erreicht ist, wird die Abhängigkeit von Reputation, externer Anwendung und anderen Faktoren für die sichere Erfüllung der Verträge dieser Organisation minimiert.

Verteilung der Vertragsschlüssel

Ein Paradigma für die Schlüsselverteilung zwischen Einzelpersonen und Organisationen. Eines, bei dem die Verteilung und Struktur der Zertifikate die vertraglichen Vereinbarungen zwischen den Parteien widerspiegelt.

Protokoll

Eine Folge von Nachrichten zwischen mehreren Agenten.

Intelligenter Vertrag

Eine Reihe von Versprechen, einschließlich Protokollen, innerhalb derer die Parteien andere Versprechen erfüllen. Protokolle werden typischerweise mit Programmen in einem Computernetzwerk oder anderen Formen digitaler Elektronik implementiert. Diese Verträge sind also „intelligenter“ als ihre Papiervorfahren. Der Einsatz künstlicher Intelligenz ist nicht selbstverständlich.

Alice und Bob

In unserem Beispiel sind es die Namen der Parteien eines Smart Contracts.

Eve

Er ist unser Spion, dessen Ziel es ist, wertvolle Informationen über einen Vertrag und seine Ausführung zu finden, ohne selbst daran beteiligt zu sein.

Holzhammer

In unserem Beispiel der Angreifer. Ihr Ziel kann darin bestehen, etwas Wertvolles zu stehlen, das an der Erfüllung des Smart Contracts beteiligt ist, oder es den Vertragsparteien vorzuenthalten. Er kann ein wirtschaftlich rationaler Agent sein, der rein persönlichen Nutzen anstrebt. Entweder ein Byzantiner oder im schlimmsten Fall ein Angreifer, der einer Partei so viel Schaden wie möglich zufügt, unabhängig von persönlichen Verlusten.

Vermittler

Ein Dritter, der in Echtzeit an den Protokollen zwischen den Parteien eines Smart Contracts beteiligt ist. Wer mit einem Teil des Inhalts und/oder der Ausführung dieses Vertrags betraut ist.

Schiedsrichter

Ein Dritter, dem ein Teil des Inhalts und ein Teil der Geschichte der Vertragserfüllung anvertraut wird. Eine Möglichkeit, auf die sich die Vertragsparteien verlassen, um Streitigkeiten aus diesem Vertrag fair beizulegen.

Zerfall

Das Prinzip der Vertrauensverteilung. Die Trennung von Mediations- und Schlichtungsfunktion führt zu einer Aufgabenteilung. Ziel ist es, Risiken zu streuen, Schwachstellen zu minimieren und die Verlinkbarkeit zu verringern, allerdings oft auf Kosten einer erhöhten Komplexität.

Feind (auch bekannt als Angreifer)

Ein Agent, dessen Präferenzen einem anderen Agenten Schaden zufügen könnten. Ein Dritter, der die Erfüllung eines Vertrags zum Nachteil einer oder beider Parteien beeinflusst.

Ziel

Hier bezieht sich der Begriff allgemein auf jede Art von digitalen Daten. Daten, die ein Schlüssel, ein Berechtigungsnachweis, ein Vertrag, ein Programm oder eine Vielzahl anderer Dinge sein können.

Berechtigungsnachweis

Ein Anspruch eines Agenten gegenüber einem anderen. An diesem Punkt können wir finden Positiver Berechtigungsnachweis und negativer Berechtigungsnachweis. Bei der ersten handelt es sich um eine Behauptung über einen Agenten, die der Agent lieber nicht preisgeben möchte, beispielsweise einen Abschluss einer renommierten Schule. Bei der zweiten handelt es sich um eine Behauptung über Personen, die der Makler lieber preisgeben würde, etwa eine schlechte Bonität.

Kryptografisches Protokoll

Ein Protokoll, das mathematische Prinzipien und Schlüssel verwendet, um intelligente Vertragsziele zu erreichen.

Privity (privater Compliance-Link)

Es gilt der Grundsatz, dass nur die Vertragsparteien, einschließlich der von ihnen ernannten Schiedsrichter, den Inhalt und die Leistung dieses Vertrags kennen oder kontrollieren sollten. Datenschutz als Ziel eines Smart Contracts ist eine Verallgemeinerung des Rechtsgrundsatzes „Privatsphäre“. Dieses Prinzip formalisiert die Tradition, dass „es dich nichts angeht“.

Angriffe auf die Privatsphäre werden durch Eve, die Beobachterin oder „Spionin“, veranschaulicht. Zusätzlich zu einem passiven Beobachter des Inhalts oder der Leistung und dem böswilligen Vandalen „Mallet“, der aktiv in die Leistung eingreift oder Werte stiehlt. Datenschutz und Vertraulichkeit bzw. der Schutz des Wertes von Informationen über einen Vertrag, seine Teile und seine Erfüllung durch Eve gehören zum Datenschutz. Die Anwendung des Privity-Konzepts steht häufig im Widerspruch zur Beobachtbarkeit und Überprüfbarkeit.

Übersetzungshinweis: Das „Prinzip der Privatsphäre“ ist ein Konzept, das sich im Gesetz auf die Nichtanwendung von Pflichten und Rechten auf Personen bezieht, die nicht Teil eines Vertrags sind. Daher gelten die Vertragsbedingungen und die daraus resultierende Haftungspflicht für die beteiligten Parteien und nur sie sollten sie kennen.

Beobachtbarkeit

Die Fähigkeit der Vertragsparteien, die Vertragserfüllung durch die andere Partei zu beobachten oder der anderen Partei die Erfüllung nachzuweisen. Auch die Fähigkeit, zwischen vorsätzlichen Vertragsverletzungen und Treu und Glauben zu unterscheiden. Dies ist ein wichtiges Ziel der intelligenten Vertragsgestaltung, das häufig im Widerspruch zum Datenschutz steht.

Überprüfbarkeit

Die Fähigkeit einer Partei, einem Schiedsrichter zu beweisen, dass ein Vertrag erfüllt oder verletzt wurde, und zwischen vorsätzlicher Vertragsverletzung und Fehlern in gutem Glauben zu unterscheiden. Dies ist ein wichtiges Ziel der intelligenten Vertragsgestaltung, das häufig im Widerspruch zum Datenschutz steht.

respektabler Name

Ein „Nym“ oder wahrer Name, der einen guten Ruf genießt, meist weil er viele positive Eigenschaften mit sich bringt. Darüber hinaus verfügen Sie über eine gute Bonität oder genießen sonst ein hohes Ansehen. Unternehmen sind bestrebt, renommierte Marken zu führen, während Fachleute wie Ärzte und Anwälte danach streben, viele gute persönliche Empfehlungen für ihren Namen zu haben. Es kann schwierig sein, die Reputation zwischen Agenten zu übertragen, da die Reputation die Beständigkeit des Verhaltens voraussetzt. Eine solche Übertragung kann jedoch manchmal vorkommen (z. B. beim Verkauf von Marken zwischen Unternehmen).

Echter Name

Eine Kennung, die viele verschiedene Arten von Informationen über einen Agenten verknüpft, beispielsweise den vollständigen Geburtsnamen oder die Sozialversicherungsnummer. Wie in der Magie kann die Kenntnis des wahren Namens den Feinden enorme Macht verleihen. Es kann auch einen großen wirtschaftlichen Wert für diejenigen haben, die friedlich zusammenarbeiten, wie zum Beispiel beim Einsatz von Direktmarketing. Um Produktinformationen gezielt an Agenten zu richten, die am wahrscheinlichsten an diesen bestimmten Produkten interessiert sind.

Mix

Ein kryptografisches Nachrichtenprotokoll, bei dem Eves Analyse, wer mit wem spricht (Verkehrsanalyse), durch die Verschlüsselung der Nachricht durch den Absender verhindert wird. Mit öffentlichen Schlüsseln zu jeder Kette und Nachrichten-Mischvorgängen durch jeden Betreiber verliert Eves Panoptikum-Spionage den Überblick über Nachrichten. Nur einem von „N“ Betreibern müssen Verkehrsinformationen anvertraut werden. Obwohl Eve manchmal Statistiken über eine große Anzahl von Nachrichten sammeln kann, um schließlich zu erraten, wer mit wem spricht.

Kommunizierende Parteien können auch gegenseitig anonym sein und müssen bei normaler Verschlüsselung keiner anderen Partei den Inhalt der Nachrichten anvertrauen. Das Versenden sensibler Nachrichten ist notwendig, damit einige der Datenschutzfunktionen der Chaumian-Anmeldeinformationen und Inhaberwerte in einem realen Netzwerk stark implementiert werden. Ein weiteres vertrauliches Nachrichtensystem aus dem Netzwerk „Dining Cryptographers“, ebenfalls erfunden von Chaum.

Nym

Eine Kennung, die nur eine kleine Menge an Informationen zu einer Person verknüpft, in der Regel Informationen, die der Inhaber des Spitznamens für eine bestimmte Organisation oder Gemeinschaft als relevant erachtet. Beispiele für Nym sind Spitznamen, Pseudonyme, Pseudonyme und Markennamen für elektronische Pinnwände. Ein Nym kann in seiner Community Ansehen erlangen. Beispielsweise kann ein Konglomerat eine Vielzahl von Marken verkaufen, von denen jede in ihrer eigenen Marktnische einen guten Ruf genießt. Mit chaumianischen Qualifikationen kann ein Nym die positiven Referenzen des anderen Nyms des Inhabers nutzen, was durch die „Ist-eine-Person“-Zertifizierung verifiziert werden kann.

Namensraum

Satz kurzer Bezeichner mit einfacher Syntax, z. B. Telefonnummern, computerlesbare Internetadressen, für Menschen lesbare Internetdomänennamen usw.

Chaumische Referenzen

Ein kryptografisches Protokoll, um zu beweisen, dass jemand Ansprüche anderer Nyms über sich selbst besitzt, ohne Verbindungen zwischen diesen Nyms preiszugeben.

„ist-eine-Person“-Berechtigung

In chaumischen Berechtigungsnachweisen wird der Berechtigungsnachweis mit dem wahren Namen verwendet, um die Verbindung von n und m zu beweisen (andernfalls wären sie dissoziierbar), um die Übertragung von n und m zwischen Agenten zu verhindern.

Llave

Ein Fokus der Dunkelheit und Kontrolle; eine Zufallszahl, die aus einem Namensraum gezogen wird, der so groß ist, dass eine glückliche Vermutung äußerst unwahrscheinlich ist. Die öffentliche Schlüsselhälfte eines asymmetrischen Schlüsselpaars kann auch als a fungieren Knoten.

Biometrisch

Muster von Informationen, die zur Identifizierung einer bestimmten Person verwendet werden, z. B. ein Fingerabdruck, ein Autogramm, ein Netzhautscan, Passwörter usw.

Authentifizierung

Beweisen Sie, dass Sie mit einem Agenten kommunizieren, der über einen bestimmten Schlüssel verfügt.

Geheimschlüsselkryptographie (symmetrisch)

La symmetrische Kryptographie, verwendet einen von Agenten gemeinsam genutzten Schlüssel, um vertraulich und authentifiziert zu kommunizieren.

Public-Key-Kryptographie (asymmetrisch)

Es verwendet zwei Schlüssel, die Privat Schlüssel und öffentlicher Schlüssel. Der öffentliche Schlüssel wird zur Verschlüsselung von Objekten und zur Überprüfung digitaler Signaturen verwendet. Der private Schlüssel wird zum Entschlüsseln und Signieren von Objekten verwendet und wird normalerweise von einem oder mehreren Schlüsselinhabern geheim gehalten. Ermöglicht die Schlüsselverteilung, ohne den Schlüssel offenzulegen.

Geheimes Teilen

Methode zur Aufteilung eines Schlüssels (und damit jedes mit diesem Schlüssel verschlüsselten Objekts) in „N“ Teile, von denen nur „M“ zur Wiederherstellung des Schlüssels erforderlich sind, aber weniger als „M“ der Teile keine Informationen über den Schlüssel liefern. Ein leistungsstarkes Tool zur Verteilung der Kontrolle über Objekte zwischen Agenten.

Digitale Signatur

Kryptografisches Protokoll, das auf der Kryptografie mit öffentlichem Schlüssel basiert und beweist, dass ein Objekt in aktivem Kontakt mit dem privaten Schlüssel steht; entsprechend der Signatur: Das Objekt wird aktiv mit diesem Schlüssel „signiert“. Es hätte wahrscheinlich „digitale Marke“ oder „digitaler Stempel“ genannt werden sollen, da seine Funktion diesen Methoden ähnlicher ist als die eines Autogramms.

ein wenig Engagement

Eine Variante digitaler Signaturen, die zur Bestätigung eines Objekts, beispielsweise eines Versprechens oder einer Vorhersage, verwendet wird, ohne das Objekt erst später preiszugeben. Es ist ausgeschlossen, dass nach der Inbetriebnahme unbemerkt gegen das Protokoll verstoßen oder das Objekt verändert wird.

Blindsignatur

Digitale Signatur- und Geheimschlüssel-Verschlüsselungsprotokolle, die zusammen die mathematische Eigenschaft der Kommutativität aufweisen, sodass sie in umgekehrter Reihenfolge ihrer Anwendung entfernt werden können. Der Effekt besteht darin, dass Bob ein Objekt „signiert“, sodass er es allgemein überprüfen kann, seinen spezifischen Inhalt jedoch nicht sehen kann. Normalerweise definiert der Signaturschlüssel die Bedeutung des signierten Objekts und nicht den Inhalt des signierten Objekts, sodass Bot am Ende keinen Scheck von der Bank signiert. Wird in digitalen Inhaberinstrumenten verwendet, bei denen Bob der Clearing-Agent ist, und bei Chaumian-Berechtigungsnachweisen, bei denen Bob der Aussteller der Berechtigungsnachweise ist.

Digitale Trägerinstrumente

Objekte, die durch einen eindeutigen Schlüssel identifiziert und von einer Clearingstelle ausgegeben, verzollt und erstattet werden. Wenn ein Objekt übertragen wird, kann der Übertragungsempfänger die Clearingstelle bitten, zu überprüfen, ob der Schlüssel noch nie zuvor gelöscht wurde. Und damit wird ein neuer Schlüssel ausgegeben. Der Clearing-Agent verhindert das mehrfache Clearing bestimmter Objekte. Sie können jedoch verhindern, dass bestimmte Objekte mit einem oder beiden Clearing-Knoten verknüpft werden, die das Objekt übertragen haben.

Diese Instrumente gibt es in einer „Online“-Variante, die bei jeder Übertragung ausgeglichen wird und daher überprüfbar und beobachtbar ist, und in einer „Offline“-Variante. Die Übertragung ist entschädigungslos möglich, nachweisbar ist sie aber erst, wenn sie endgültig entschädigt wurde. Offenlegung aller Clearing-Namen eines Zwischeninhabers, der das Objekt mehrmals übertragen hat (ein Verstoß). Die Privatsphäre des Clearing-Agenten kann in Form von Transfer-Detachment, Transfer-Detachment oder „Double Blind“ erfolgen, wenn sowohl der Übertragende als auch der Übertragungsempfänger vom Clearing-Agenten getrennt werden können. Digitales Bargeld ist eine beliebte Form digitaler Inhaberinstrumente.

Ortschaft

Unmittelbarkeit. Beispielsweise diejenige, die das Online-Clearing digitaler Inhaberinstrumente ermöglicht. Arbeiten Sie mit den Agenten zusammen, die Sie am besten kennen. Behandlung in Ihrem Fachgebiet.

Hot-Backup

Ein Backup-Dienst, der bei einem Ausfall des aktuellen Dienstes online geschaltet wird. Die Aktivierung erfolgt üblicherweise über einen Totmannschalter.

Zero-Knowledge Interactive Proof (ZKIP)

Ein kryptografisches Protokoll, das verwendet werden kann, um zu beweisen, dass ein Agent einen Schlüssel besitzt (und implizit schwächer ist als Agenten, die normalerweise anders funktionieren und einen Anreiz haben, angemessen auf die Herausforderung zu reagieren, dies aber nicht tun, also nicht über den Schlüssel verfügen). . Dies ohne irgendwelche Informationen über diesen Schlüssel preiszugeben. Es wird derzeit zur Authentifizierung und in intelligenten Waffen zur Freund-Feind-Identifizierung (IFF) verwendet.

intelligente Immobilie

Software oder physische Geräte, in die die gewünschten proprietären Eigenschaften eingebettet sind. Zum Beispiel Geräte, die Agenten zur Verfügung gestellt werden können, die keinen Schlüssel besitzen. Wie ein interaktiver Zero-Knowledge-Beweis zeigt. Zu den intelligenten Einsatzmethoden für Eigentum können OND und aufgezeichnete Immobilisierungs- oder Zerstörungsgeräte gehören. Diese können Versuche, das Grundstück zu umgehen, vereiteln.

Für den Betrieb notwendige Daten (OND)

Daten, die für den Betrieb der Smart Property erforderlich sind. Zum Beispiel eine komplexe, proprietäre Zündsequenz, die zum Betrieb eines computergesteuerten Motors erforderlich ist, eine CAD-Datei, die zur Herstellung eines Spezialteils erforderlich ist usw. Um Dienstdiebstahl zu verhindern, muss ZKIP einen verschlüsselten Kanal auf dem Gerät öffnen. Um zu verhindern, dass OND an Eve weitergegeben wird, kann auf der Geräteseite des Kanals eine Manipulationserkennung in Kombination mit einem Totmannschalter verwendet werden.

Intelligentes Pfandrecht

Aufteilung der Kontrolle über intelligentes Eigentum zwischen Parteien, normalerweise zwei Parteien, die als Eigentümer und Pfandgläubiger bezeichnet werden. Diese Immobilie kann sich im unmittelbaren Besitz des Eigentümers oder des Pfandgläubigers befinden. Die Begriffe des Common Law entsprechen dem „Handwerkerpfandrecht“ bzw. dem „Gastwirtspfandrecht“. Es kann zur Absicherung von Kreditlinien, Versicherungspolicen und vielen anderen Arten von Verträgen rund um Smart Properties genutzt werden.

Sicherheit

Es stellt einen Grundwert dar, beispielsweise einen Anteil an Eigentum (Aktien) oder Schulden (Anleihen, Bargeld).

Kontingentvertrag

Es enthält Begriffe, die von der Wahl einer der Parteien oder eines Zustands der Welt abhängen. Eine Option ist ein Beispiel für einen bedingten Vertrag.

Derivat

Eine Call- oder Put-Option, ein Future oder ein synthetischer Vermögenswert; Ein solcher Vertrag wird von einem grundlegenden zugrunde liegenden Wertpapier „abgeleitet“.

synthetischer Wirkstoff

Ein Derivat, das durch die Kombination von Wertpapieren und anderen Derivaten konstruiert oder „synthetisiert“ wird. Mithilfe feinkörniger Entscheidungsbäume können Cashflows für anspruchsvolle Kunststoffe mit großer Präzision berechnet werden.

Cashflow

Die erwartete Zahlungsfolge gemäß den Vertragsbedingungen. Aus dem Cashflow lassen sich die finanziellen Grundziele eines Vertrags, wie zum Beispiel der Nettobarwert, berechnen.

Autor

Autor