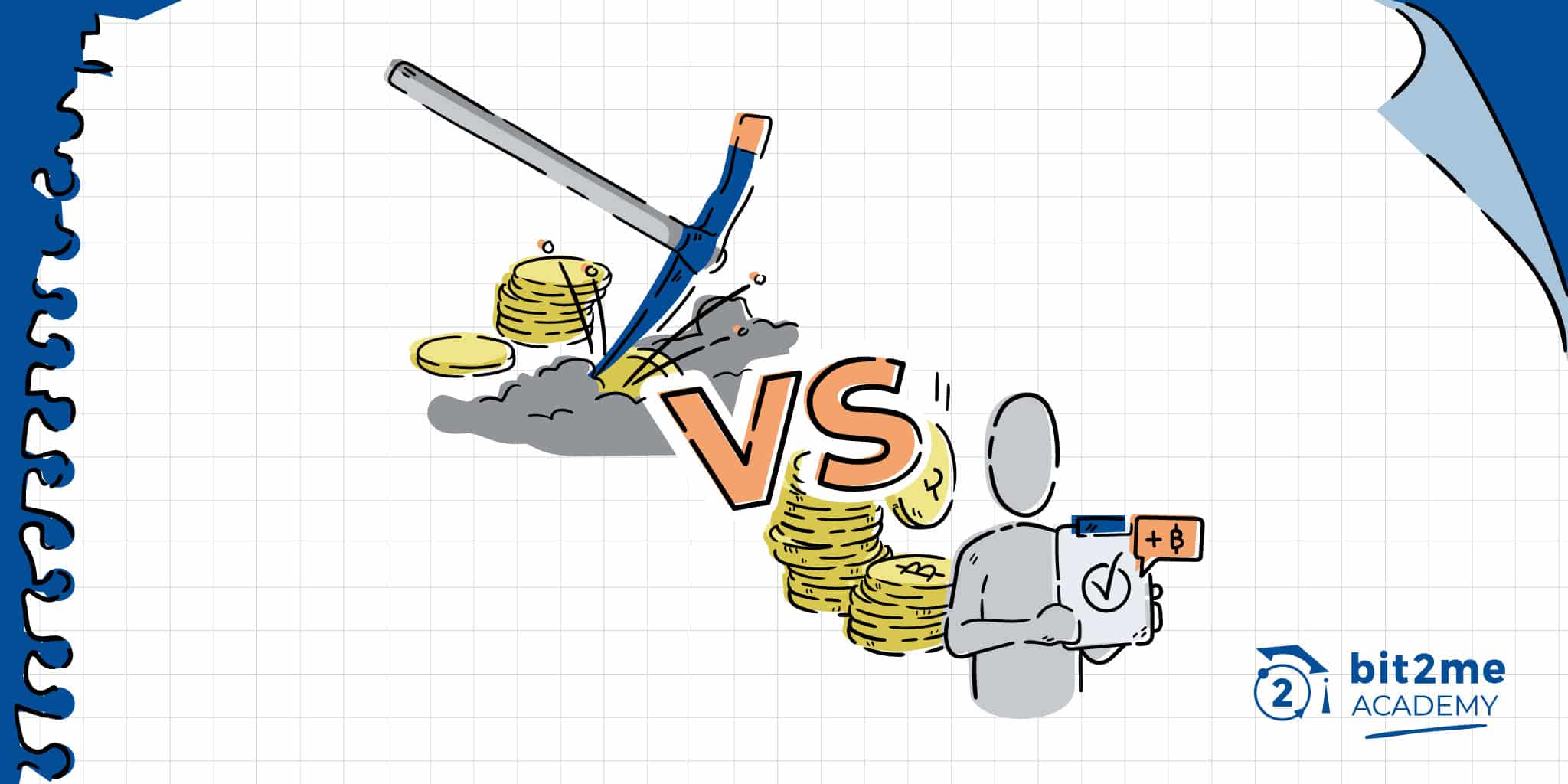

Die Protokolle PoW und PoS sind zwei Giganten, die sich derzeit in der Krypto-Community ständig im Kampf befinden.

PoW vs. PoS: Lernen Sie diese Giganten kennen

MViele in der Community fragen sich: Welches ist das Beste? Welches Protokoll hat die größte Zukunft? Fragen, die völlig verständlich sind Sehen Sie, wie die Giganten Bitcoin und Ethereum weiterhin ihre eigene Vision und ihr technologisches Engagement konfrontieren.

Dies führt uns dazu, zu verstehen, was diese Protokolle sind, was sie bieten und wie sie die technologische Entwicklung verändern können, die in der Kryptowelt immer vorhanden ist.

Was ist PoW oder Proof of Work?

Das Proof-of-Work-Protokoll bzw Arbeitsnachweis (PoW) Es handelt sich um ein Konsensprotokoll, das auf dem Konzept basiert, rechenintensive Arbeiten zu erfordern, die dann vom Netzwerk überprüft und in die Blockchain aufgenommen werden, die dieses Protokoll verwendet. All diese Arbeiten zielen darauf ab, böswillige Akteure daran zu hindern, das Netzwerk auf gefährliche Weise zu nutzen oder anzugreifen.

In jedem Fall deutet der Einsatz von PoW auf eine asymmetrische Strategie hin. Das bedeutet, dass die Ausführung der vom Netzwerk geforderten Arbeit äußerst komplex ist (was dem Netzwerk mehr Sicherheit verleiht), die Überprüfung dieser Arbeit jedoch sehr einfach ist (so dass der Rest des Netzwerks als Schiedsrichter für die Mining-Arbeit fungieren kann).

Genau dieses Merkmal erregte die Aufmerksamkeit von Satoshi Nakamoto bei der Entwicklung von Bitcoin. Aus diesem Grund hat es das HashCash-System (ein PoW-System) in seiner bekannten Kryptowährung implementiert.

Was ist PoS oder Proof of Stake?

Teilnahmenachweis bzw Pfahlnachweis (PoS) Es ist eines der beiden am häufigsten verwendeten Konsensprotokolle in der Blockchain-Technologie. Sein Name auf Englisch ist Proof of Stake und von dort leitet sich das Akronym PoS ab, unter dem es allgemein bekannt ist. Das Ziel dieses Algorithmus besteht wie bei PoW darin, einen Konsens zwischen allen Parteien herzustellen, aus denen das Netzwerk besteht.

Knoten, die im PoS minen, werden Validatoren genannt. Die Entscheidung darüber, welcher Knoten einen Block validieren muss, wird zufällig getroffen, wobei die Wahrscheinlichkeit derjenigen höher ist, die eine Reihe von Kriterien erfüllen. Zu diesen Kriterien zählen der Betrag der reservierten Währung und der Zeitpunkt der Teilnahme am Netzwerk, es können jedoch auch andere definiert werden. Nach der Einrichtung beginnt der zufällige Knotenauswahlprozess. Sobald der Auswahlprozess abgeschlossen ist, können die ausgewählten Knoten Transaktionen validieren oder neue Blöcke erstellen.

Dies zeigt, dass es sich beim Proof of Stake um einen völlig anderen Prozess handelt als beim bekannten Proof of Work (PoW)-Protokoll. Wo jeder seiner Knoten mühsame Rechenarbeit leistet, um kryptografische Rätsel zu lösen. Das bedeutet, dass PoW im Gegensatz zu PoS große Mengen an Energie und spezielle Ausrüstung benötigt, um seinen Betrieb auszuführen.

Im PoS hingegen ist dies nicht notwendig. Im PoS ist der Prozess viel einfacher und energieschonender. Aus diesen Gründen sind derzeit viele Blockchain-Projekte an diesem neuen Protokoll interessiert. Der erste Coin, der dieses Protokoll nutzte, war PeerCoin im Jahr 2012.

Vergleich zwischen PoW und PoS

Dezentralisierung

Aufgrund der Art seines Betriebs neigt PoW dazu, stärker dezentrale Mining-Netzwerke zu schaffen, während PoS-Netzwerke zu einer stärkeren Zentralisierung neigen, nicht nur des Zugriffs (mit relativ hohen wirtschaftlichen Anforderungen für den Zugriff), sondern auch des Betriebs (mit einer Validierung, die im Allgemeinen von zentralisierten Clouds abhängt).

Energieverbrauch

PoW-Netzwerke verbrauchen viel mehr Energie, da sie leistungsstarke Geräte benötigen, um die kryptografischen Rätsel des Netzwerks zu lösen, während PoS-Netzwerke (direkt ausgedrückt) auf Energieebene viel freundlicher sind, da ihr Validierungsprozess in diesem Sinne viel weniger Energie kostet.

Sicherheit im Rot

Die Sicherheit in PoW-Netzwerken hängt weitgehend von der Mining-Leistung innerhalb des Netzwerks, der Schwierigkeit des verwendeten Algorithmus und den dynamischen Schwierigkeitsparametern des Netzwerks ab, einer Reihe von Elementen, die diese Netzwerke unter den meisten Bedingungen sehr sicher machen. Auf der anderen Seite lDie Sicherheit im PoS-Netzwerk hängt ausschließlich von der ordnungsgemäßen Funktion der Validierungsknoten ab, da diese die einzigen sind, die wirkliches Gewicht bei der Generierung neuer Blöcke und deren Aufnahme in das Netzwerk haben. Das Problem an dieser Stelle besteht darin, dass Validatoren mit großer Macht die Governance des Protokolls falsch darstellen können (wie es in LUNA geschehen ist) oder einfach ihre wirtschaftliche Macht nutzen können, um die Funktionsweise anderer Akteure zugunsten ihrer Interessen zu torpedieren.

Beispielsweise ist es im PoS viel einfacher, Angriffe wie Bribe Attack, Coin-Akkumulations-Angriffe, Pre-Computation-Angriffe, Sybil-Angriffe oder Denial-of-Services (DoS und DdoS) durchzuführen.

Skalierbarkeit

PoW-Netzwerke stellen große Herausforderungen bei der Skalierbarkeit ihres Betriebs dar und erfordern häufig die Entwicklung von L2-Lösungen, um dieses Problem zu lösen, während PoS-Netzwerke über weitaus flexiblere Skalierbarkeitsmechanismen verfügen, was sie in diesem Sinne zu einer Option mit weniger technischen Herausforderungen macht.

Operative Subjektivität

Das PoW-Protokoll ist ein objektives Konsensprotokoll, bei dem ein neuer Knoten allein auf der Grundlage der Regeln des Protokolls unabhängig zum gleichen aktuellen Zustand wie der Rest des Netzwerks gelangen kann. Andererseits ist PoS kein objektives Protokoll. Es ist schwach subjektiv, da ein Knoten zusätzlich zu den Protokollregeln und den im System verbreiteten Nachrichten den aktuellen Status benötigt, um unabhängig den aktuellen Status des Systems zu bestimmen.

Algorithmenimplementierung

PoW-basierte Konsensalgorithmen und -protokolle sind viel einfacher zu implementieren und zu entwickeln, außerdem sind sie weniger fehleranfällig und daher sicherer, während PoS-Algorithmen komplexer zu implementieren und daher anfälliger für Fehler oder komplizierter zu implementieren sind Funktionalitäten. Ein Beispiel hierfür ist dasselbe Ethereum, dessen PoS seit 2018 in der Entwicklung ist.

Fun Facts

- PoS-Systeme wie Ethereum (unter Verwendung sogenannter Nakamoto-Konsens) haben die Fähigkeit, 50 % Angriffsresistenz für PoS zu bieten. Das bedeutet, dass für einen Angriff 50 % des gesamten Vermögens des Netzwerks benötigt werden. Andererseits verwenden Netzwerke wie Algorand (die ebenfalls PoS verwenden) einen BFT-Konsens, wodurch dieser Widerstand nur 33 % beträgt. Dies macht deutlich, dass die Sicherheit von PoS stark von der Art und Weise abhängt, wie der endgültige Konsens erzielt wird.

- Dezentralisierung ist eines der Hauptanliegen im Zusammenhang mit PoS. Beispielsweise wird derzeit der Großteil des Ethereum-Einsatzes von LIDO kontrolliert (über 30 %). Hinzu kommt, dass mehr als 60 % der Validierungsknoten auf Amazon bereitgestellt werden.

- Trotz der Einführung von PoS bei Ethereum haben sich die Geschwindigkeit des Netzwerks und seine Skalierbarkeit nicht erhöht, tatsächlich war das nie das Ende dieser Veränderung. Die Skalierbarkeit wird von Layer 2 und den Shards abhängen, wenn sie eintreffen (laut Roadmap im Jahr 2024).

Autor

Autor