Einer der ausgefeiltesten Mining-Algorithmen in der Kryptowelt ist Ethash, der Ethereum-Mining-Algorithmus, den Sie in diesem tollen Artikel kennenlernen werden.

EDer Ethash-Mining-Algorithmus ist der Algorithmus, der die Operation des durchführt Minería en Ethereum. Ein hochwertiger Algorithmus, der einige sehr ausgefeilte Computertechniken nutzt, um größtmögliche Sicherheit zu gewährleisten.

Ethash ist auch bekannt als Ethash-Dolch-Hashimoto, obwohl sich der aktuelle Algorithmus sicherlich so stark verändert hat, dass ihm durchaus ein anderer Name gegeben werden könnte. Aber was bedeutet das alles? Was ist Dagger-Hashimoto und in welcher Beziehung steht es zu Ethash? Wie funktioniert Ethash? Was ist deine Zukunft?

Nun, all diese Fragen werden weiter unten in diesem neuen Artikel der Bit2Me Academy beantwortet.

Was ist Dolch-Hashimoto? Der Ursprung von Ethash

Um zu verstehen, wie Ethash funktioniert, muss man zunächst wissen, was es ist. Dolch-Hashimoto. Deshalb werden wir diesen Punkt zunächst erläutern, um diesen auffälligen Algorithmus voranzutreiben und zu verstehen.

Wenn wir von Dagger-Hashimoto sprechen, beziehen wir uns auf einen Mining-Algorithmus, der als Grundlage für die Erstellung von Ethash diente. Mit diesem Algorithmus sollte ein sicherer Algorithmus erstellt werden, der auf zwei Säulen basiert:

- Seien Sie resistent gegen Bergbau ASIC.

- Hocheffizient und durch Thin Clients leicht überprüfbar.

Diese beiden Säulen sind für die Funktionsweise von Dagger-Hashimoto von grundlegender Bedeutung. Die Köpfe hinter dem Design dieses Algorithmus sind Vitalik Buterin y Thaddeus Dryja, der ihn zwischen 2013 und 2014 entwickelt hat. Wie Sie sehen, kommt sein Name daher, dass der Algorithmus eigentlich die Vereinigung zweier verschiedener Algorithmen ist.

Zunächst einmal haben wir Dolch, ein von Vitalik Buterin entwickelter Algorithmus, der verwendet gerichtete azyklische Graphen (DAG) um eine riesige Datenstruktur aufzubauen. Anfangs belegte diese Struktur etwas mehr als 1 GB Speicherplatz, derzeit sind es jedoch etwa 4 bis 5 GB. Auf dieser Struktur werden eine Reihe von Speicherberechnungen ausgeführt, die einen hohen Arbeitsaufwand bedeuten. Diese Struktur ermöglicht den Mining-Prozess, der vom Hashimoto-Algorithmus durchgeführt wird.

Hashimoto Es handelt sich seinerseits um einen von Thaddeus Dryja entwickelten Algorithmus, dessen Ziel es ist, den ASIC-Widerstand hinzuzufügen und das Mining durchzuführen Hash-. Dies wird durch einen hohen RAM-Speicherverbrauch erreicht, was eine Einschränkung für ASICs darstellt. Im Grunde nimmt Hashimoto die generierte DAG, fügt die Netzwerkinformationen über den Schwierigkeitsgrad und die Transaktionen hinzu und generiert einen Hash, der den Block identifiziert, der geschürft wird.

Durch die Kombination beider Algorithmen erhalten wir einen einzigen Algorithmus, der es uns ermöglicht, ein Mining-System zu entwerfen, das so komplex ist, dass ASIC-Miner Probleme bei der effizienten Implementierung haben. Die Struktur ist so fortschrittlich und sicher, dass versucht wurde, sie als Alternative zu implementieren Scrypt.

Dragger-Hashimoto wies jedoch einige Mängel auf, die dazu führten, dass seine Entwicklung und Weiterentwicklung schließlich zur Entstehung von Ethash führte.

Wie funktioniert der Ethash-Algorithmus?

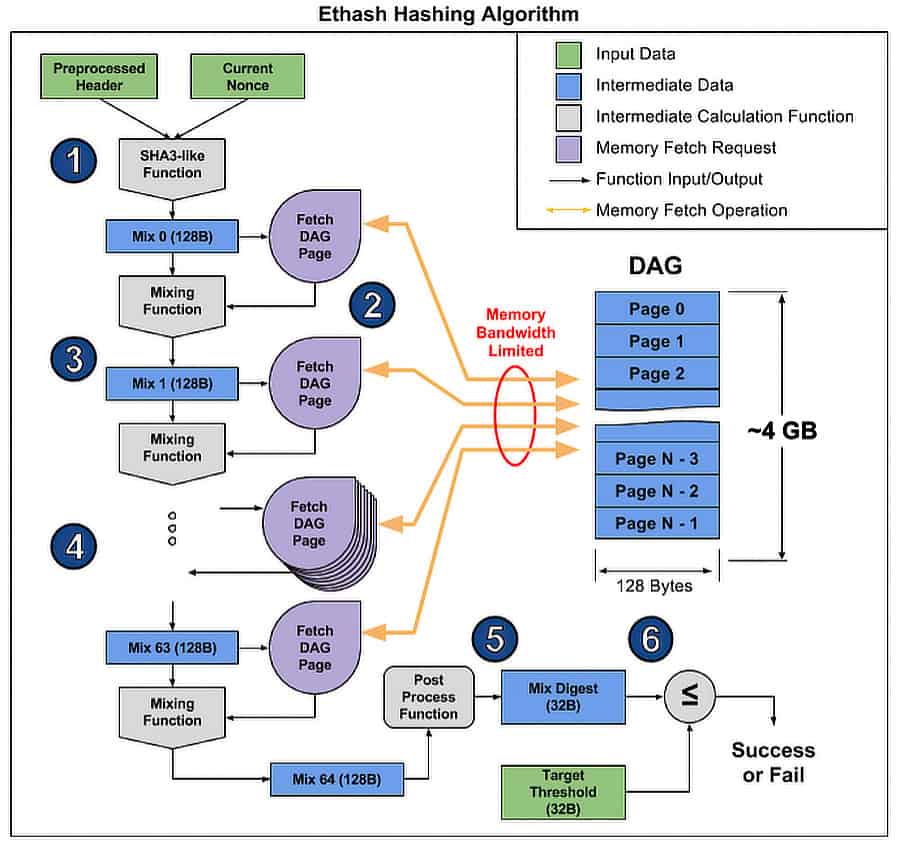

Aufbauend auf dem, was wir bei Dagger-Hashimoto, dem Entwicklungsteam, gelernt haben Ethereum Anschließend stellte er seinen Ethash-Algorithmus vor. Die grundlegende Funktionsweise dieses Algorithmus unterscheidet sich völlig vom ursprünglichen Dagger-Hashimoto, die Grundprinzipien bleiben jedoch erhalten. Somit haben wir, dass Ethash auf folgende Weise funktioniert:

- Unter Verwendung der Blockheader wird bis zu dem Punkt, an dem das Mining beginnt, ein berechneter Seed erstellt.

- Dieser Seed wird dann zur Berechnung und Generierung eines 16 MB großen pseudozufälligen Caches verwendet.

- Dieser Cache wird dann verwendet, um einen Datensatz zu generieren, der größer als 4 GB ist (DAG). Dieser Datensatz ist semipermanent und wird alle 30 Blöcke aktualisiert. Auf diese Weise variiert die DAG für jede „Mining-Epoche“.

- Sobald die DAG generiert ist, beginnt das Mining. Dieser Prozess entnimmt Zufallswerte aus dem DAG und kombiniert diese mit den vom Netzwerk bereitgestellten Daten und den zu verifizierenden Transaktionen.

- Abschließend wird die Überprüfung mit einem Prozess durchgeführt, der mithilfe des Caches bestimmte Teile des Datensatzes neu generiert und so diesen Prozess beschleunigt.

Diese Operation wird gerade ausgeführt und entspricht der Versionsnummer 23 des Algorithmus. Im gesamten Prozess kommen die Funktionen Keccak-256 und Keccak-512 zum Einsatz, ein Algorithmus, aus dem der SHA-3-Standard abgeleitet wurde.

Jetzt werden Sie sich sicherlich fragen, warum es so viele Überarbeitungen und Änderungen gibt? Und die Antwort darauf ist, dass diese Updates auf Problemlösungen, Schwachstellen, Optimierungen und natürlich Modifikationen reagieren, um die Arbeit für die ASICs komplexer und benutzerfreundlicher zu machen GPU, wo die Ethereum-Community normalerweise am meisten schürft.

Funktionen des Ethash-Algorithmus

All dies garantiert, dass Ethash über einzigartige Arbeitseigenschaften verfügt, darunter Folgendes:

- Es ist stark von Vorgängen im RAM-Speicher abhängig und verbraucht viel Bandbreite. Dies ist eine Sicherheitsmaßnahme gegen ASICs und auch für das korrekte Funktionieren von Ethash unerlässlich. Die zum Aufbau der DAG und des laufenden Caches von Ethash erforderlichen Vorgänge hängen stark von diesen Funktionen ab.

- Der Algorithmus ist GPU-freundlich. Sie wissen sicherlich, dass aktuelle Grafikkarten oder GPUs über eine enorme Kapazität verfügen. Tatsächlich erfordert das Verschieben von Grafiken wie in heutigen Spielen enorm viel Speicher und eine beispiellose Parallelverarbeitung. Dies ist eine Stärke, wenn Sie mit Ethash schürfen, da Sie den GPU-Speicher verwenden können, um die gesamte DAG zusammen mit dem Cache im Speicher zu haben und alle Berechnungen in einem Hochgeschwindigkeits-Arbeitsbereich durchzuführen. Dadurch können Sie viel schneller schürfen.

- Bietet hervorragende Verifizierungsfunktionen für Thin Clients. Mit ca. 16 MB RAM ist es möglich, einen Thin Client zu erstellen, der in der Lage ist, Transaktionen sehr einfach und schnell zu verifizieren. Darüber hinaus kann ein Thin Client betriebsbereit sein und den Verifizierungsprozess in nur etwa 30 Sekunden abschließen.

Keccak und SHA-3, wie unterscheiden sie sich?

Keccak und SHA-3 sind zwei sehr ähnliche Hash-Funktionen. Tatsächlich ist das Prinzip, nach dem sie funktionieren, dasselbe, sie werden jedoch auf unterschiedliche Weise angewendet, was zu unterschiedlichen Ergebnissen führt. Allerdings sind beide hinsichtlich der Sicherheit, Geschwindigkeit und der für ihre Berechnung erforderlichen Rechenleistung praktisch gleichwertig.

Obwohl also beide Funktionen unterschiedliche Hashes erzeugen, sind ihre Funktionsweise und Sicherheit praktisch gleichwertig.

Vor- und Nachteile des Algorithmus

Vorteile

- Es handelt sich um einen einfach zu implementierenden Algorithmus, der sicher und praktisch ist, wenn es darum geht, viel Widerstand gegen ASICs zu leisten.

- Er ist schnell, die Verwendung einer Struktur (DAG) im Speicher, die Verwendung von Cache und die Verwendung der Keccak-Funktion machen diesen Algorithmus zu einem effizienten Prozess bei der Produktion von Blöcken. Dadurch kann Ethereum mit einer Produktionszeit rechnen, die an die Bedürfnisse des Netzwerks angepasst werden kann, wobei stets ein Gleichgewicht zwischen Sicherheit und Skalierbarkeit angestrebt wird.

Contras

- Der ASIC-Widerstand wurde 2018 gebrochen, als Bitmain seinen ersten Miner für Ethash vorstellte. Seitdem wird nach Mechanismen gesucht, um eine stärkere Zentralisierung des Minings auf Ethereum zu verhindern. Die Entwicklung von Ethereum 2.0 sieht jedoch die Aufgabe von Proof of Work (PoW) und damit Ethash als Mining-Algorithmus zugunsten von a vor Einsatznachweis (PoS).

- Der hohe Speicherverbrauch seiner DAG macht das Mining auf kleineren Computern sehr schwierig.

- Die Art und Weise, wie die Schwierigkeit des Algorithmus skaliert, hat Ethereum an den Rand der bekannten „Eiszeiten“ gebracht. Ein Punkt, an dem das Schwierigkeitssystem von Ethash es jedem Bergmann, der es versucht, unmöglich macht, abzubauen. Dies stellt ein ernstes Risiko für die Sicherheit der Ethereum-Blockchain dar.

Blockchains, die den Algorithmus verwenden

Die wichtigste Blockchain, die den Ethash-Mining-Algorithmus verwendet, ist Ethereum. Der Algorithmus wurde im Rahmen dieses Projekts entwickelt und ist dort, wo er sich bisher entwickelt hat. Das Projekt Astraleum Klassik, sein Fest Gabel Auch Ethereum hat seinen Betrieb mithilfe dieses Algorithmus aufrechterhalten.

Erinnern wir uns daran, dass Hunderttausende Menschen in Ethereum leben. Token, wie Maker, DAI oder stabile Münzen als theter. Alle diese Token verwenden also implizit denselben Algorithmus wie Ethereum. Andere Altcoins, die Ethash verwenden, sind MusiCoin oder Callisto, um nur einige Projekte zu nennen.

hier drücken um Ihr Benutzerkonto auf Spanisch KOSTENLOS und sicher zu eröffnen und ein Geschenk im Wert von 5 € zu erhalten.

Autor

Autor