Der Vector 76-Angriff ist eine Art Double-Spending-Angriff, der einen kleinen Fehler im Bitcoin-Konsenssystem zur Ausführung ausnutzt. Dadurch kann der Angreifer böswillig Gelder beschaffen und seinen Opfern Verluste zufügen.

TAlle entwickelten Technologien, einschließlich Blockchain, verfügen über Angriffsvektoren, die Cyberkriminelle zu ihrem eigenen Vorteil ausnutzen können. Einer der am wenigsten bekannten Angriffe in der Kryptowelt ist der Vector 76-Angriff o Vektorangriff 76.

Die Ankunft digitaler Währungen und criptomonedas brachte ein ernstes Problem mit sich, das doppelte Ausgaben. Bei zentralisierten digitalen Währungen lässt sich dieses Problem leicht lösen, da die gesamte Kontrolle im selben Kern liegt. Bei dezentralen Währungen wie Bitcoin ist das Problem jedoch viel größer. Tatsächlich ist das Design von Bitcoin schafft es, das Problem der doppelten Ausgaben zu minimieren. Wir können sogar sagen, dass es es „eliminiert“, aber aufgrund der dezentralen Natur von Bitcoin wird es immer einen Fehlerpunkt geben, der für doppelte Ausgaben genutzt werden kann.

Es ist dort, wo die Vektorangriff 76 o Bestätigungsangriff, tritt in Aktion. Dieser Double-Spend-Angriff ermöglicht es dem Angreifer, eine Double-Spend-Transaktion in einen Block aufzunehmen und sie zu seinem Vorteil zu nutzen. Dies wird erreicht, indem ein selbst erstellter Block gesendet wird, sodass das Netzwerk ihm eine Bestätigung gibt, in der Annahme, dass der Block gültig ist. Auf diese Weise kann der Angreifer an einen bestimmten Geldbetrag gelangen, bevor das Netzwerk auf das Problem aufmerksam wird. Dieser Angriff wurde zuerst vom Benutzer beschrieben vector76 im Bitcointalk-Forum.

Um die Natur dieses Angriffs zu verstehen, ist es jedoch notwendig, tiefer in seine Funktionsweise einzutauchen, und das werden wir als Nächstes tun.

Wie funktioniert Vector 76 Attack?

Dieser Angriff ist eigentlich eine Kombination aus Dash-Angriff und Finney-Angriff. Sein Hauptziel ist die Austausch oder Börsen, wo Angreifer ihre Kryptowährungen kaufen und verkaufen können Token ohne schnell erkannt zu werden.

Aber wie ist das möglich? Schauen wir uns die Anatomie dieses Angriffs etwas genauer an.

Wie wird dieser Angriff ausgeführt?

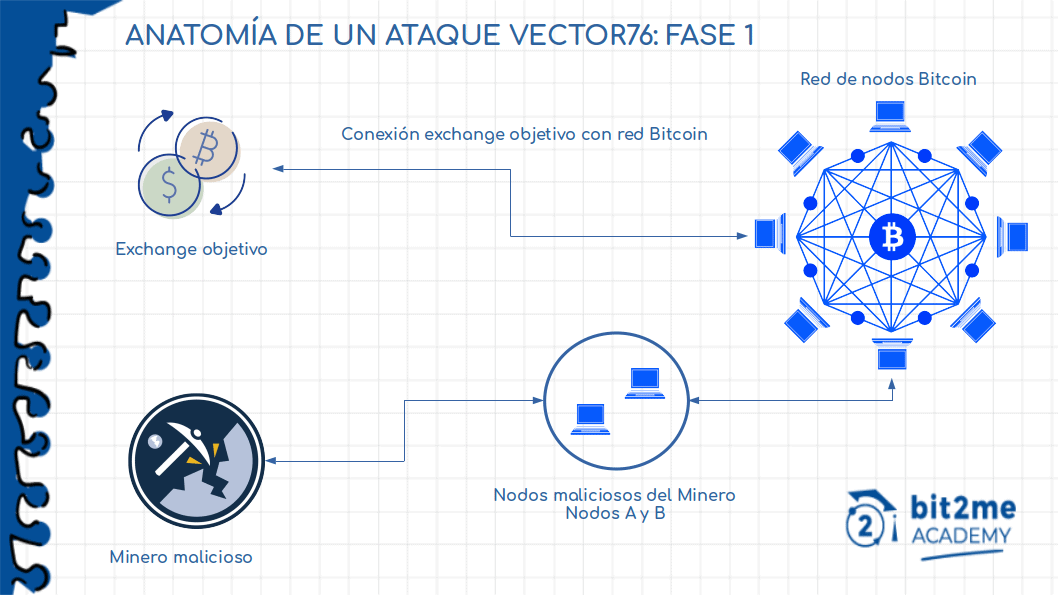

Un Vektorangriff 76 ist ausführbar, wenn ein unehrlicher Bergmann, der die Kontrolle über 2 hat volle Knoten des Netzwerks verbinden Sie einen davon (Knoten A) direkt mit dem Dienst einer Vermittlungsstelle. Anschließend verbindet ihn der zweite vollständige Knoten (Knoten B) mit anderen Knoten, die innerhalb des Blockchain-Netzwerks gut positioniert sind. Um zu wissen, mit welchen Knoten er sich verbinden muss, muss der Miner überwachen, wann die Knoten Transaktionen übertragen und wie sie diese dann an andere Knoten im Netzwerk weitergeben. So wissen Sie, welche Knoten als erste Operationen übertragen, und können sich mit dem Zieldienst und gut positionierten Knoten verbinden.

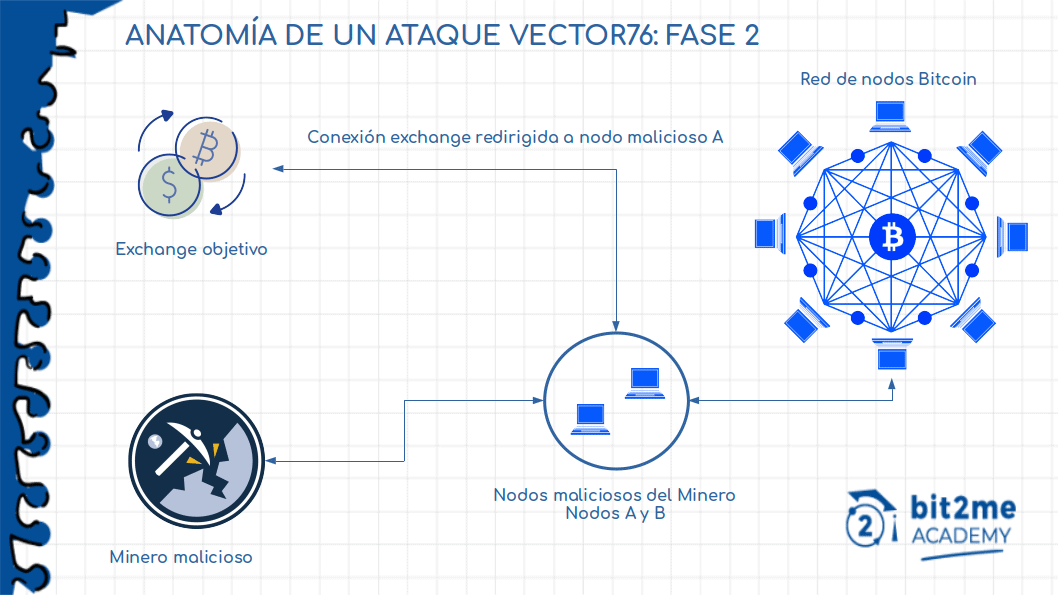

Nachdem die erforderlichen Verbindungen hergestellt wurden, generiert der Miner privat einen gültigen Block. Erstellen Sie an diesem Punkt ein Transaktionspaar mit unterschiedlichen Werten, wobei eine Transaktion eine Transaktion mit hohem Wert und eine andere eine Transaktion mit niedrigem Wert ist. Beispielsweise könnte die erste Transaktion 25 BTC oder mehr betragen und die zweite nur 0.1 BTC. Anschließend behält der Miner den geschürften Block und weist die Transaktion mit hohem Wert, also 25 BTC, dem Knoten A zu. Hierbei handelt es sich um die Transaktion, die dazu dient, eine Einzahlung innerhalb des Umtauschdienstes vorzunehmen.

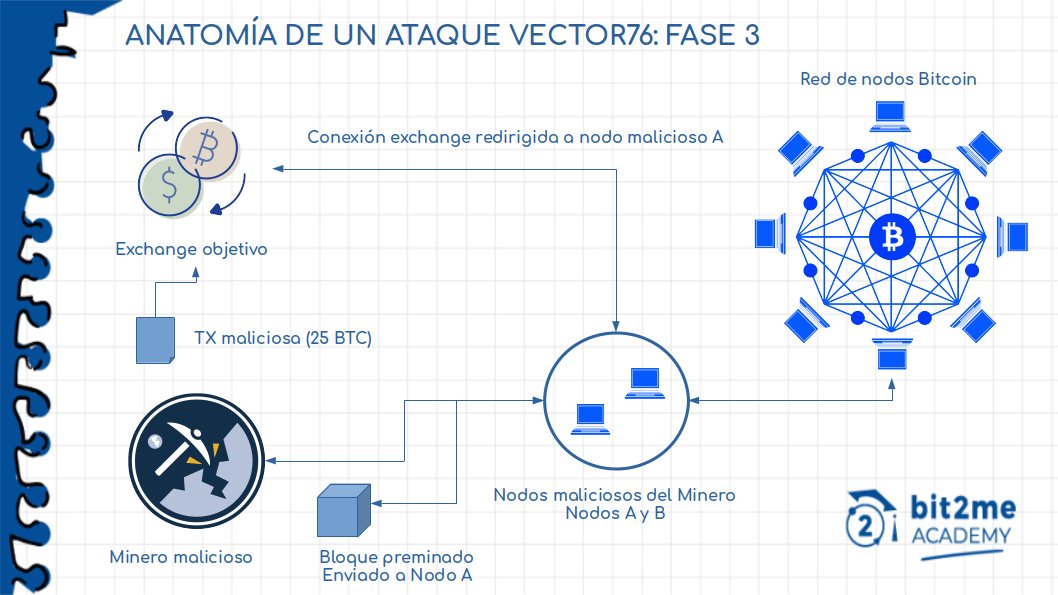

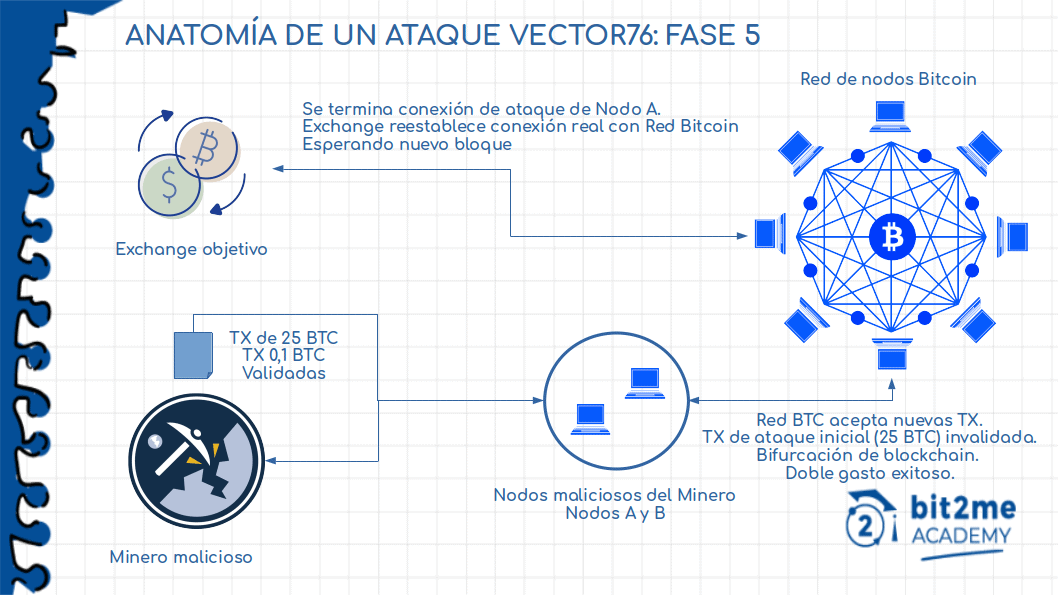

Wenn der Miner eine Blockankündigung im Netzwerk erkennt, überträgt er sofort den von ihm vorab geschürften Block zusammen mit dem kürzlich im Netzwerk generierten Block direkt an den Börsendienst. Dies geschieht in der Hoffnung, dass die übrigen Knoten ihren Block als gültig betrachten und ihn als Teil der Hauptkette annehmen. Somit wird dieser Block bestätigt und damit die darin enthaltene 25-BTC-Transaktion validiert.

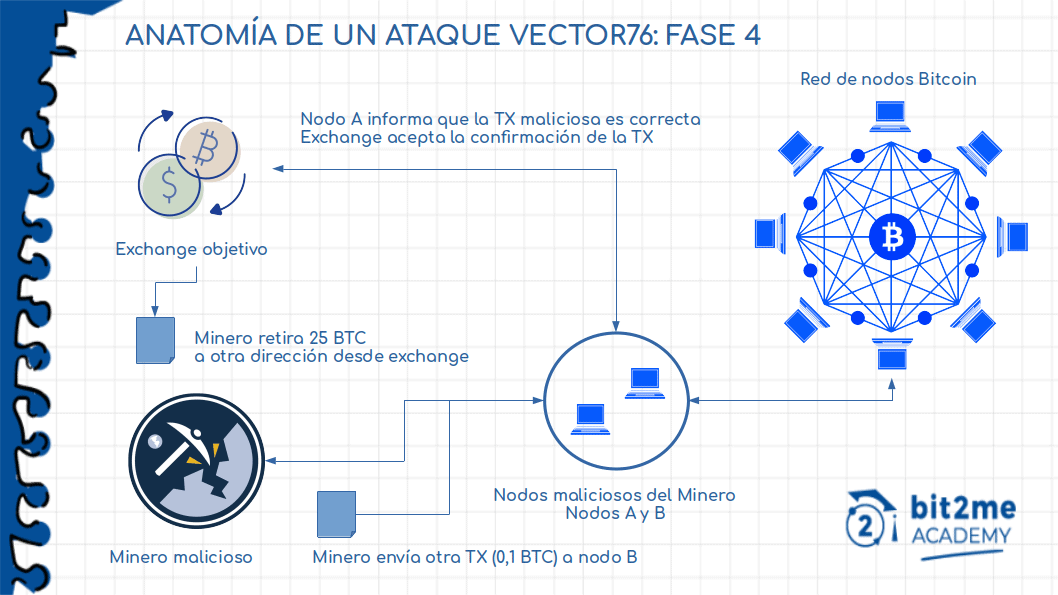

Sobald der Börsendienst die 25-BTC-Transaktion bestätigt, hebt der Angreifer von der Börse den gleichen Betrag an Kryptowährung ab, der bei der vorherigen Transaktion eingezahlt wurde (25 BTC). Der Angreifer sendet dann die zweite erstellte Transaktion, die von 0.1 BTC, von Knoten B an das Netzwerk. Mit dem Ziel, einen Fork zu erstellen, der dazu führt, dass das Netzwerk die erste Transaktion ablehnt und ungültig macht. Wenn dieser Fork überlebt, wird die erste Transaktion mit der Einzahlung von 25 BTC ungültig, die Auszahlung wurde jedoch durchgeführt. Daher wäre der Angreifer erfolgreich gewesen und die Börse würde 25 BTC verlieren.

Erfolgswahrscheinlichkeit des Angriffs

Alle diese Prozesse laufen sofort und gleichzeitig ab, sodass es sehr wahrscheinlich ist, dass die 0.1-BTC-Transaktion als Hauptkette verwendet wird. Doch ein paar Blocks später wird die Einzahlungstransaktion mit 25 BTC ungültig. Dies liegt daran, dass Knoten B, der die 0.1-BTC-Transaktion überträgt, mit gut positionierten Knoten verbunden ist, die diese Transaktion viel schneller im Netzwerk erneut übertragen. Während Knoten A, der die 25-BTC-Einzahlungstransaktion enthält, nur direkt mit dem Börsendienst verbunden ist. Dieser Knoten muss die Transaktion erneut an andere Knoten übertragen, daher ist er viel langsamer als Knoten B.

Andernfalls, wenn der auf der Hauptkette akzeptierte Block die 25-BTC-Transaktion enthält, wird der Angreifer nur die 25 BTC abheben, die er an der Börse eingezahlt hat. Daher wäre der Angriff von Vector 76 erfolglos. Dennoch gibt es in diesem Szenario weder für den Angreifer noch für die Börse Verluste oder Gewinne.

Nachdem wir dies erläutert haben, lässt sich feststellen, dass die Erfolgswahrscheinlichkeit bei der Durchführung eines solchen Angriffs hoch ist. Dennoch ist dies nicht üblich, da eine Börse dazu verpflichtet ist, Abhebungszahlungen nach nur einer Bestätigung zuzustimmen, und die überwiegende Mehrheit der Börsen benötigt in der Regel zwei bis sechs Bestätigungen.

Allerdings kann auch ein Unternehmen, das digitale Waren oder Dienstleistungen anbietet, Opfer einer solchen Attacke werden.

Wie viel weißt du, Kryptonaut?

Ist die Existenz des Vector 76-Angriffs ein Beispiel für die mangelnde Sicherheit der Blockchain?FALSCH!

Alle Systeme weisen aufgrund ihrer Infrastruktur Schwachstellen auf. Für die Erhöhung der Sicherheit ist es jedoch unerlässlich, diese Fehler zu kennen und zu beheben. Bitcoin ist das beste Beispiel dafür. Der Vector 76-Angriff ist etwas Strukturelles, aber es ist nur möglich, wenn diese Struktur nicht umfangreich und dezentral genug ist, etwas, das die Community kennt und ihr einen Grund gibt, sich immer weiter zu verbreiten, um dies zu erreichen Machen Sie es sicherer.

Wie schützt man sich vor einem Vector 76-Angriff?

Um sich vor dieser Art von Angriffen zu schützen, müssen Sie einige Empfehlungen berücksichtigen:

- Verwenden Sie Systeme, die keine Einzelbestätigungstransaktionen akzeptieren. Vector Attack 76 setzt dies voraus, um den Angriff erfolgreich durchführen zu können. Stattdessen sollten wir mindestens zwei Commits erwarten, oder sogar sechs, wie allgemein empfohlen wird.

- Der von uns verwendete Knoten muss vermeiden, dass eingehende Verbindungen aktiviert sind, oder, falls dies nicht der Fall ist, eingehende Verbindungen von gut erkannten Computern definieren. Dies verhindert, dass der Angreifer falsche Informationen über die Blockchain in unseren Knoten einschleust.

- Ausgehende Knotenverbindungen sollten ebenfalls überwacht und nur zu bekannten Knoten zugelassen werden. Dadurch wird verhindert, dass unsere Knoten Informationen über den Status der von uns verwalteten Kette bereitstellen.

Mit diesen Maßnahmen können wir uns ohne größere Probleme vor solchen Angriffen schützen.

Autor

Autor