Die asymmetrische Kryptographie ist eine der leistungsstärksten Techniken in der Informatik und ein wesentlicher Bestandteil der Sicherheit des Internets und von Blockchain-Netzwerken. Seine Verwendung ermöglichte bei Bedarf ein hohes Maß an Sicherheit und gewährleistete Privatsphäre und sogar Anonymität.

UEine der leistungsstärksten vom Menschen entwickelten kryptografischen Techniken ist asymmetrische Kryptographie o Public-Key-Kryptographie. Dieses System besteht darin, eine sehr komplexe mathematische Formel zu verwenden, um ein Schlüsselpaar zu erstellen. Dieser erste Schlüssel ist Privat Schlüssel. Der private Schlüssel steht ausschließlich dem Ersteller des Schlüsselpaars zur Verfügung und wird zum völlig sicheren Ver- und Entschlüsseln von Nachrichten verwendet.

Der zweite Schlüssel ist der Anruf öffentlicher Schlüssel. Hierbei handelt es sich um einen Schlüssel, den der Ersteller an Dritte weitergeben kann. Der öffentliche Schlüssel wird aus dem privaten Schlüssel erstellt, der umgekehrte Vorgang ist jedoch nicht möglich. Auf diese Weise kann der Ersteller der Schlüssel diesen öffentlichen Schlüssel mit Dritten teilen und diese Personen können Ihnen dank dessen verschlüsselte Informationen senden, auf die nur mit dem privaten Schlüssel des Erstellers zugegriffen werden kann.

Die asymmetrische Verschlüsselungstechnologie wurde erfunden von Ralph Merkle, Whitfield Diffie y Martin Hellmann im Jahr 1976. Dieses Schema privater und öffentlicher Schlüssel garantiert den Aufbau einer absolut sicheren Kommunikation, auch über unsichere Kanäle. Grund, warum dieses kryptografische System derzeit am häufigsten verwendet wird. Ein klares Beispiel sind die öffentlichen und privaten Strukturen, die die Kommunikation über das Internet ermöglichen, wo asymmetrische Kryptographie verwendet wird, um die Vertraulichkeit der Kommunikation zu gewährleisten.

Wie funktioniert asymmetrische Kryptographie?

Der Betrieb des öffentlichen Kryptografiesystems umfasst eine Reihe genau definierter Phasen. Jeder Einzelne von ihnen garantiert, dass das System ordnungsgemäß funktioniert. Hier erklären wir jeden einzelnen davon im Detail:

Algorithmus und Verschlüsselungskurve

Zunächst muss festgelegt werden, welcher asymmetrische Verschlüsselungsalgorithmus verwendet werden soll. Jeder Algorithmus hat einzigartige Eigenschaften. Diese Eigenschaften hängen mit der elliptischen Kurve zusammen, die der Algorithmus für seine Operation verwendet. An diesem Punkt gibt es zahlreiche elliptische Kurven, die für die asymmetrische Verschlüsselung berücksichtigt werden. Insgesamt gibt es mindestens 22 Kurven, die registriert und gut untersucht sind.

ZB Curve25519 de Daniel Bernsteins Es wird häufig in kompakten und sehr effizienten Verschlüsselungsalgorithmen verwendet. In Kryptowährungs-Blockchain-Netzwerken wie Bitcoin ist jedoch die am häufigsten verwendete Kurve secp256k1. Diese Kurve ist der Standard de facto der Kryptowährungssicherheit.

Schlüsselgenerierung

Der nächste Schritt ist die Generierung des privaten und öffentlichen Schlüssels. Als erstes wird der private Schlüssel generiert. Für seine sichere Erstellung muss a Zufallszahlengenerator sehr sicher und ein Pool von Entropie. Diese beiden stellen sicher, dass die auf die gewählte mathematische Formel angewendete Zufallszahl wirklich zufällig ist. Damit garantieren wir die Sicherheit des Schlüssels von Anfang an.

Sobald der Zufallszahlengenerator eine Zahl ermittelt hat, wird diese auf die gewählte Formel angewendet. Das System beginnt, die Formel zu lösen und daraus erhalten wir eine Zahl, die unser privater Schlüssel sein wird. Sobald unser privater Schlüssel generiert ist, beginnt der Zyklus zur Generierung des öffentlichen Schlüssels. In diesem Zyklus wird die Nummer des privaten Schlüssels verwendet, um den privaten Schlüssel unidirektional mit dem öffentlichen Schlüssel zu verknüpfen. Auf diese Weise kann der öffentliche Schlüssel verschlüsselte Inhalte generieren, die wir mit unserem privaten Schlüssel auflösen können. Allerdings wird nichts und niemand unter keinen Umständen in der Lage sein, unseren privaten Schlüssel durch einen umgekehrten Prozess preiszugeben.

Sobald dieser Generierungsprozess abgeschlossen ist, stehen uns unsere beiden Schlüssel für den nächsten Nutzungsschritt zur Verfügung.

Vertrauensverbreitung

Das dritte Element der Funktionsweise asymmetrischer Kryptografiesysteme ist die sichere Weitergabe von Schlüsseln. Ziel ist es, Räume zu schaffen, die die Sicherheit der Kommunikationskanäle gewährleisten. Unter diesen Methoden haben wir:

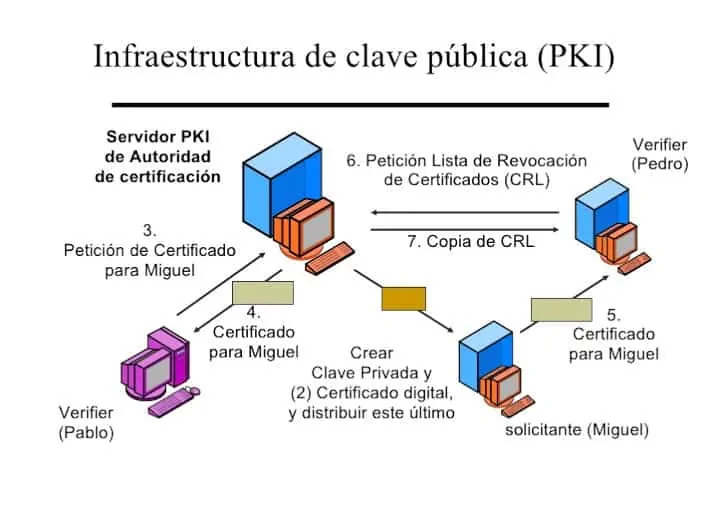

- Public-Key-Infrastruktur oder PKI. Hierbei handelt es sich um eine Infrastruktur, in der eine oder mehrere Zertifikate ausstellende Stellen vorhanden sind. Jede Entität ist mit einer Vertrauensebene verbunden, und diese Ebene dient dazu, die Authentizität der öffentlichen Schlüssel sicherzustellen. Dieses Schema wird im Internet verwendet, um die Authentizität der SSL/TLS-Zertifikate von Webseiten sicherzustellen.

- Aufbau eines vertrauenswürdigen Netzwerks. Dies ist das einfachste und persönlichste verfügbare Schema zur Schlüsselweitergabe. Es stellt fest, dass jeder Benutzer eine Reihe von Kontakten hat, mit denen er seinen öffentlichen Schlüssel offen oder privat teilt. Dieses Verbreitungsschema wird häufig von Systemen wie PGP zum Senden privater und verschlüsselter E-Mails verwendet.

- Verwendung identitätsbasierter Kryptographie. Dies ist ein einfaches Weitergabesystem, das ein zentrales System verwendet, das unsere Schlüssel verwaltet. Die generierten Schlüssel beziehen sich auf die reale oder virtuelle Identität, die wir dem System bereitstellen.

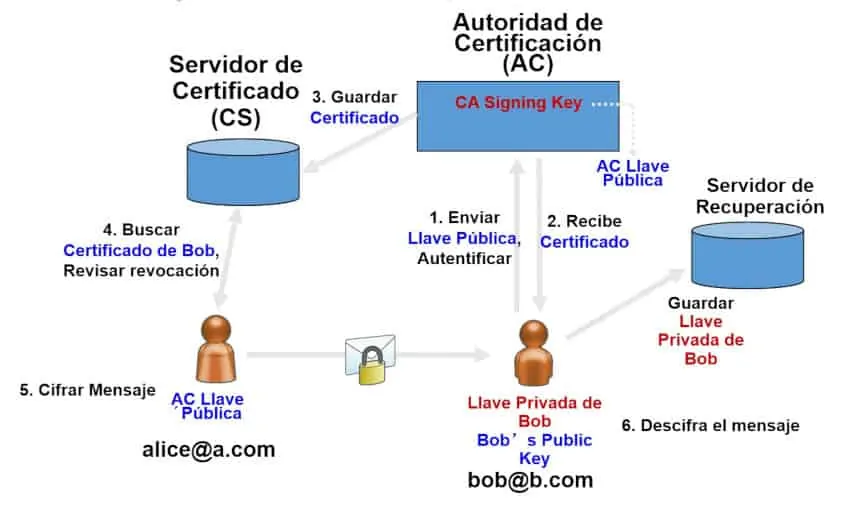

- Einsatz zertifikatsbasierter Kryptografie. In diesem Modell verfügt der Benutzer über einen privaten Schlüssel und einen weiteren öffentlichen Schlüssel. Der öffentliche Schlüssel wird an eine Zertifizierungsstelle gesendet. Dies wird durch identitätsbasierte Kryptografie gesichert, um ein Zertifikat zu generieren, das die Gültigkeit der Daten gewährleistet.

- Verwendung von Kryptographie ohne Zertifikate. Dieses Modell ähnelt dem vorherigen, mit der Ausnahme, dass der von der Behörde generierte private Schlüssel partiell ist. Der endgültige private Schlüssel hängt vom privaten Teilschlüssel und einer vom Benutzer berechneten Zufallszahl ab. Dies garantiert ein höheres Maß an Sicherheit.

Senden und Empfangen von Nachrichten

Sobald wir die öffentlichen Schlüssel sicher weitergegeben haben, können wir mit der Nutzung des Systems zum sicheren Senden und Empfangen von Nachrichten beginnen. Dieses Sende- und Empfangsschema funktioniert im Allgemeinen wie folgt:

- Juan generiert eine Nachricht, die mit Marías öffentlichem Schlüssel verschlüsselt und mit Juans privatem Schlüssel signiert wird. Dadurch wird sichergestellt, dass die Botschaft nur für Maria sichtbar ist und sie bestätigen kann, dass sie eindeutig von Johannes stammt.

- Die Nachricht wird signiert und verschlüsselt über den Kommunikationskanal übertragen. Wird es abgefangen, ist der Aufwand vergeblich, da daraus keine Informationen ausgelesen werden können.

- Sobald die Nachricht ihre Empfängerin Maria erreicht, wird sie sie mit ihrem privaten Schlüssel entschlüsseln. Gleichzeitig können Sie mit Juans öffentlichem Schlüssel überprüfen, ob die Nachricht tatsächlich von ihm gesendet wurde.

- Der Vorgang wird wiederholt, um die entsprechende Antwort zu geben.

Wie Sie sehen, löst dieser Kommunikationsprozess effektiv sichere Kommunikation in offenen Kanälen. Eine mit asymmetrischer Kryptografie gesendete Nachricht zu beschädigen oder zu manipulieren ist keine einfache Sache. Tatsächlich würde ein gut aufgebautes asymmetrisches Verschlüsselungssystem so etwas praktisch unmöglich machen. Daher seine weit verbreitete Verwendung im Internet und in der Blockchain. All dies, um den Benutzern maximale Sicherheit zu bieten.

Einsatz asymmetrischer Kryptographie in der Blockchain

Seit ihrer Entstehung hat die Blockchain-Technologie nach einem Weg gesucht, größtmögliche Sicherheit zu bieten. Bei der Suche nach solchen Sicherheitsniveaus hat die asymmetrische Kryptographie eine sehr wichtige Rolle gespielt. Seine Verwendung ermöglichte die Generierung öffentlicher Schlüssel (Adressen) und private, mit denen Sie Kryptowährungen sicher sichern, senden und empfangen können.

Tatsächlich ist die Blockchain-Technologie ein perfektes Werkzeug zum Testen und Entwickeln neuer kryptografischer Techniken. Fortschritte, die sich nicht nur positiv auf das Blockchain-Ökosystem, sondern auch auf die Datenverarbeitung im Allgemeinen auswirken. Beispiele hierfür sind beispielsweise Schemata wie Zero Knowledge Proofs (ZKP) o las Schnorr-Signaturen.

NFT-Grundkurs

BasislevelEs ist klar, dass seit NFTs nichts mehr so sein wird, wie es war, und daher ist es wichtig, alle grundlegenden Aspekte zu kennen, die diese Art von Token beinhaltet.

Vor- und Nachteile der asymmetrischen Kryptographie

Vorteil

- Dieses System bietet eine hohe Sicherheitsrate, da das Verschlüsselungsschema sehr komplex ist. Die Kryptoanalyse dieser Systeme ist kompliziert und Brute-Force-Angriffe zu ihrer Zerstörung sind ineffizient und unpraktisch.

- Dank des privaten und öffentlichen Schlüsselschemas können Sie offene und öffentliche Kommunikationskanäle sichern. Dadurch können Sender und Empfänger Informationen sicher austauschen.

- Das System ermöglicht dank eines digitalen Signaturverfahrens auch die Authentifizierung verschlüsselter Informationen.

- Es bietet ein hohes Maß an Vertraulichkeit, Integrität und garantiert die Nichtabstreitbarkeit von Informationen.

Nachteile

- Im Vergleich zum symmetrischen Verschlüsselungssystem ist es rechenintensiver.

- Das Verschlüsselungssystem ist anfällig für Elemente außerhalb der Programmierung des Verschlüsselungssystems. Beispielsweise würde ein fehlerhafter Zufallszahlengenerator das Verschlüsselungssystem vollständig gefährden.

- Die Komplexität der Algorithmen führt zu Schwierigkeiten bei der Analyse ihrer Funktionsweise und Sicherheit. Dadurch wird die Erkennung von Ausfällen oder Bugs in diesen Systemen komplexer und schwieriger.

- Einige Schemata zur Vertrauensverbreitung sind zentralisiert. Dies ist eine schwerwiegende Fehlerquelle, die bei einer Beeinträchtigung der Struktur zu Zertifikatsmanipulationen führen kann.

Autor

Autor