Seit ihrer Einführung ist die Welt der Kryptowährungen voller neuer Ideen, und eine davon ist Proof of Elapsed Time (PoET). Dabei handelt es sich um einen völlig neuen, innovativen Konsensalgorithmus mit beispielloser Skalierbarkeit.

Eunter den Konsensalgorithmen und Bergbau Blockchain, einer der auffälligsten Algorithmen ist Nachweis der verstrichenen Zeit (PoET), was auf spanisch ist Test der verstrichenen Zeit. Hierbei handelt es sich um einen Konsensalgorithmus, der von Grund auf hochgradig skalierbar und auf private Blockchains ausgerichtet ist. Aus diesem Grund werden wir kaum sehen, dass es die Aktivität einer Blockchain einer öffentlichen Kryptowährung unterstützt, wie im Fall von Bitcoin.

Das Potenzial von PoET soll jedoch bei der Entwicklung von Blockchains als Teil von Systemen mit hohem Informationsverkehr genutzt werden. Zum Beispiel Unternehmen, die integrierte Auditsysteme benötigen, die die Unveränderlichkeit dieser Informationen garantieren. Dies wäre unter anderem bei hochtechnischen und automatisierten Montagelinien, Chemie- und Medizinlabors der Fall.

Aber Sie werden sich sicherlich fragen: Was ist der Ursprung dieser Technologie? Wie funktioniert PoET? Was sind seine Vor- und Nachteile? Wer nutzt diese Technologien? Nun, diese und andere Fragen werden wir weiter unten in diesem neuen Artikel der Bit2Me Academy beantworten.

Ursprung von PoET

Der Ursprung von PoET führt uns zurück ins Jahr 2016, als Forscher von Intel, dem weltweit größten Unternehmen für Prozessorentwicklung und -design, begannen, sich an dem Projekt zu beteiligen. Hyperledger, geführt schon damals von der Linux Foundation. Damals gab Intel neben dem Beginn der Entwicklung auch seine Beteiligung an dem Projekt bekannt „Sägezahnsee“. Dies war eine interessante, von Hyperledger unterstützte Blockchain-Entwicklung, die darauf abzielte, Technologie für eine extrem skalierbare private Blockchain zu entwickeln.

Damals führte Intel den Proof of Elapsed Time (PoET) ein, einen auf einer Zeitlotterie basierenden Konsensalgorithmus, der durch Kryptographie geschützt ist. Ein revolutionäres Konzept, das die gesamte Technologie nutzte, die Intel in seinen Prozessoren bereitstellen kann. Tatsächlich ist die Technologie so stark an Intel-Produkte gebunden, dass sie nicht mit Garantien außerhalb seiner Produkte verwendet werden kann.

Wie funktioniert der Proof of Elapsed Time (PoET)?

Grundsätzlich schafft PoET einen Vertrauensring, in dem eine Gruppe von Teilnehmern von einem Controller koordiniert wird. Dieser Controller hat die Aufgabe, die Arbeit der Personen im vertrauenswürdigen Ring zu übernehmen und auf ihre Richtigkeit zu überprüfen. Zu diesem Zweck teilt der Controller einen Timer und eine Reihe kryptografischer Tests, die es den Teilnehmern nach dem Zufallsprinzip ermöglichen, Blöcke innerhalb der Blockchain zu erzeugen.

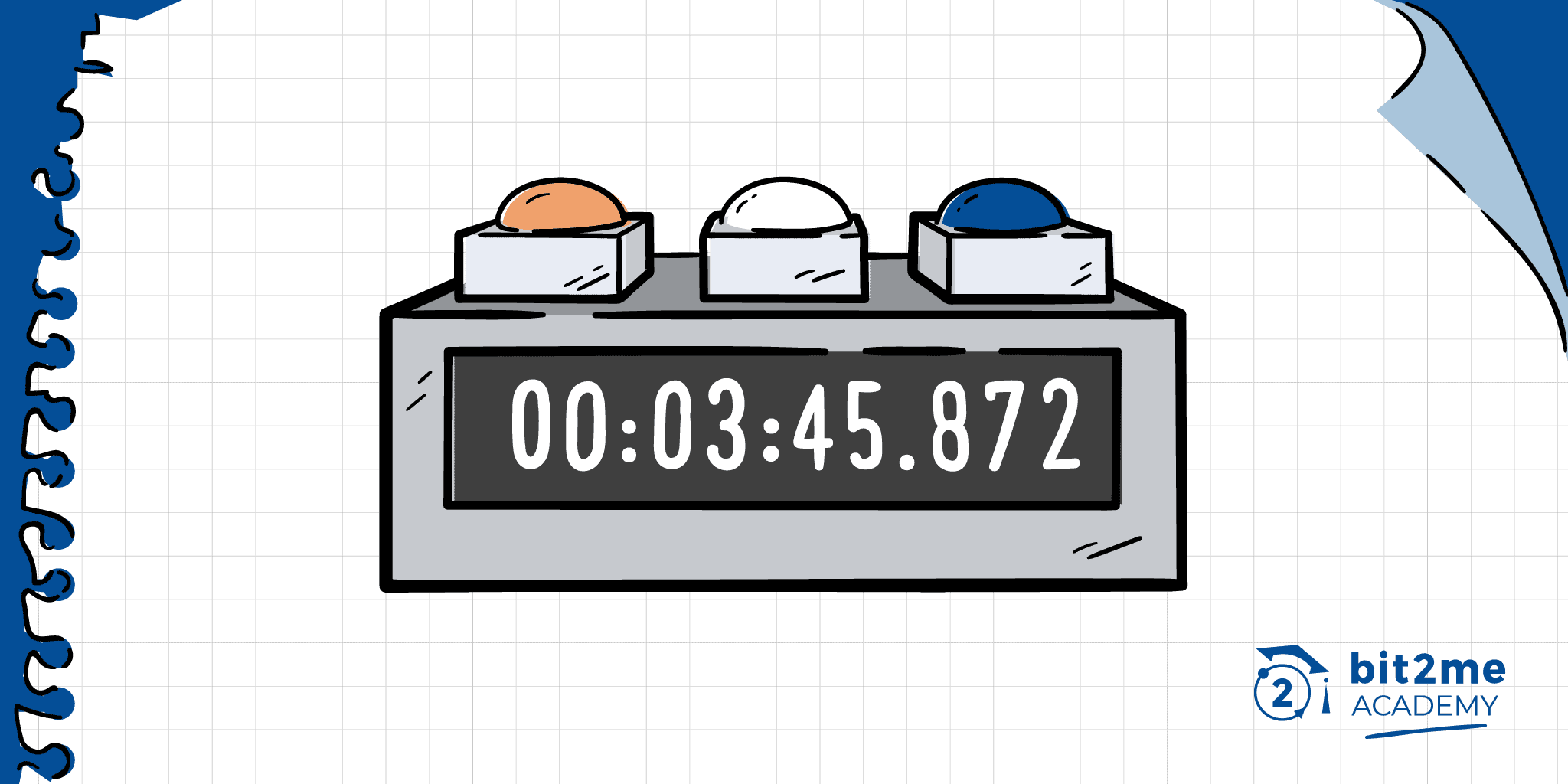

Sobald ein Teilnehmer ausgewählt wurde, generiert er oder sie den Block, entwickelt den kryptografischen Beweis und sendet ihn an den Controller. Wenn der Controller den Beweis erhält, überprüft er ihn und akzeptiert die Sperre, wenn er korrekt ist. Andernfalls wird es verworfen. Lösen Sie bei dieser letzten Entscheidung die Stoppuhr erneut aus, damit der Auswahlprozess erneut beginnt und der Test von einem anderen Teilnehmer generiert wird. Der Prozess folgt diesem Zyklus von Wiederholungen, sodass der Betrieb des Netzwerks auf unbestimmte Zeit aufrechterhalten werden kann.

Natürlich ist dies eine sehr einfache Möglichkeit, die Funktionsweise von PoET zu erklären, aber es wird Ihnen einen allgemeinen Überblick über den Prozess geben und Ihnen helfen, die Erklärung, die wir unten geben werden, besser zu verstehen.

Beginn des PoET-Auswahlprozesses

Die Grundlage für den Betrieb von PoET ist der Auswahlprozess, der durch den Prozessverifizierungsalgorithmus erstellt wird. Die Aufgabe dieses Auswahlalgorithmus besteht darin, jedem Teilnehmer ein Zeitobjekt zu geben. Wir können dieses Zeitobjekt als Countdown-Zähler betrachten, in dem eine bestimmte Zeitspanne beschrieben ist. Nach Ablauf dieser Zeit startet die Stoppuhr ein Aktivierungsereignis für den Teilnehmer, der von diesem Moment an zum Blockgenerator wird. Sie können dieses Zeitobjekt dann als Wecker betrachten. Wenn die angegebene Zeit erreicht ist, ertönt ein Alarm, der Sie darüber informiert, dass es Zeit ist, an der Generierung eines Blocks zu arbeiten.

Zufälligkeit, der Schlüssel zum Prozess

Dieser Auswahlprozess ist zufällig und basiert auf Intels Anweisungen zur Zufallszahlengenerierung RDRAND. Dieser einzigartige Befehl in Intel-Prozessoren (obwohl AMD auch ein Äquivalent hat) generiert Zufallszahlen auf beschleunigte Weise unter Verwendung der Entropie (oder des Chaos), die elektrisch in den Prozessoren entsteht. Ein Prozess, der theoretisch Zufallszahlen generiert, die sehr schwer zu erkennen sind. Dies ist die Grundlage dieses ersten Prozesses und zeigt uns auch, wie stark PoET von diesen Prozessoren abhängig ist.

Aber darüber hinaus kann ein Teilnehmer nur dann zum Blockgenerator werden, wenn er ein Zertifikat vorlegt, das dies bestätigt. Dieses Zertifikat wird mit generiert SGX-Anweisungen (Intel Software Guard Extensions). Diese Anweisungen sind auf Kryptographie spezialisiert und werden zur Erstellung eines sicheren digitalen Zertifikats verwendet. Das generierte Zertifikat wird in einem Hardware-Tresor (z. B. bei Hardware-Wallets usw.) gespeichert HSM) O TEE (Trusted Execution Environment), die sich innerhalb desselben Prozessors befindet.

Nur Teilnehmer, die ein gültiges Zertifikat im System, die öffentlichen und privaten Schlüssel in ihrem TEE sowie ein verifiziertes und aktives Zeitobjekt haben, können an der Generierung von Blöcken mithilfe des PoET-Algorithmus teilnehmen.

Generationsphase

Wenn nun der Teilnehmer sein Zeitobjekt erhält und dieses aktiviert, beginnt der Generierungsprozess. Genau ab dem Moment, in dem das Zeitobjekt den Teilnehmer „aufweckt“, ist er in der Lage, eine Blockade zu erzeugen. Der gesamte vorherige Prozess garantiert, dass dieser Teilnehmer die folgenden Regeln vor der Generierung eingehalten hat:

- Generieren Sie ein sicheres Zertifikat mit RDRAND, SGX und speichern Sie es in Ihrem TEE.

- Teilen Sie das Zertifikat mit dem Netzwerk. Dies, um ein aktiver und anerkannter Teilnehmer innerhalb des Netzwerks zu werden.

Wie Sie sehen, handelt es sich bei diesen beiden Schritten eindeutig um Zugangskontrollpunkte, die garantieren, dass niemand daran teilnehmen kann, der nicht von den zentralen Behörden des Netzwerks anerkannt wird. Kurz gesagt handelt es sich um ein Konsensprotokoll, das speziell für private oder zugelassene Netzwerke entwickelt wurde.

Die Hash-Generierung beginnt

Die PoET-Generierungsphase ist einfach. Der aktive Teilnehmer oder Blockgenerator muss lediglich die Transaktionen aus dem Netzwerk entgegennehmen, sie dem Block hinzufügen, einen Hash dafür generieren und ihn an das Netzwerk senden, damit er akzeptiert wird. Der verwendete Hash kann je nach Implementierung variieren, es ist jedoch möglich, SHA-256 zu verwenden, jedoch ohne die Notwendigkeit eines Arbeitsnachweises wie bei Bitcoin, da PoET dies unnötig macht. Es reicht aus, einen mit den Blockinformationen verknüpften Hash zu generieren, um den Block auszugeben. Kurz gesagt, ein Vorgang, der nicht einmal annähernd 0,1 Sekunden dauern sollte.

Wenn der Block generiert wird, wird er zusammen mit einem digitalen Zertifikat des Teilnehmers an das Netzwerk ausgegeben. In diesem Zertifikat gibt es eine Liste der nächsten Blockgeneratoren im Netzwerk, wodurch der Generierungsprozess abgeschlossen wird.

Vor- und Nachteile von PoET

Vorteile

- Es handelt sich um einen äußerst effizienten und skalierbaren Blockgenerierungs- und Konsensalgorithmus.

- Der Prozess lässt sich perfekt auf private Blockchain-Netzwerke anwenden, tatsächlich ist er auf kontrollierte Geschäftsräume ausgerichtet.

- Durch die Auswahl und Akzeptanz von Validatoren wird sichergestellt, dass das Netzwerk resistent gegen externe und interne Angriffe ist.

- Der Erzeugungsprozess ist dezentral. Der Erzeugungsprozess ist dezentral. Zeitobjekte und Aktivierung stellen sicher, dass jeder die gleichen Möglichkeiten hat, Blöcke zu generieren.

Contra

- Extrem abhängig von Intel-Technologie. Obwohl der Algorithmus freie Software ist und an andere Plattformen angepasst werden kann, würden die Änderungen diese Netzwerke praktisch inkompatibel machen oder zu schwerwiegenden Inkompatibilitätsproblemen führen.

- Für diese Netzwerke gibt es Angriffsvehikel, die bekannte Schwachstellen in Intel-Prozessoren ausnutzen.

Wie viel weißt du, Kryptonaut?

Ist eine Blockchain mit Proof of Elapsed Time (PoET) hoch skalierbar?WAHR!

Ein PoET-Netzwerk kann über eine Million Transaktionen pro Sekunde skalieren, allerdings mit dem Nachteil, dass es kein offenes und unzensiertes Netzwerk wie Bitcoin oder Ethereum ist.

Sicherheitslücken

Obwohl PoET konzeptionell ein sehr sicherer Konsensalgorithmus ist, gerät die Struktur, mit der er funktioniert, ins Wanken: Intel und seine Prozessoren sind von Fehlern geplagt, die öffentlich bekannt sind, für die es aber keine Lösung gibt.

Obwohl es keine fehlerfreie Hardware oder Software gibt, war Intel in den letzten 10 Jahren mit ernsthaften Problemen konfrontiert. Probleme, die in letzter Zeit viel ausgeprägter geworden sind. Fälle von Schwachstellen wie z Kernschmelze, Spektrum, SGX Crack, Prime+Probe, LVI, Plundervolt, SGX erneut abspielen o Enklavehaben einen direkten Einfluss auf die Sicherheit von PoET. Tatsächlich haben sie einen direkten Einfluss auf die allgemeine Sicherheit unserer Computer.

Obwohl die Angriffsfahrzeuge und -mittel hochkomplex sind, sind sie möglich und können von jedem Hacker oder jeder Hackergruppe mit Ressourcen ausgenutzt werden. In ihrem Wunsch, alles zu kontrollieren, geben Regierungen ein Vermögen aus, um sich diese Art von Schwachstellen zu verschaffen und Tools zu entwickeln, die es ihnen ermöglichen, ihre Bürger und andere Regierungen, wenn möglich sogar die ganze Welt, auszuspionieren. Tatsächlich besteht der Verdacht, dass es sich beispielsweise bei RDRAND um einen trojanisierten oder abgeschwächten Befehl handelt, der gezielt Spionage erleichtern soll.

Am riskantesten sind Hardware-Schwachstellen

Diese ganze Gruppe von Schwachstellen kann in gewissem Maße dazu beitragen, Tools zu entwickeln, die die Kryptografie knacken können. Beispielsweise würde ein geschwächter RDRAND-Befehl (wie Intel vermutlich absichtlich getan hat) es dem Zufallszahlengenerator ermöglichen, „vorhersehbar“ zu sein, indem er die internen Merkmale seines Betriebs kennt, etwas, das nur Intel weiß. Dies könnte die Türen für Algorithmen öffnen, die wir für sicher halten, wie z AES, ECDSA, RSA oder andere können verletzt werden, wenn sie auf einem Intel-Prozessor ausgeführt werden, was unsere Sicherheit und unser Geld gefährdet. Was für ungeübte Augen wie Science-Fiction klingen mag, ist Realität. Tatsächlich gibt es im Fall von bereits einen Präzedenzfall Dual-RDBG und Sonys PlayStation-Konsole. Denken Sie daran, dass die Anti-Kopier-Kryptografie dieser Konsole aufgrund eines Sicherheitsproblems dieser Art beschädigt wurde.

Glücklicherweise gibt es kein Kryptowährungsprojekt wie Bitcoin oder Ethereum, nutzt diese Art von Anweisungen. Viel weniger Zcash o Monero, wo Entwickler äußerst sorgfältig auf die Qualität der von ihnen verwendeten kryptografischen Implementierungen achten. Darüber hinaus stellte die Entwicklung von Bitcoin bekannte kryptografische Tools in Frage, wie z OpenSSL, indem er dessen Verwendung zugunsten seiner eigenen Werkzeuge aufgab. Ein weiteres Beispiel für die Ernsthaftigkeit der Sicherheit bei der Entwicklung dieser Kryptowährung.

PoET-Anwendungsfälle

HyperLedger

Der wichtigste Anwendungsfall für PoET ist das HyperLedger-Projekt, bei dem PoET der Standardalgorithmus für Lösungen ist, die das HyperLedger Sawtooth-Framework verwenden. Sawtooth ist tatsächlich der Geburtsort und die Entwicklung von PoET.

Autor

Autor