Proof of Stake (PoS) oder Proof of Stake ist ein Konsensprotokoll, das den bekannten Proof of Work ersetzen soll und den Netzwerken, die es implementieren, eine bessere Sicherheit und Skalierbarkeit bietet.

La Teilnahmenachweisist eines der beiden am häufigsten verwendeten Konsensprotokolle in der Blockchain-Technologie. Sein Name auf Englisch ist Nachweis des Einsatzes. Von dort leitet sich das Akronym PoS ab, unter dem es bekannt ist. Das Ziel dieses Algorithmus, wie in PoW, ist zu erschaffen Zustimmung zwischen allen Teilen, aus denen das Netzwerk besteht.

Die Unterschiede und Gemeinsamkeiten zwischen beiden Protokollen können Sie hier nachlesen PoW vs. PoS-Vergleich.

Bei Knoten aufgerufen werden diejenigen, die im PoS arbeiten Validatoren. Die Entscheidung darüber, welcher Knoten a validieren muss Block Dies erfolgt nach dem Zufallsprinzip, wobei die Wahrscheinlichkeit für diejenigen größer ist, die eine Reihe von Kriterien erfüllen. Zu diesen Kriterien zählen der Betrag der reservierten Währung und der Zeitpunkt der Teilnahme am Netzwerk, es können jedoch auch andere definiert werden.

Sobald der Knotenauswahlprozess eingerichtet ist, beginnt er nach dem Zufallsprinzip und wenn er abgeschlossen ist, Die ausgewählten Knoten können Transaktionen validieren oder neue Blöcke erstellen.

Dies zeigt, dass Proof of Stake ein ist völlig anderer Prozess als das bekannte Proof of Work (PoW)-Protokoll. Wo jeder seiner Knoten mühsame Rechenarbeit leistet, um kryptografische Rätsel zu lösen. Im Gegensatz zu PoW, für dessen Betrieb große Mengen an Energie und Spezialausrüstung erforderlich sind, ist PoS ein viel einfacherer und energieschonenderer Prozess. Aus diesem Grund sind viele Blockchain-Projekte an diesem neuen Protokoll interessiert.

Die erste Währung, die dieses Protokoll nutzte, war PeerCoin im Jahr 2012. Dann erschienen andere wie NXT y Bitshares die ebenfalls dieses Protokoll nutzen.

Warum wurde der Proof of Stake erstellt?

Das Proof of Stake-Protokoll wurde von einem renommierten Entwickler erstellt Sunny King, im Jahr 2011. Im Jahr 2012 stellte King das offiziell vor Whitepaper de die PPCO, wo deutlich gemacht wurde, wie der PoS-Algorithmus funktionierte. Ziel war es, einige bekannte PoW-Protokollprobleme zu lösen. Unter ihnen stechen hervor:

- Mangelnde Skalierbarkeit und Geschwindigkeit. Das Verfahren Minería Dies führt zu einer hohen Latenz, um Transaktionen genehmigen und neue Blöcke erstellen zu können. PoS vermeidet diese Situation jedoch. In PoS-Blockchains werden Überprüfungen von Knoten mit hohen Münzbeständen durchgeführt. Auf diese Weise werden Überprüfungen schnell durchgeführt, was sich positiv auf die Skalierbarkeit und Geschwindigkeit des Netzwerks auswirkt.

- Der hohe Energieverbrauch des Bergbauprozesses. Der Bergbauprozess in PoW erfordert enorme Rechenleistung, die in der Regel von Maschinen mit hohem Stromverbrauch stammt. PoS verwandelt den Mining-Prozess in einen Beteiligungsprozess, der sich im Münzbesitz oder in der Zeit innerhalb des Netzwerks widerspiegelt.

- Die Dezentralisierung des Netzwerks. Dies ist ein Problem, das PoW-Netzwerke betrifft und das bei der Betrachtung großer Mining-Konzerne immer deutlicher wird. Eine Situation, die das Netzwerk in den Händen einiger weniger zentralisiert. PoS versucht, dieses Problem zu lösen, indem es den Zugang der Teilnehmer zu den verschiedenen Aufgaben des Netzwerks diversifiziert und demokratisiert.

- Subtrahieren Sie finanzielle Zinsen von 51 % der Angriffe. Die 51 % Angriffe, sind eine der gleichzeitigen Ängste in PoW-Netzwerken. Für eine Katastrophe reicht es aus, wenn eine böswillige Mining-Gruppe über 51 % der Rechenleistung des Netzwerks verfügt. Nun, mit dieser Fähigkeit kann die Mining-Gruppe die Blockchain nach Belieben manipulieren. In einem PoS-System ist dies jedoch nur möglich, wenn der Angreifer 51 % aller Coins besitzt. Wenn der Angreifer einen solchen Angriff durchführt, sinkt tendenziell der Wert der Währung. Dies führt zu sehr großen wirtschaftlichen Verlusten für den Angreifer. Diese Situation dient als Abschreckung, um diese Angriffe zu verhindern und gleichzeitig die Netzwerksicherheit aufrechtzuerhalten.

Wie funktioniert der Proof of Stake?

Die Funktionsweise des Proof of Stake-Protokolls ist recht speziell.

Dieses System sucht Ermutigen Sie die Teilnehmer, stets eine bestimmte Menge an Münzen zu besitzen. Dadurch können sie durch das zufällige Auswahlverfahren ausgewählt werden, das zur Benennung von Aufgaben durchgeführt wird. Im Rahmen dieses Systems haben diejenigen, die über mehr Reserven verfügen, ein größeres Gewicht im Netzwerk und größere Chancen, ausgewählt zu werden. Nach der Auswahl können web3 oder wa Transaktionen validieren und neue Blöcke innerhalb des Netzwerks erstellen. Dadurch erhalten sie Gewinne und Anreize für die geleistete Arbeit.

Beispiel für ein PoS-Protokoll

Eine einfachere Möglichkeit, diesen Vorgang zu erklären, wäre das folgende Beispiel:

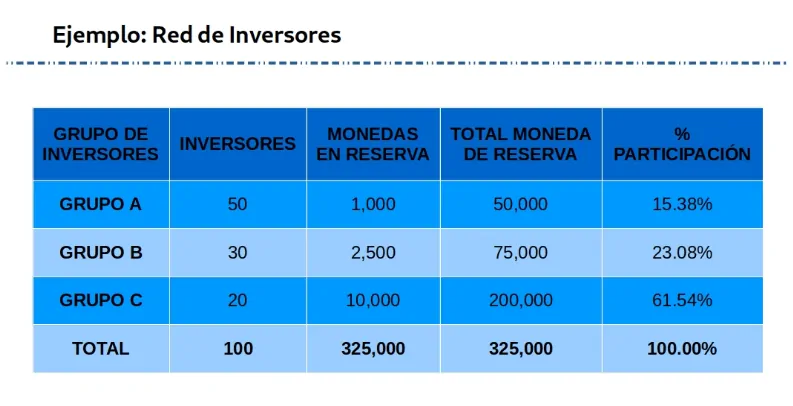

Stellen Sie sich vor, Sie sind Teil eines Netzwerks von 100 Investoren. Aus diesem Netzwerk besitzt eine erste Gruppe von 50 Investoren jeweils 1,000 Coins. Eine weitere Gruppe von 30 Investoren besitzt jeweils 2,500 Coins. Und eine letzte Gruppe von 20 Investoren besitzt jeweils 10,000 Coins. In der folgenden Tabelle sehen Sie die Daten jeder der genannten Gruppen und deren Beteiligungsgewicht im Netzwerk.

Auf diese Weise ist deutlich zu erkennen, dass die Gruppe C, ist derjenige, der die größte Beteiligung am Netzwerk hat. Insgesamt 61,54 % und 200.000 Münzen, um genau zu sein. Jetzt ist es an der Zeit, den Zufallsauswahlprozess im Netzwerk durchzuführen. Dies bedeutet, dass diejenigen, die in Gruppe C sind, eine größere Wahrscheinlichkeit haben, ausgewählt zu werden. Aber nicht nur sie werden ausgewählt. Mitglieder von Gruppen A y B. Dies geschieht, um das Netzwerk zu demokratisieren und zu dezentralisieren.

Eine längere Amtszeit garantiert keine Auswahl als Knotenpunkt, bietet aber größere Chancen. Dadurch soll sichergestellt werden, dass alle innerhalb des Netzwerks davon profitieren, ohne Diskriminierung zu erleiden. Darüber hinaus können alle Anleger der Gruppen A und B mehr investieren, um ihre Beteiligung zu erhöhen.

Nach der Auswahl haben Anleger die Möglichkeit, die Aufgaben auszuführen, die ihnen übertragen werden dürfen. Investoren erfüllen diese Aufgaben, um Anreize und Gewinne zu erhalten, die proportional zu ihrer Beteiligung am System sind. Sobald die Runde beendet ist, wird der Auswahlprozess erneut gestartet, damit andere Investoren teilnehmen können.

Darüber hinaus können als Bestände genutzte Gelder nicht verwendet werden und müssen in der Blockchain gesperrt werden. Auf diese Weise wird gewährleistet, dass die Gelder immer als Sicherheit für den Validator Node zur Verfügung stehen. Allerdings ist der Knoten Sie können jederzeit neue Mittel hinzufügen, um ihre Beteiligung weiter zu erhöhen.

PoS-Funktionen

Das Proof of Stake (PoS)-Protokoll verfügt über eine große Vielfalt und leistungsstarke Funktionen, unter denen wir Folgendes erwähnen können:

- Es ist eine Technologie umweltfreundlicher. Dies liegt daran, dass für Bergbauaktivitäten keine leistungsstarken Maschinen erforderlich sind. Das bedeutet, dass der Energieverbrauch reduziert wird.

- Es erlaubt a bessere Abstimmung von Zielen und Anreizen unter den Mitgliedern des Netzwerks. Auf diese Weise versucht jeder, der Teil des Netzwerks ist, dieses Netzwerk über einen langen Zeitraum aufrechtzuerhalten.

- Verbessert die Dezentralisierung und demokratisiert den Netzwerkzugang. Denn jeder kann am Netzwerk teilnehmen, sofern er seine Teilnahmequote erfüllt. In PoS-Netzwerken gelten die Konzepte des Minings und die für diese Aufgabe erforderliche Ausrüstung nicht. Dies vermeidet die Konzentration der Macht in einigen wenigen Händen, da ihre Tätigkeit möglicherweise kostspielig ist.

- Die Bereitstellung von Belohnungen erfolgt proportionaler. Aufgrund des Zufallsauswahlsystems innerhalb des Netzwerks, das darauf abzielt, Aufgaben denjenigen zuzuweisen, die über Coin-Bestände verfügen. Wer über mehr Besitz verfügt, hat eine größere Chance, gewählt zu werden, Überprüfungen durchzuführen und daraus Gewinne zu erzielen.

- Die Netzwerksicherheit ist viel größer. Denn es löst oder verhindert bestimmte bereits bekannte Angriffsschemata, wie zum Beispiel den 51 %-Angriff.

- Bietet eine größere Skalierbarkeit. Dies wird als eines seiner Hauptmerkmale angeführt. Die Geschwindigkeit und Skalierbarkeit von PoS-Netzwerken übertrifft die von PoW-Netzwerken bei weitem, da keine intensive Rechenarbeit erforderlich ist, die viel Zeit in Anspruch nimmt. Damit eignet sich PoS perfekt für jede Blockchain, die als Massenzahlungssystem eingesetzt werden soll und bei dem eine große Anzahl von Transaktionen pro Sekunde verifiziert werden muss.

- Dort ist der Risiko, Gelder aufgrund böswilliger Angriffe zu verlieren. PoS-Systeme erfordern, dass die Geldbörse des Benutzers immer geöffnet und mit dem Internet verbunden ist. Dadurch entsteht ein Sicherheitsproblem, das es Hackern ermöglichen kann, Schwachstellen auszunutzen, um Gelder aus den Wallets zu stehlen. Ein Grund mehr, bei der Nutzung dieses Systems gängige Sicherheitskriterien zu beachten.

Autor

Autor