Proof of Work oder Proof of Work ist das bekannteste und älteste Konsensprotokoll, das darin besteht, dass die Parteien eines Netzwerks erfolgreich rechenintensive Arbeiten ausführen, um auf die Ressourcen dieses Netzwerks zuzugreifen.

Edas Protokoll von Arbeitstest, dient dazu, bestimmte unerwünschte Verhaltensweisen in einem Netzwerk zu verhindern und sein Name stammt aus dem Englischen Arbeitsnachweis (PoW).

Dieses Protokoll Es funktioniert nach dem Konzept, vom Client einen Auftrag zu verlangen, der dann vom Netzwerk überprüft wird. Normalerweise besteht die angeforderte Arbeit aus der Durchführung komplexer Rechenoperationen.

Diese Vorgänge werden dann vom Netzwerk überprüft. Sobald sie genehmigt sind, erhält der Kunde Zugang zur Nutzung seiner Ressourcen. Damit sucht man Verhindern Sie, dass böswillige Clients unkontrolliert alle Ressourcen verbrauchen. Eine Situation, die dazu führen kann, dass den übrigen Clients im Netzwerk der Dienst verweigert wird.

Ein sehr einfach zu verstehendes Beispiel ist das berühmte captcha was Sie eingeben, wenn Sie sich auf einer Website registrieren möchten. Die Website stellt diese Herausforderung dar, die der Besucher lösen muss. Wenn Sie dies tun, erhalten Sie Zugriff auf den Dienst. Dies verhindert, dass ein Angreifer Millionen von Datensätzen erstellt und die Website zum Absturz bringt. Allerdings kann die Herausforderung bei der Kommunikation zwischen Computern gar nicht so komplex sein. Es muss lösbar sein, wenn auch mit relativer Komplexität.

Das Hauptmerkmal dieser Strategie ist ihre Asymmetrie. Die Arbeit auf der Clientseite ist mäßig schwierig, die Überprüfung auf der Netzwerkseite ist jedoch einfach. Das bedeutet, dass die Erstellung eines Arbeitsnachweises lange dauert und rechenintensiv ist. Die Überprüfung ist jedoch einfach, da der Test Muster entwirft, die die Überprüfung erleichtern.

Genau dieses Merkmal erregte die Aufmerksamkeit von Satoshi Nakamoto beim Entwerfen von Bitcoin. Deshalb wurde das System implementiert HashCash (ein PoW-System) in seiner anerkannten Form criptomoneda.

PoW-Algorithmen – Eine kleine Geschichte

Im Jahr 1992 erfolgte die Durchdringung von Internet Es war schon wichtig genug. Mit seiner Einführung begann die Verwendung von E-Mails weit verbreitet zu sein. Doch diese positive Situation brachte neue Probleme mit sich. E-Mail-Systeme waren wiederholt Angriffen ausgesetzt Spam. Diese Angriffe haben in der Regel Server lahmgelegt und viele Menschen ohne Dienste zurückgelassen. Für dieses Problem musste eine Lösung gefunden werden.

1993 Akademiker Cynthia Dwork y Moni NaorSie erkannten das Problem und versuchten, es zu lösen. So entstand der Test „Preisabsprachen durch Bearbeitung oder Bekämpfung von Spam“. Darin stellten sie Möglichkeiten vor, wie Spammer daran gehindert werden können, Massennachrichten zu versenden.

Die vorgestellte Idee bestand darin, einen Rechenaufwand einzubeziehen, um E-Mail-Dienste nutzen zu können. Dafür, Dwork und Naor entwarfen eine Reihe von Tests, die rechenintensive Arbeit erforderten. Zwischen ihnen; Berechnen einiger Quadratwurzeln oder intensiver Gebrauch von Funktionen Hash-. Sobald diese Arbeit erledigt war, musste der Benutzer die Informationen zur zu überprüfenden E-Mail hinzufügen. Wenn es korrekt war, wurde die E-Mail gesendet, wenn nicht, wurde die E-Mail abgelehnt. Dieses einfache System hielt Spammer davon ab, ihre Angriffe fortzusetzen.

Allerdings würde es noch einige Zeit dauern, bis das System vollständig implementiert werden könnte.

Die Schaffung von HashCash

Später im Jahr 1997 kam das Protokoll ans Licht HashCash erstellt vom Kryptonarquista Adam zurück. Wie im vorherigen Aufsatz ist der Begriff „Arbeitsnachweis“ Es wurde nie in der HashCash-Werbung verwendet. Aber Back hat einen sehr wichtigen Begriff in der Blockchain-Technologie verwendet, nämlich den von "Schutz vor doppelten Ausgaben" , von welchem David Chaum In seinen bisherigen Werken hatte er bereits Fortschritte gemacht.

Mit HashCash wollte Back dem Massenversand von Spam Einhalt gebieten. Die Idee bestand darin, für den Versand jeder E-Mail eine nicht-monetäre Gebühr zu erheben. Ein Aufwand, der mit der Berechnung von Problemen mithilfe des Computers verbunden wäre. Das Prinzip ist einfach: Das Problem wurde berechnet, an die E-Mail-Informationen angehängt und versendet. Der Server hat die E-Mail empfangen, die Informationen überprüft und sie akzeptiert oder abgelehnt, wenn er den Test bestanden hat.

Aber der Rechenaufwand hatte auch einen realen Preis. Der durch die aufwendige Kalkulation verursachte Stromaufwand belief sich auf einen Cent pro versendeter E-Mail. Jemand, der täglich ein paar E-Mails verschickt, würde davon nichts merken, ein Spammer hingegen schon. Das Versenden von Millionen von Postsendungen würde die Stromrechnung dieser Person erheblich erhöhen. Auf diese Weise werden Spammer von ihrer böswilligen Tätigkeit abgehalten.

Die Geburt des Begriffs Proof of Work

Es war endlich im Jahr 1999, als Markus Jakobsson y Ari Julels schrieb ein Dokument mit dem Titel „Arbeitsnachweise und Bread-Pudding-Protokolle“. Und so wurde der Begriff geprägt „Arbeitstest“. Jakobsson und Juels geben an, dass ein Proof-of-Work-System Folgendes ist:

Hierbei handelt es sich um ein Protokoll, bei dem ein Gutschein einem Prüfer nachweist, dass er in einem bestimmten Zeitintervall einen bestimmten Rechenaufwand aufgewendet hat. Obwohl der Proof-of-Work nicht als solcher definiert oder offiziell behandelt wird, wurde er als Mechanismus für mehrere Sicherheitsziele vorgeschlagen, darunter die Messung des Serverzugriffs, die Erstellung digitaler Zeitkapseln und der Schutz vor Spam und anderen Denial-of-Service-Angriffen.

Markus Jakobsson und Ari Juels

Proof of Work und Bread Pudding Protocols (1999) – Seite 2

Darüber hinaus befasst sich diese Arbeit mit der Leistungsfähigkeit des Proof of Work von Fügen Sie Sicherheitsebenen hinzu. Die dazu dienen, kritische Dienste zu gewährleisten, bei denen Sicherheit sehr wichtig ist.

Proof of Work kommt zu Bitcoin

Satoshi Nakamoto veröffentlichte das documento tecnico von Bitcoin am 31. Oktober 2008. Darin stellte Nakamoto klar, dass der Arbeitsnachweis ein Schlüsselelement des Bitcoin-Protokolls sei. In der Whitepaper-Zusammenfassung von Bitcoin wir können folgendes lesen:

Wir schlagen eine Lösung für das Problem der doppelten Ausgaben mithilfe eines Peer-to-Peer-Netzwerks vor. Das Netzwerk versieht Transaktionen mit einem Zeitstempel, indem es sie in einer Hash-basierten Proof-of-Work-Kette gruppiert und so einen Datensatz bildet, der nicht geändert werden kann, ohne den Proof-of-Work zu wiederholen.

Satoshi NakamotoBitcoin: Ein elektronisches Peer-to-Peer-Cash-System (2008) – Zusammenfassung

Auf diese Weise machte sich Nakamoto die Arbeit von Adam Back zunutze, da Bitcoin das HashCash-Protokoll verwendet. Damit revolutionierte er schließlich die Welt und präsentierte eine völlig innovative Technologie, die Blockchain. Diese Technologie ermöglichte es ihm, seine berühmte Kryptowährung zu schaffen, und sie hat sich bis heute weiterentwickelt.

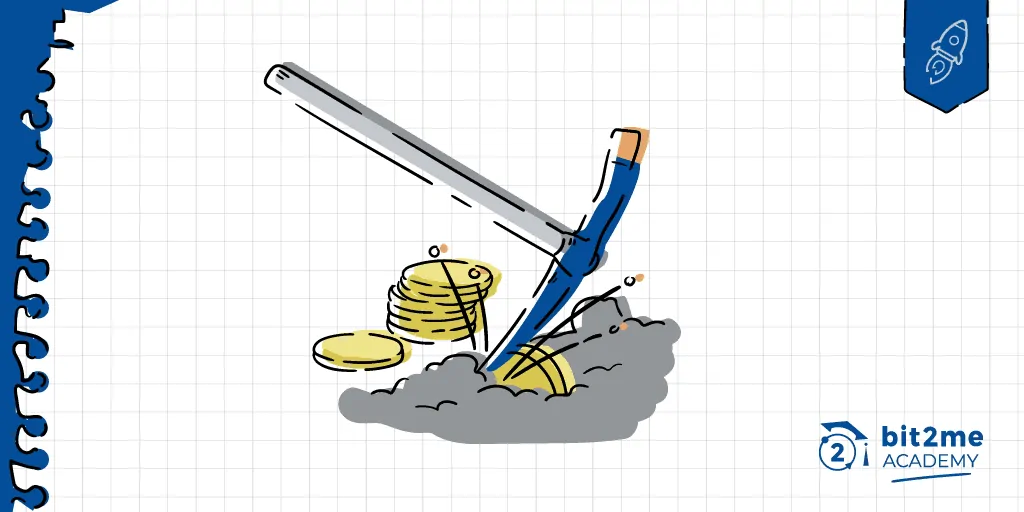

Mithilfe des Proof-of-Work-Protokolls muss mit jedem neu erstellten Block ein mathematisches Rätsel gelöst werden, das nur durch Versuch und Irrtum gelöst werden kann. Diese Rätsel werden von Bergleuten in Millionen von Versuchen gelöst. Das Lösen des Rätsels führt zur Erstellung des Blocks, zur Bestätigung der an diesem Block beteiligten Transaktionen und zur Generierung neuer Bitcoins, die der Miner als Belohnung zusammen mit den in jeder Transaktion enthaltenen Provisionen erhält.

Das mathematische Problem besteht darin, die Parameter zu finden, die ein bestimmtes Ergebnis liefern. Das Besondere an diesem Ergebnis ist, dass es sich um einen Hash handelt. Daher ist es unmöglich, die Anfangsparameter aus dem Hash zu erhalten, sondern sie können nur durch Versuch und Irrtum generiert werden.

Wie funktioniert das PoW-Protokoll?

Proof of Work funktioniert auf ziemlich einfache Weise. Tatsächlich kann der durchgeführte Prozess in die folgenden Hauptphasen unterteilt werden:

- Bühne 1: Der Auftraggeber bzw Knoten stellt eine Verbindung zum Netzwerk her. An diesem Punkt weist Ihnen das Netzwerk eine rechenintensive Aufgabe zu. Diese Aufgabe muss gelöst werden, um einen finanziellen Anreiz zu erhalten.

- Bühne 2: Die Lösung des Rätsels beginnt. Dies erfordert den Einsatz großer Rechenleistung, bis das vorgegebene Rätsel gelöst ist. Dieser Vorgang wird als bezeichnet Minería.

- Bühne 3: Sobald die Rechenaufgabe gelöst ist, gibt der Client sie zur Überprüfung an das Netzwerk weiter. An dieser Stelle ist schnell verifiziert, dass die Aufgabe den geforderten Anforderungen entspricht. Dadurch erhalten Sie Zugriff auf Netzwerkressourcen. Andernfalls wird der Zugriff und die vorgelegte Lösung des Problems abgelehnt. An diesem Punkt werden die Double-Spending-Protection-Checks durchgeführt. Ein Schutz, der verhindert, dass eine bereits vom Netzwerk zugewiesene und überprüfte Aufgabe mehr als einmal präsentiert wird.

- Bühne 4: Mit der Bestätigung, dass die Aufgabe erledigt wurde, greift der Client auf Netzwerkressourcen zu. Dadurch erhalten Sie einen Gewinn für die geleistete Rechenarbeit.

Es sind diese vier Phasen, die das Funktionieren von Proof of Work ermöglichen und modellieren. Die Einfachheit dieses Modells ermöglicht es, es auf andere Software zu übertragen, um sein Potenzial auszuschöpfen. Aber gerade bei Blockchains sehen wir einen größeren Nutzen. Bietet trotz der geringen Komplexität des Protokolls ein außergewöhnliches Maß an Sicherheit. Gleichzeitig wird es Millionen von Menschen ermöglicht, gleichzeitig am Netzwerk teilzunehmen.

Merkmale des PoW-Protokolls

- Es ist ein sehr sicheres Protokoll. Proof of Work garantiert ein hohes Maß an Sicherheit, wenn das Netzwerk aus Tausenden von Minern besteht. Tatsächlich gilt: Je mehr Miner, desto sicherer ist das Netzwerk. Dies macht es ideal für den Einsatz beim Aufbau großer verteilter Netzwerke.

- Es ist einfach und sehr leicht algorithmisch zu implementieren. Einer der Hauptvorteile von PoW besteht darin, dass es sehr einfach zu implementieren ist. Diese Einfachheit führt zu einer einfachen Wartung der Software, die sie verwendet. Darüber hinaus sind Audits auf viel einfachere Weise möglich, um die Netzwerksicherheit aufrechtzuerhalten.

- Leicht an die Hardwareanforderungen anpassbar, in der Lage zu sein, Widerstand gegen bestimmte Geräte zu entwerfen (ASIC, GPU, FPGA, CPU). Ein weiterer Vorteil des Protokolls ist seine Anpassungsfähigkeit an die Technologie. Es kann erleichtert oder erschwert werden, um es an den technologischen Fortschritt anzupassen. Ermöglichen, dass die Weiterentwicklung der Hardware die Schwierigkeit des Minings nicht außer Acht lässt. Dies führt letztendlich dazu, dass die Mining-Leistung bei denjenigen zentralisiert wird, die über neuere und leistungsfähigere Hardware verfügen.

- Ausgezeichnete Widerstandsfähigkeit Denial-of-Service-Angriffe. Der Hauptgrund für die Erstellung von PoW-Protokollen war; Vermeiden Sie Denial-of-Services. Eine Aufgabe, die sie perfekt erfüllen und die die aktuellen Protokollschemata erheblich verbessert haben.

- Das System verbraucht viel elektrische Energie. Die intensive Rechenarbeit von PoW erfordert große Mengen an elektrischer Energie. Schätzungen zufolge beläuft sich der Verbrauch auf 24 Terawatt Energie pro Jahr und wird weiter steigen, da für diese intensive Arbeit mehr Strom benötigt wird.

Ebenso können Sie weitere Funktionen dieses Protokolls überprüfen und die Ähnlichkeiten und Unterschiede im Vergleich zum Proof of Stake-Protokoll überprüfen PoW PoS-Vergleich das finden Sie in diesem vollständigen Artikel.

Autor

Autor