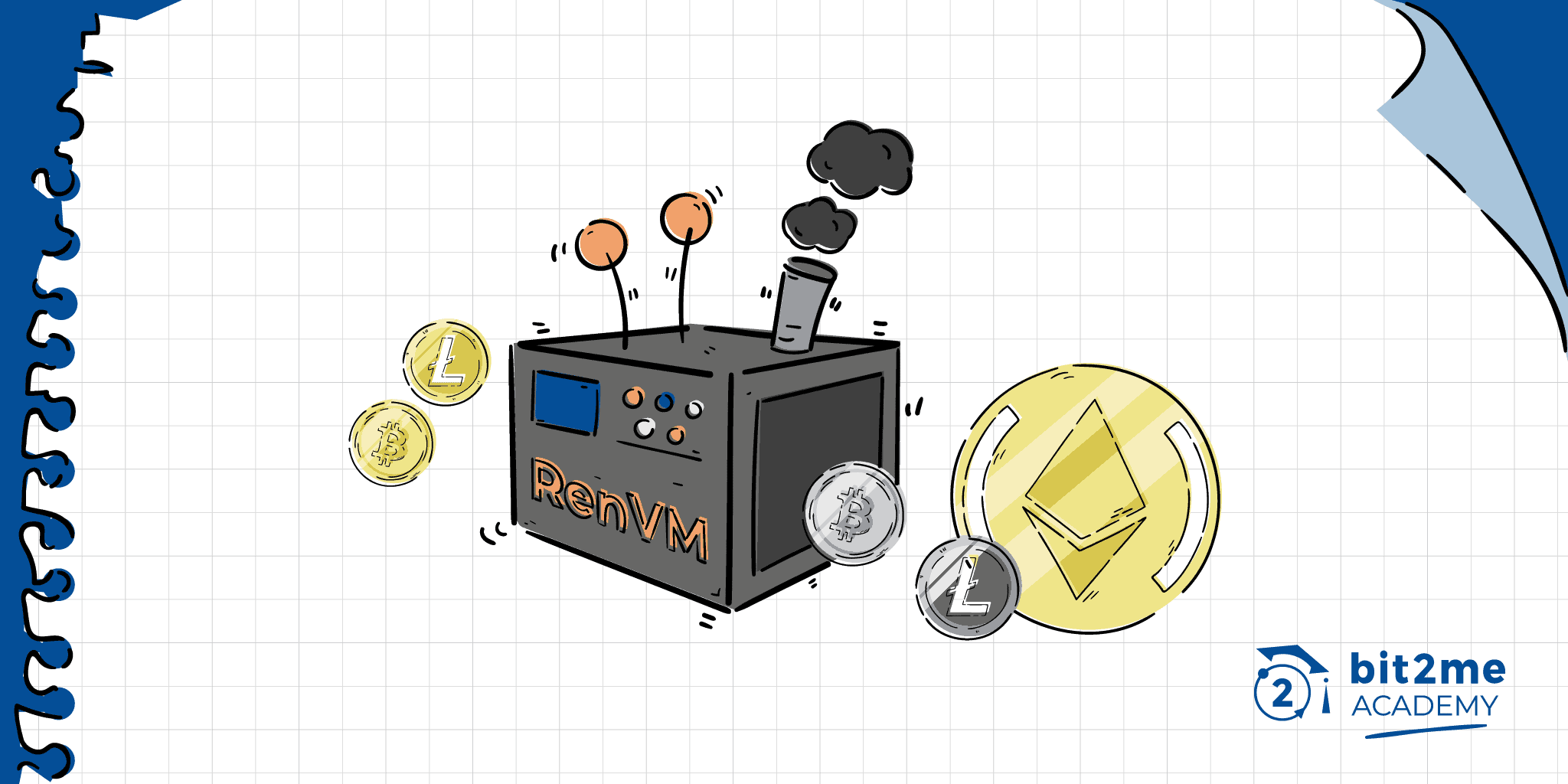

RenVM ist eine der Kreationen des Ren-Protokolls. Hierbei handelt es sich um eine virtuelle Maschine, die auf einem auf Ethereum basierenden Protokoll der zweiten Schicht läuft und deren Zweck darin besteht, die Erstellung verankerter Token zu ermöglichen, die von einer vollständig dezentralen Infrastruktur gesteuert werden.

UEs gehört nicht zu den Projekten, die weltweit für größtes Aufsehen gesorgt haben DeFi de Bitcoin es Ren-ProtokollUnd das alles dank der Einführung seines Tokens RenBTC und das Herzstück seines gesamten Betriebs, die virtuelle RenVM-Maschine.

Aber was genau ist RenVM? Und ist RenVM wirklich ein sicheres und dezentrales Konstrukt? Nun, das und viele weitere Details erfahren Sie weiter unten.

RenVM, eine VM, um Bitcoin in das DeFi-Ökosystem zu bringen

RenVM ist eine virtuelle Maschine, die als Grundlage für den Betrieb des sogenannten Ren-Protokolls dient. Hierbei handelt es sich um ein Protokoll, das darauf abzielt, Blockchain-Interoperabilitätsmechanismen zwischen verschiedenen Kryptowährungen und dem DeFi-Ökosystem auf Ethereum zu schaffen. Und das alles unter Wahrung folgender Grundsätze:

- Dezentralisierung

- Sicherheit

- Datenschutz

- Geschwindigkeit in Ihren Abläufen

Um dies zu erreichen, basiert RenVM auf einem Framework von Smart Contracts auf Ethereum die mit dem sogenannten interagieren Dunkelknoten. Bei diesen Darknodes handelt es sich nicht mehr um dezentrale Knoten, die für die Ermöglichung der Interoperabilität verantwortlich sind. Blockchain die oben genannten Grundsätze genießen. Um dies zu erreichen, nutzen Darknodes eine Reihe leistungsstarker kryptografischer Technologien wie z Shamirs geheimes Teilen (SSS), sichere Multi-Party-Computing-Systeme (sMPC). und der Hochgeschwindigkeits-Konsensalgorithmus Hyperdrive. Wir sprechen über eine Reihe von Tools, die eine Arbeitsumgebung bieten sollen, die den von den Ren-Protokoll-Entwicklern gesetzten Zielen entspricht.

Ursprung von RenVM

Nun ist die RenVM-Entwicklung definitiv nicht etwas, das über Nacht erledigt werden kann. Die Entwicklungsreise von RenVM begann am 24. November 2017, als das Unternehmen Ren, dessen Gründer sind Taiyang Zhang y Lange Wang. Am 2. Februar begann Ren mit dem, was sein würde ICO Für die Finanzierung wurde ein ICO benötigt, das nur 24 Stunden dauerte und bei dem insgesamt 34 Millionen US-Dollar eingesammelt wurden.

Von diesem Moment an begann das Ren-Entwicklungsteam mit der harten Arbeit, das gesamte RenVM-Framework zu erstellen. Ein Job, der am 27. Mai 2020 mit dem offiziellen Start seines Mainnets erfolgreich abgeschlossen wurde. Damit demonstrierten sie das Potenzial einer Technologie, die verschiedene Blockchains einfach und schnell mit dem Ethereum DeFi-Ökosystem verbinden kann.

Wie funktioniert RenVM?

Im Großen und Ganzen unterscheidet sich der Betrieb von RenVM nicht von Systemen wie z wBTC, bei dem der Benutzer sein Bitcoin eingibt und im Gegenzug ein angeboten wird ERC-20-Token der den gleichen Wert hat wie Ihr gesperrter BTC. Das heißt, wenn Sie 1 BTC blockieren, gibt das wBTC-Protokoll 1 wBTC zurück, das den gleichen Wert hat und Ihnen den Zugang zum Ethereum DeFi-Ökosystem ermöglicht, da es sich um einen ERC-20-Token handelt.

Damit endet diese Ähnlichkeit jedoch, denn die Art und Weise, wie RenVM dies erreicht, ist völlig anders, und wir werden im Folgenden näher darauf eingehen.

Darknodes, die RenVM-Ausführungsknoten

Erstens hängt die Sperrung von RenVM-Fonds von Darknodes ab. Bei diesen Darknodes handelt es sich um eine Reihe von Knoten, die Teil des riesigen Netzwerks sind, das RenVM zum Funktionieren bringt. Auf diese Weise bilden diese Knoten einen Peer-to-Peer-Netzwerk (P2P) die die Ausführung intelligenter Verträge ermöglichen und außerdem Rechenleistung und Speicher für die verschiedenen RenVM-Aktionen bieten.

Die Schaffung von Darknodes ermöglicht die Schaffung einer dezentralen Verarbeitungsinfrastruktur, die die Interaktion anderer Blockchains mit der Ethereum-Blockchain erleichtert. Kurz gesagt, Darknodes sind dafür verantwortlich, alles Notwendige für die von RenVM durchgeführte kettenübergreifende Aktivität auszuführen.

Angesichts der wichtigen Rolle von Darknodes verfügen sie über eine Reihe von Schutzmaßnahmen. Erstens erfordert seine Umsetzung einen erheblichen Einsatz von mehr als 100 Ren-Tokens. Darüber hinaus ist der Gesamtvorrat an Ren-Tokens auf eine Milliarde REN-Tokens begrenzt, sodass maximal 10 Darknodes möglich sind. Dieser Schutz soll verhindern, dass jemand die Kontrolle über das Darknodes-Netzwerk übernimmt und es manipuliert.

Die Hauptfunktion von Darknodes liegt jedoch genau in ihrer Rolle bei der dezentralen Verwahrung von Geldern bei kettenübergreifenden Operationen. Denken wir ein wenig darüber nach: In einem System wie wBTC liegt die Verwahrung der gesperrten BTC in den Händen einer zentralen Depotbank (in diesem Fall BitGo). Dies kann als Single Point of Failure angesehen werden, da ein Diebstahl bei BitGo unser Geld gefährden würde.

Um dieses Problem dezentral anzugehen, nutzt RenVM Darknodes, um eine solche Verwahrung durchzuführen. Möglich wird dies durch das Secure Multi-Party Computing (sMPC)-System und das Shamir's Secret Sharing-System, das das System verwendet. Mit dem sMPC-System können Sie Skripts erstellen und ausführen, die innerhalb des Systems vollständig privat sind. Das heißt, niemand außerhalb des Erstellers des Skripts oder der Transaktion kann die von Darknode und RenVM ausgeführten Informationen sehen. Dies ermöglicht es beispielsweise, die Verwahrung von Bitcoin und anderen Kryptowährungen in ihren jeweiligen Ketten aufrechtzuerhalten, während das System diese Münzen mit einer entsprechenden Anzahl von ERC-20-Tokens innerhalb von Ethereum verknüpft, eine Beziehung, die durch die Anwendung des problemlos rückgängig gemacht werden kann umgekehrter Vorgang.

Das schafft natürlich ein Problem. Wie werden die privaten Schlüssel des Systems für die On-Chain-Verwahrung der vom Benutzer beigesteuerten Kryptowährungen kontrolliert? An dieser Stelle gibt uns Shamir's Secret Sharing die Antwort, indem es diesen Zugang auf mehrere Teilnehmer aufteilt. Somit sind RenVM-Smart-Verträge in der Lage, die Token in ihren jeweiligen Blockchains zu verwalten und den Zugriff zwischen den Darknodes und dem Benutzer aufzuteilen, der diese Token in das System eingeführt hat. Und da alle diese Informationen vom sMPC verschlüsselt werden, ist es praktisch unmöglich, in das System einzudringen und Gelder daraus zu stehlen.

Dieses Betriebsschema:

- Es ermöglicht dem Benutzer, seine Kryptowährungen an einer On-Chain-Adresse seiner eigenen Kryptowährung zu speichern. Das heißt, Ihre Kryptowährungen gelangen NIEMALS in die Hände Dritter, sie werden nur an einer Adresse dieser Blockchain blockiert, deren private Schlüssel zwischen der RenVM und dem Benutzer aufgeteilt werden.

- Da Kryptowährungen die Blockchain nie verlassen, sind Vorgänge in der Regel sehr schnell und verfügen über die native Sicherheit derselben Kryptowährung. Dies bedeutet, dass diese Transaktionen auch dann als gültig angesehen werden können, wenn sie sich in der befinden mempool oder mit einer einzigen Bestätigung vom Blockchain-Netzwerk.

- Angesichts der Bedeutung privater Schlüssel für die Verwaltung dieser blockierten Kryptowährungen wird diese mithilfe von Shamirs Secret Sharing aufgeteilt, sodass die Zugriffskontrolle zwischen dem Darknodes-Netzwerk und dem Benutzer aufgeteilt wird. Die Aktivierung des Zugriffs auf diese Token ist auf sehr begrenzte Szenarien beschränkt, was die Sicherheit des Systems verbessert.

- Als letzte Sicherheitsmaßnahme werden von Darknodes und RenVM ausgeführte Smart Contracts oder Skripte durch ein Secure Multiparty Computing (sMPC)-Schema geschützt. Auf diese Weise können die Knoten das Skript ausführen, aber keine sensiblen Informationen darüber preisgeben.

zkSNARKS, das Geheimnis des Multi-Party-Computing-Algorithmus von RenVM

Nun wissen wir, dass Ren immer darauf bedacht war, ein hochsicheres und privates System zu haben, und mit diesem Ziel vor Augen haben sie sich für die Verwendung der bekannten Tests entschieden zk-SNARKs für sein sicheres Multi-Party-Computing-System (sMPC).

Die Wahl von zk-SNARKS beruht auf der Tatsache, dass es sich um einen hochgetesteten, sicheren und datenschutzorientierten Algorithmus handelt. Auf diese Weise kann Rens sMPC-System namens zk-COMPUTE, das für den Schutz unserer Vorgänge im Darknodes-Netzwerk verantwortlich ist, garantieren, dass niemand die Informationen über unsere Vorgänge sehen kann, was ihnen Sicherheit bietet.

Andererseits erfüllt zk-COMPUTE eine weitere wichtige Voraussetzung: Es handelt sich um eine einfache kryptografische Funktion mit hoher Fehlertoleranz und gewährleistet zusammen mit dem Hyperdrive-Konsensprotokoll eine hohe Skalierbarkeit im Netzwerk.

Hyperdrive, ein Hochgeschwindigkeits-Konsensprotokoll

Andererseits muss das von den Darknodes gebildete Netzwerk aufgrund der Mehrfachinteraktionsnatur von RenVM über ein schnelles, sicheres und fehlersicheres Konsensprotokoll verfügen. Die Entscheidung des Ren-Entwicklungsteams in diesem Sinne besteht darin, das Tendermint-Protokoll zu übernehmen und es an seine Bedürfnisse anzupassen und so das Hyperdrive-Protokoll zu erstellen.

Hyperdrive ist ein byzantinisches fehlertolerantes Konsensprotokoll, das die sichere Interaktion großer Netzwerke ermöglicht. Dieses Protokoll basiert auf Tendermint und basiert auf den Prinzipien eines Hochgeschwindigkeits-Klatschprotokolls mit geringer Latenz, das seinem Netzwerk eine enorme Skalierbarkeit verleiht, was sich ideal für die Erstellung kettenübergreifender Interaktionsnetzwerke wie im Fall von RenVM eignet.

Hyperdrive setzt die Existenz eines Peer-to-Peer-Netzwerks voraus, das Nachrichten an alle Peers senden kann, sowie eines Speichergeräts, das Daten auf der Festplatte speichern kann, gibt jedoch nicht an, wie diese Funktionen implementiert werden.

Wie viel weißt du, Kryptonaut?

Kann RenVM bei dezentralem Betrieb wirklich gepinnte Token erstellen?WAHR!

Der Grund für die Existenz von RenVM besteht genau darin, die Schaffung verankerter Token (wie RenBTC) zu ermöglichen, deren Betrieb und Verwahrung dezentral erfolgt. Dies steht im Gegensatz zu dem, was bei wBTC geschieht, wo die Kontrolle und Verwahrung bei BitGo, Kyber und anderen verbundenen Unternehmen liegt. Um eine Dezentralisierung zu erreichen, nutzt RenVM Zero-Knowledge-Protokolle (ZKP), Multi-Party-Computing (MPC) und andere Techniken, die eine vollständige Automatisierung der Verwahrungs- und Kontrollprozesse der in seinen Systemen repräsentierten Währungen gewährleisten.

Vor- und Nachteile von RenVM

Nachdem wir nun die wichtigsten Teile von RenVM und seine Rolle innerhalb des Systems kennen, ist es an der Zeit, die Vor- und Nachteile dieses Protokolls zu erkennen.

Vorteile

Erstens ist RenVM effektiv eine sehr dezentrale Lösung für die kettenübergreifende Interaktion zwischen Ethereum und anderen unterstützten Netzwerken wie Bitcoin, Bitcoin Cash oder ZCash. Dieser erste Punkt ermöglicht es uns, ERC-20-Token zu erstellen, die jede der oben genannten Kryptowährungen 1:1 repräsentieren. Damit soll seinen Inhabern die Möglichkeit geboten werden, an der DeFi-Welt von Ethereum teilzunehmen.

Eine weitere Stärke dieses Systems ist seine Privatsphäre und sein hohes Maß an Sicherheit. Die Verwendung von zk-SNARKS, Shamir's Secret Sharing und sMPC-Tests zeigt uns, dass das RenVM-Entwicklungsteam Sicherheit und Datenschutz als Kernbestandteile des Protokolls angesehen hat. Darüber hinaus ist RenVM sogar in der Lage, völlig anonyme Kryptowährungs-DEXs, sogenannte Dark Pools, zu betreiben. Ein Zeichen dafür, dass das Projekt diesem Punkt in vollem Umfang entspricht.

Darüber hinaus prognostizieren die Verwendung von Protokollen wie Tendermint, die Begrenzung der Anzahl der Knoten und die Erweiterbarkeit des Protokolls das Wachstum und die Entwicklung dieses Systems in den kommenden Jahren. All dies stellt sicher, dass das System mit einer größeren Anzahl von Kryptowährungsbenutzern zurechtkommt, ohne dass diese eine Gefahr für die Infrastruktur oder Skalierbarkeitsprobleme im Zusammenhang mit der Verarbeitungsgeschwindigkeit des Betriebs darstellen.

Seine Integrationsfähigkeit mit DApps ist sehr leistungsstark, da es über für diesen Zweck entwickelte Bibliotheken verfügt. Dies bedeutet, dass seine Erweiterbarkeit und native Integration mit anderen DApps seine Benutzerfreundlichkeit verbessert und Benutzern eine direkte Interaktion mit dieser RenVM ermöglicht.

Contras

Eines der Probleme, die RenVM nicht löst, hängt mit der Schwäche intelligenter Verträge auf Ethereum zusammen. RenVM stellt die verschiedenen auf seiner Plattform unterstützten Token als ERC-20-Token dar. Sobald dies erledigt ist, werden Brücken erstellt, die eine Interaktion zwischen RenVM und diesen Token ermöglichen, sodass Benutzer sie nach Bedarf generieren, verwenden und brennen können. Die Tatsache, dass hierfür intelligente Ethereum-Verträge erforderlich sind, eröffnet einen Fehlerpunkt, da jeder Fehler oder Fehler in diesen intelligenten Verträgen zum Diebstahl oder Verlust der Token der Benutzer führen könnte. Natürlich ist dies bisher nicht geschehen, aber es ist ein Punkt, der ständig überprüft wird und berücksichtigt werden muss.

Andererseits verfügt RenVM derzeit über einen recht begrenzten Umfang an Interoperabilität. Die derzeit von der Plattform unterstützten Kryptowährungen sind BTC, BCH und ZEC. Das Team verspricht vorerst, diese Funktionalitäten in aufeinanderfolgenden Protokollaktualisierungen zu erweitern.

Autor

Autor