P2P- oder Peer-to-Peer-Netzwerke sind eine Art dezentraler Netzwerke, die aus Hunderten oder sogar Millionen von Computern auf der ganzen Welt bestehen. Alle arbeiten mit demselben Kommunikationsprotokoll, mit dem Ziel, ein riesiges Netzwerk für den Austausch von Informationen jeglicher Art zu schaffen. Wenn wir heute Bitcoins kaufen können, ist das dieser Art von Netzwerk zu verdanken.

Uauf dem Netzwerk P2Poder Peer-to-Peerist ein Netzwerk, an dem eine Gruppe von Menschen oder Maschinen völlig dezentral beteiligt ist. Das heißt, Es handelt sich um ein Netzwerk, in dem es keinen zentralen Verbindungs- oder Kontrollpunkt gibt und in dem die Parteien autonom agieren und auf ein Kommunikationsprotokoll und einen gemeinsamen Konsens reagieren.. Auf diese Weise können Netzwerkmitglieder Informationen direkt und ohne Zwischenhändler austauschen.

Um dies zu erreichen, basieren P2P-Netzwerke auf Protokollen, die auf Internetprotokollen (auch bekannt als TCP/IP) basieren. Daher werden P2P-Protokolle genannt Anwendungsprotokolle oder Layer 7, je nach Modell Open Systems Interconnection oder OSI. Das bedeutet, dass P2P-Protokolle die Verwendung anderer, abstrakterer Protokolle erfordern, um zu funktionieren, aber gleichzeitig auch einfacher zu erstellen und zu betreiben sind.

Aus diesem Grund werden P2P-Protokolle seit ihrer Entstehung häufig für verschiedene Zwecke verwendet. Einige legal, andere etwas grau, aber trotzdem ist eines ganz klar: P2P-Protokolle sind sehr leistungsfähig und ermöglichen die Schaffung dezentraler Strukturen, die schwer zu zensieren sind und kostenlos genutzt werden können.. Aus diesem Grund mögen Kryptowährungen Bitcoin Sie wurden auf Basis von P2P-Protokollen erstellt.

Ursprung und Geschichte von P2P

Der Ursprung des ersten P2P-Netzwerks lässt sich auf die Erstellung des Protokolls zurückführen. UUCP o Unix-zu-Unix-Kopierprotokoll, im Jahr 1980. Aus diesem einfachen Protokoll entstand das bekannte Netzwerk USENET und, zum BBS, Netzwerke, die auch heute noch aktiv und funktionierend sind. Ein gutes Beispiel hierfür ist das BBS EffectLinux, das für Nostalgiker dieses Kommunikationssystems immer noch aktiv ist.

Das Funktionsprinzip dieser Systeme ist einfach: Die Maschine stellte über ein Modem einen Verbindungsanruf (DFÜ-Verbindung) her, kommunizierte mit der Zielmaschine und sie konnten Informationen Punkt-zu-Punkt ohne Zwischenhändler austauschen. Nach Abschluss des Verbindungsaufrufs kann der Benutzer eine weitere Verbindung mit einem anderen Computer herstellen, indem er den Vorgang erneut startet. Es ist erwähnenswert, dass all dies ohne eine Struktur wie die des Internets, wie wir sie heute kennen, möglich war, ein Netzwerk und eine Technologie, die sich damals noch in der Entwicklung befand.

Zu dieser Zeit waren USENET und das UUCP-Protokoll der Höhepunkt der Kommunikation. Tatsächlich die Bewegung Cypherpunk begann mit der Verwendung dieses Protokolls. Charaktere mögen Heiliger Judas, Eric Hughes, Timothy C. Mai, David Chaum, nutzte diese Systeme, um Informationen auf den BBS-Foren der Cypherpunks-Community auszutauschen. Es waren die ersten Jahre der Informatik, und zu dieser Zeit wurden bereits viele zukünftige Möglichkeiten dieser Art von Protokollen und viel leistungsfähigerer und leistungsfähigerer Computer erkannt.

Später, im Jahr 1983, wurde die TCP/IP-Protokoll. Im Grunde zielte dieses neue Protokoll darauf ab, die Schaffung großer globaler Netzwerke flexibler zu gestalten; tatsächlich ist es die Grundlage für den Aufbau dessen, was wir heute als Internet kennen. Letzteres wurde wirklich möglich, als die OSI-System oder -Modell (Definition der sieben Abstraktionsebenen, die wir derzeit im Internet haben) im Jahr 1989 und schließlich mit der Einführung des WWW-Protokoll (World Wide Web). in 1990.

Arten von P2P-Netzwerken

Unter den Arten bestehender P2P-Netzwerke können wir Folgendes nennen:

- Dezentrales und strukturiertes Netzwerk. Diese Arten von Netzwerken werden als bezeichnet hybride P2P-Netzwerke. In dieser Art von Netzwerken gibt es kein Verzeichnis auf einem zentralen Server, sondern eine Reihe von Knoten oder Peers, die Informationsanfragen empfangen und beantworten können, um den Zugriff auf Ressourcen zu erleichtern. Um die Zentralisierung dieser Funktionalität zu vermeiden, können spezielle Knoten oder Peers von jedermann installiert und konfiguriert werden, wodurch sichergestellt wird, dass dieselbe Benutzergemeinschaft die Funktionalität des Netzwerks erweitert und dessen korrektes Funktionieren ermöglicht. Ein gutes Beispiel für diese Art von Netzwerken sind Verbundnetzwerke wie Diaspora o Mastodon.

- Dezentrales und unstrukturiertes Netzwerk. In solchen P2P-Netzwerken gibt es keine Computer oder Knoten, die als zentrale Anforderungscontroller fungieren. Im Gegenteil, jeder Knoten innerhalb des Netzwerks hat die gleichen Funktionen wie die übrigen Knoten, sodass jeder neue Knoten die gleiche Autorität wie die anderen ausübt. Zu diesem Zeitpunkt erfüllen Netzwerke wie Bitcoin diese Eigenschaften, da jeder verbundene Knoten über die gleichen Fähigkeiten verfügt wie die anderen.

Wie funktioniert ein P2P-Netzwerk?

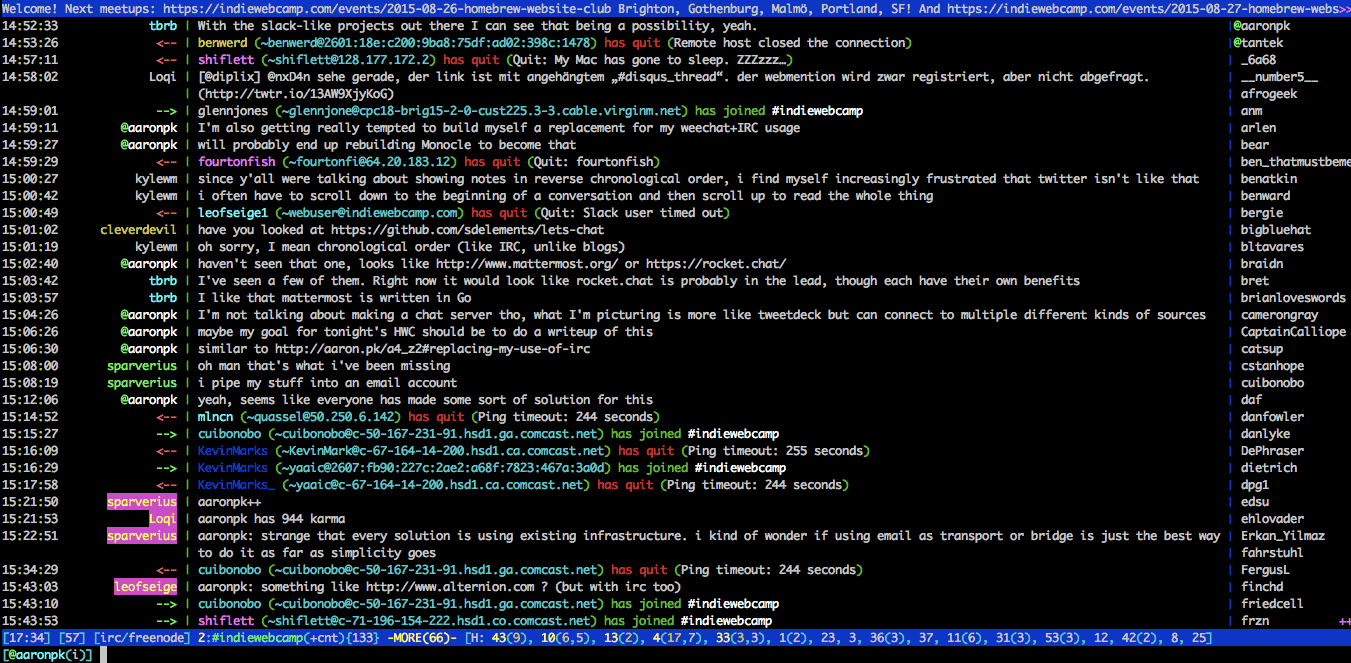

Der Betrieb eines P2P-Netzwerks ist relativ einfach. Im Wesentlichen geht es darum, ein Kommunikationsprotokoll (eine Sprache) zu erstellen, das es Personen, die diese Software verwenden, ermöglicht, direkt und ohne Zwischenhändler mit anderen Computern zu kommunizieren. Das größte Problem beim Aufbau dieser Systeme ist jedoch: Wie entwirft man ein System, das kein zentrales Verzeichnis benötigt, um mit anderen Computern zu kommunizieren, auf denen dieselbe Software ausgeführt wird?

Ein komplexes Problem, das jedoch mit zwei klar definierten Maßnahmen recht effektiv gelöst werden kann:

- Stellen Sie zunächst sicher, dass die Software in der Lage ist, Verbindungsinformationen über diejenigen auszutauschen, die sie ausführen. Somit ist jeder Computer, auf dem die Software ausgeführt wird, in der Lage, über ein Verzeichnis angeschlossener Computer zu verfügen und diese für die Verbindung mit dem gewünschten Knoten zu verwenden.

- Fördern Sie eine größtmögliche Dezentralisierung des Netzwerks. Das bedeutet, dass viele Leute die Software ausführen, indem sie ihre eigenen Knoten erstellen und so die Größe des Netzwerks erhöhen. Dadurch werden Umfang und Möglichkeiten verbessert.

Das heißt, je mehr Paare bzw Peers (Computer, auf denen P2P-Software ausgeführt wird) Je mehr Menschen über das Netzwerk verfügen, desto wahrscheinlicher ist es, dass das Netzwerk nicht zensiert werden kann, desto widerstandsfähiger ist sein Betrieb und desto besser sind seine Fähigkeiten. In frühen P2P-Systemen wie USENET oder IRC, wurden die Systeme und ihre Verbindungen durch schriftliche Mittel, Anrufe oder das System selbst bekannt gemacht, das über ein Peer-Board verfügte, mit dem es eine Verbindung herstellen konnte. Somit hatte jedes neue Mitglied im Netzwerk Zugriff auf die Liste der Peers und fügte sich selbst hinzu, damit andere bei Bedarf mit ihnen kommunizieren konnten. Darüber hinaus könnte dieser neue Peer das Tor zu Informationen über Peers sein, die blockiert werden könnten.

Aber die Schaffung größerer Netzwerke wie IRC, DCC, DC ++, Napster, Gnutella, BitTorrent und sogar Bitcoin hat dies drastisch geändert. Jetzt erhält jeder Knoten, der mit einem Punkt verbunden ist, eine Liste davon anfängliche Peers (oder Seed-Knoten). Und von dort aus ist jeder Knoten in der Lage, seine eigene Liste der zum Netzwerk gehörenden Knoten neu zu erstellen. Das Ergebnis ist ein besserer Widerstand gegen Zensur und das Netzwerk kann schneller wachsen.

Natürlich ist die Funktionsweise jedes Protokolls unterschiedlich. IRC beispielsweise ist ein verteiltes (fast zentralisiertes) Serversystem, das Ihnen die Möglichkeit bietet, eine Punkt-zu-Punkt-Verbindung mit einer Person herzustellen. Aber DC+ und Gnutella sind vollständig dezentralisiert, ihre Netzwerke sind so konzipiert, dass sich das Netzwerk automatisch an den Ein- und Austritt neuer Knoten im Netzwerk anpasst.

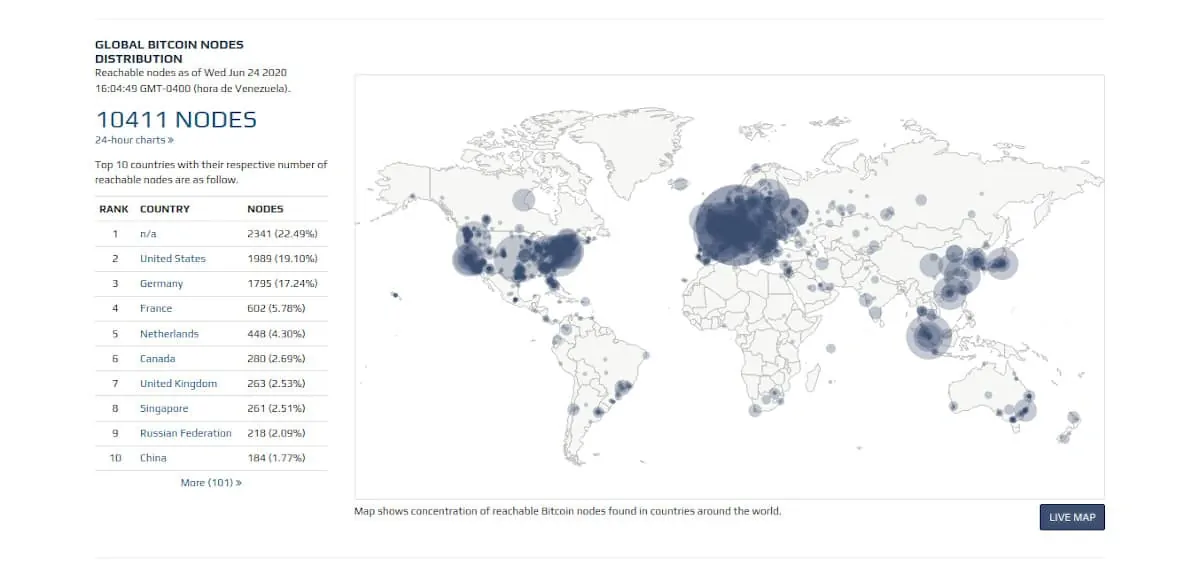

Das Gleiche passiert bei Bitcoin, wo das Netzwerk mit einem einzigen Seed begann, demjenigen, der von gestartet wurde Satoshi Nakamoto, und seitdem hat sich das Netzwerk schrittweise zu einem Netzwerk mit einer Größe von mehr als entwickelt 10 Knoten im Vermögen. Natürlich ist das Ziel von Bitcoin ein anderes als das eines Netzwerks wie Gnutella, aber die Prinzipien des Protokolls bleiben bestehen: Kommunikation mit zwei Parteien ohne Zwischenhändler.

Vor- und Nachteile dieser Technologie

Vorteil

- Ein P2P-Netzwerk ist zensurresistent. Ein stark dezentrales P2P-Netzwerk ist praktisch unmöglich zu zensieren.

- Sie bieten unübertroffene Widerstandsfähigkeit. Wenn ein Knoten ausfällt, kann ein anderer Knoten seinen Platz einnehmen. Deshalb sagt man, dass P2P-Netzwerke eine nukleare Katastrophe überleben können, weil sie viele Knoten zerstören können, aber wenn nur einer überlebt, kann das Netzwerk komplett neu aufgebaut werden.

- P2P-Netzwerke können zu leistungsstarken Skalierbarkeitslösungen führen, um einzigartige Dienste mit globaler Reichweite anzubieten.

- Durch die Unabhängigkeit von zentralen Instanzen schafft P2P mehr Vertrauen bei seinen Nutzern.

- Sie bieten eine hohe Bandbreite. Dies liegt daran, dass sie die Bandbreite jedes Teilnehmers nutzen, um sie in die eigene des Netzwerks umzuwandeln.

- Sie dienen der Übermittlung digitaler Informationen jeglicher Art. Von Ihrem Lieblingssong zu Hunderten von Millionen Dollar, in Sekundenschnelle.

Nachteile

- Ein P2P-Netzwerk ist zensurresistent, macht Sie jedoch nicht anonym, es sei denn, es ist dafür konzipiert, selbst wenn dieses Netzwerk Verschlüsselung verwendet. Das beste Beispiel ist BitTorrent, wo ISPs die Verwendung des Protokolls erkennen und so die Behörden vor einem illegalen Download durch einen Benutzer warnen können.

- Das Design von P2P-Netzwerken bedeutet, dass die Latenz mit zunehmender Größe zunimmt. Das heißt, dass es in einem großen P2P-Netzwerk länger dauert, bis Informationen alle Teile des Netzwerks erreichen als in einem kleineren. Daher wird nach neuen Algorithmen und Protokollen gesucht, um dieses Problem zu überwinden.

- P2P-Protokolle weisen eine Reihe bekannter struktureller Probleme auf. Fälle wie MITM-Angriffe, um die Kontrolle über Knoten zu übernehmen, weil diese ständig öffentlich verbunden sein müssen, sind einer dieser Fehler. Außerdem sind Protokolle anfällig für Routing-Angriffe oder so heimliche Dinge wie Eclipse-Angriff oder einen Erebus-Angriff.

Bitcoin, ein P2P-Netzwerk zur Wertverwaltung

Bitcoin ist mit mehr als eines der größten P2P-Netzwerke, die es heute gibt 10 aktive KnotenBitcoin ist ein globales Netzwerk, das es seinen Benutzern ermöglicht, Werte ohne Zwischenhändler zu verwalten. Das Einzige, was Sie tun müssen, ist, Software herunterzuladen, die Ihnen die Interaktion mit diesem Netzwerk ermöglicht, und schon können Sie es nutzen.

Der Aufbau von Bitcoin als P2P-Netzwerk entspricht der Notwendigkeit, seine Fähigkeiten zu dezentralisieren. Es macht keinen Sinn, eine Währung mit Kryptografie zu schaffen, wenn diese dann von einer zentralen Stelle verwaltet wird. Das würde einfach bedeuten, eine neue Zentralbank zu schaffen. Stattdessen wollte Satoshi Nakamoto ein globales, unzensierbares, sicheres und privates Netzwerk, das die Verwaltung von Werten ermöglichen würde. Um dies zu erreichen, hat Nakamoto Bitcoin auf der Grundlage eines P2P-Netzwerks entwickelt und dabei ein eigenes Protokoll verwendet, das nach den Prinzipien von entwickelt wurde Kademlia-Protokoll y Klatschprotokoll.

Das Ergebnis ist, dass Bitcoin ein P2P-Netzwerk ist, das praktisch nicht gestoppt werden kann. Trotz seiner strukturellen Mängel war das P2P-Protokoll die beste Entscheidung, die Nakamoto bei der Entwicklung von Bitcoin treffen konnte. Damit stellte er sicher, dass digitales Geld geschaffen wurde, das den Interessen der Welt und ihrer Nutzer diente.

P2P zur Lösung digitaler Geldprobleme

Das Beste ist, dass Bitcoin es mit seinem P2P-System geschafft hat, ein verteiltes Buchhaltungssystem zu schaffen, bei dem Probleme wie doppelte Ausgaben der Vergangenheit angehören. Doppelte Ausgaben waren eines der Hauptprobleme beim digitalen Geld. Die Möglichkeit, Geld zu duplizieren und zu fälschen, war etwas, für das es keine Lösung gab, bis Satoshi Nakamoto die Blockchain und ihr P2P-Protokoll für Bitcoin entwickelte.

Seitdem können wir Kryptowährungen mit absoluter Sicherheit nutzen, da wir wissen, dass sich unser Geld nicht nur in einem offenen, transparenten und kostenlosen Protokoll befindet, sondern auch niemals gefälscht werden kann. Und das alles, weil jeder Knoten über eine Historie von Netzwerktransaktionen verfügt und jeden Vorgang darin miterlebt. Dieses enorme Zeugennetz bleibt als unveränderliche Aufzeichnung aller Geschehnisse erhalten und gibt uns die Gewissheit, dass das System nicht manipuliert werden kann.

Etwas wirklich Nützliches, das es ermöglicht, Bitcoin in ein sicheres digitales Geld umzuwandeln, das sicherste und transparenteste von allen.

Weitere wichtige Ereignisse im Ursprung von P2P

Die Geburt des IRC

1988 entwarf ein junger Mann namens Jarkko Oikarinen das IRC-Protokoll, um ein Programm namens MUT (MultiUser Talk) auf einem BBS namens OuluBox an der Universität Oulu in Finnland zu ersetzen, wo er in der Abteilung für Informationsverarbeitungswissenschaft arbeitete. .

Seine Absicht war es, die von ihm verwaltete BBS-Software zu erweitern, um Nachrichten im USENET-Stil, Echtzeitdiskussionen und BBS-ähnliche Funktionen zu ermöglichen. Der erste Teil, den er implementierte, war der Chat-Teil, den er aus geliehenen Teilen seiner Freunde Jyrki Kuoppala und Jukka Pihl erstellte. Das erste IRC-Netzwerk lief auf einem einzigen Server namens tolsun.oulu.fi.

Die Tatsache, dass das Protokoll für die Verwendung von TCP/IP konzipiert war, verschaffte ihm in der Zukunft enorme Flexibilität. Tatsächlich wurde 1990 das erste große IRC-Netzwerk, EFNet, gegründet. Die Rolle von EFNet war für die globale Kommunikation während des Golfkonflikts von entscheidender Bedeutung. Tatsächlich war es das bevorzugte Netzwerk, um in Echtzeit zu wissen, was auf dem Schlachtfeld geschah. Es zeigte sich also, dass das Potenzial von IRC im Vergleich zu E-Mail zumindest hinsichtlich der Unmittelbarkeit und Interaktivität der Kommunikation überlegen war. Das Gleiche geschah mit dem Fall der Sowjetunion, wo das IRC auch eine wichtige Rolle dabei spielte, der Welt in Echtzeit zu kommunizieren, was geschah.

Seitdem hat das IRC-Protokoll eine enorme Erweiterung und Akzeptanz erfahren, wodurch Netzwerke wie entstanden sind UnderNet, DALnet, freenode (weit verbreitet für freie Softwareprojekte), Rizon e Immortal-Anime (jetzt Xertion). Die zunehmende Akzeptanz führte zu einer Weiterentwicklung des Protokolls und daraus entstand eines der ersten P2P-Systeme über das Internet, IRC-DCC oder IRC Direct Client-to-Client. Das System ermöglichte direkte Kommunikation zwischen Parteien ohne Zwischenhändler, Dateifreigabe, verschlüsselte Punkt-zu-Punkt-Kommunikation (OTR) und mehr.

Geburtsstunde von HotLine Connect

Im Jahr 1996 erschien eine weitere Kreation in der P2P-Welt, geschaffen von Adam Hinkley. HotLine Connect Es handelte sich um ein P2P-Filesharing-Netzwerk, das ein Tracker-System nutzte, um zwei Benutzern den Austausch von Informationen zu ermöglichen. Bis Ende 2000 weit verbreitet, geriet es aufgrund des Aufkommens anderer, flexiblerer Protokolle und des bedeutenden Aufstiegs von IRC-DCC außer Gebrauch.

Gnutella

Gnutella ist ein P2P-Filesharing-Netzwerk, das im Jahr 2000 von Justin Frankel und Tom Pepper entwickelt wurde. Frankel und Pepper arbeiteten bei Nullsoft, dem Unternehmen, das den Winamp-Player und den Audio-Streaming-Dienst entwickelt hat. Shoutcast-.

Seitdem ist Gnutella das größte P2P-Netzwerk der Welt. Tatsächlich sind in diesem Netzwerk weltweit mehr als 12 Millionen Knoten in Betrieb.

Die Geburt von Napster

Napster war eine 1998 von Shawn Fanning entwickelte Software, mit der Musik kostenlos heruntergeladen werden konnte. Obwohl Napster kein reines P2P-Netzwerk war (wie es auch bei IRC der Fall ist), ermöglichte es zwei Personen den Austausch von Musik ohne Zwischenhändler außerhalb der im Netzwerk und auf seinen Servern vorhandenen. Doch Napster berührte die Taschen der Musikindustrie und wurde nach einem langen Prozess im Juli 2001 geschlossen.

Doch was Napster getan hatte, forderte die Welt dazu auf, dezentralere Systeme zu entwickeln.

Autor

Autor