Einer der häufigsten Angriffe in der Computerwelt sind DoS-Angriffe, eine Angriffsart, mit der Cyberkriminelle versuchen, Benutzer eines Online-Computersystems daran zu hindern, darauf zuzugreifen, indem sie es mit unzulässigen Dienstanfragen überfluten.

Edas ist eine Art von Computerangriff dass Sein Zweck besteht darin, ein Computersystem für einen bestimmten Zeitraum außer Betrieb zu setzen. Ein einfaches Beispiel zum Verständnis dieser Art von Angriffen wäre das Folgende:

Stellen Sie sich einen Nachtclub mit einer Kapazität für 200 Personen und freiem Eintritt vor. Wenn ein Teilnehmer es ruinieren will, muss er nur 200 Freunde mitbringen und, ohne etwas zu konsumieren, während der gesamten Öffnungszeit des Clubs vor Ort sein. Auf diese Weise hat der Konkurrent im echten Leben einen DoS-Angriff durchgeführt. In der Informatik kann diese Disco eine Webseite sein, die eine bestimmte Anzahl gleichzeitiger Besuche unterstützt. Wenn ein böswilliger Akteur diese Besuche simulieren und legitime Benutzer daran hindern kann, die Website zu nutzen, wird er diese Art von Angriff erfolgreich durchführen.

Diese Situation hindert legitime Benutzer des Systems daran, das System und den von ihm bereitgestellten Dienst zu nutzen. Angriffe dieser Art können darauf abzielen, die Informationsquelle, die Anwendung oder den Übertragungskanal des Systems zu beeinträchtigen.. Dies wird normalerweise durch die Ausnutzung von Schwachstellen oder die Überlastung der Serverkapazität erreicht. Der letzte Fall ist der häufigste, da er einfach, schnell und sehr effektiv ist.

Arten von DoS-Angriffen

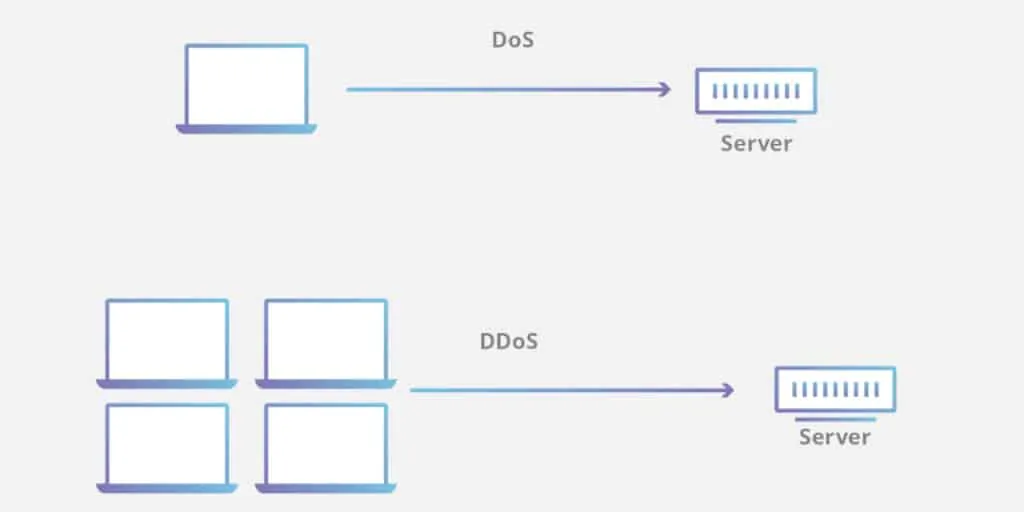

Für diese Art von Angriff gibt es zwei Techniken: Denial of Service oder DoS (Denial of Service) undzu Distributed Denial of Service oder DDoS führen (für sein Akronym im Englischen Distributed Denial of Service). Der Unterschied zwischen beiden besteht in der Anzahl der Computer oder IPs, die den Angriff ausführen.

Bei DoS-Angriffen wird eine große Anzahl von Anfragen an den Dienst von demselben Computer oder derselben IP-Adresse generiert. Dies führt letztendlich dazu, dass die vom Dienst bereitgestellten Ressourcen verbraucht werden, bis er seine Antwortkapazität überschreitet und beginnt, Anfragen abzulehnen. Dadurch ist der Dienst unbrauchbar, bis Maßnahmen zur Behebung des Problems ergriffen werden.

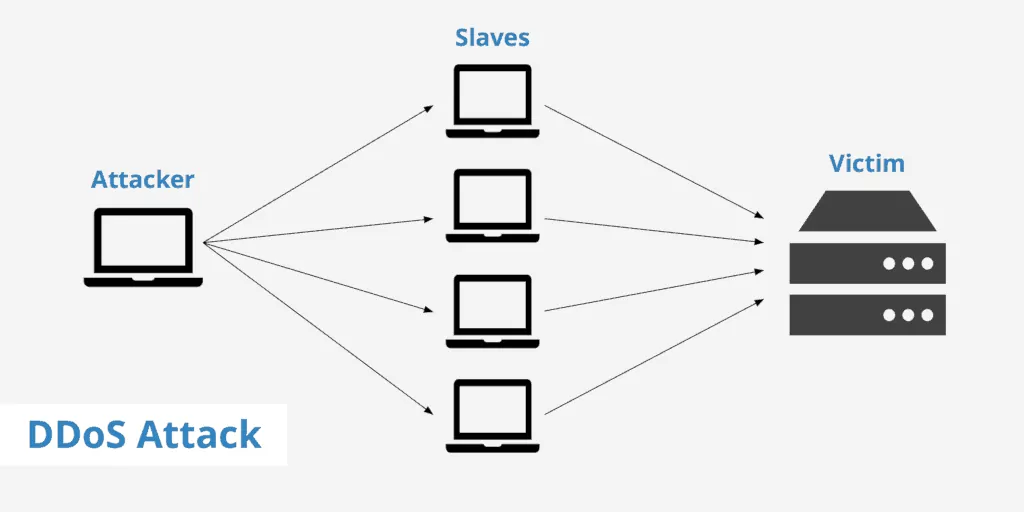

Bei DDoS-Angriffen werden Anfragen oder Verbindungen über eine große Anzahl von Computern oder IP-Adressen hergestellt. Diese Anfragen erfolgen alle gleichzeitig und an denselben Dienst, der das Ziel des Angriffs ist. Ein DDoS-Angriff ist schwieriger zu bewältigen. Dies liegt daran, dass die Anfragen von unterschiedlichen IPs kommen und der Administrator sie nicht alle blockieren kann. Dieses Angriffsschema ist sehr effektiv gegen Systeme, die gegen DoS-Angriffe resistent sind.

Die Computer oder Geräte, die den DDoS-Angriff ausführen, werden durch eine Malware-Infektion rekrutiert. Durch diese Schadsoftware fungieren infizierte Computer als Netzwerk aus Bots oder Zombies, die von einem Cyberkriminellen ferngesteuert werden können. Aufgrund der Größe und des Betriebs dieses Netzwerks ist die Fähigkeit, Server lahmzulegen, größer als bei einem Angriff, der von nur einer Maschine ausgeführt wird. Daher werden sie heute häufig für Angriffe auf sehr große Systeme eingesetzt.

Doch wie funktionieren diese Angriffe?

Diese Art von Angriffen kann auf viele Arten erfolgen. Aber sie alle haben den gleichen Zweck: die Zerstörung eines von einem Netzwerk oder Computersystem bereitgestellten Dienstes.. Im Wesentlichen bestehen die Angriffe aus:

- Verbrauchen Sie die Rechenressourcen des Netzwerks, um den Dienst zusammenzubrechen. Ressourcen wie Bandbreite, Speicherplatz oder Prozessorzeit sind die Hauptangriffsziele.

- Änderung der Konfigurationsinformationen. Diese Arten von Angriffen sind komplexer, viele von ihnen erfordern Kenntnisse über Schwachstellen im System oder in den Protokollen, die ihren Betrieb ermöglichen (TCP/IP, UDP oder andere).

- Änderung der Statusinformationen, wie zum Beispiel das Unterbrechen von TCP-Sitzungen (TCP-Reset).

- Behinderung der Kommunikationsmittel zwischen Nutzern eines Dienstes und dem Opfer, so dass sie nicht mehr richtig kommunizieren können.

- Ausnutzung von Schwachstellen im Dienst oder Teilen des Systems, um dessen Funktionsfähigkeit zu beeinträchtigen.

DoS- und Blockchain-Angriffe: Sind wir geschützt?

Eine der Hauptstärken der Technologie Blockchain Es ist genau seine Widerstandsfähigkeit gegen DoS- und DDoS-Angriffe. Und es ist die dezentrale Natur der Blockchain, die ihre Widerstandsfähigkeit gegen diese Angriffe verbessert.

Dies liegt daran, dass eine dezentrale Plattform den Netzwerkbenutzern wesentlich größere Datenverarbeitungsmengen ermöglicht. Eine Situation, die das Risiko eines DoS- und DDoS-Erfolgs erheblich reduziert. Diesem Design und den damit verbundenen Kosten für die Übertragung von Transaktionen an das Netzwerk der verschiedenen Blockchains ist es zu verdanken, dass diese Angriffe ineffektiv und sehr kostspielig sind. Eine weitere Möglichkeit, DoS-Angriffe durchzuführen, ist die Verwendung von Angriffe Sybil, die Eclipse-Angriff oder mit a Erebus-Angriff. Letzteres ist das gefährlichste von allen, da es eine globale Reichweite hat, nur wenige Ressourcen benötigt und erst dann entdeckt werden kann, wenn das gesamte Netzwerk ausfällt.

Trotz dieser Besonderheit gibt es jedoch immer wieder Fälle, in denen Blockchain-Netzwerke Opfer von DoS- oder DDoS-Angriffen werden können. In Bitcoin Version 0.14 von Bitcoin Core hatte beispielsweise eine Verwundbarkeit der Software, die diese Art von Angriffen ermöglichte. Es wurde 2017 entdeckt und von Andreas Antonopoulos erklärt Tweet auf Ihrem offiziellen Konto. Dank des Open-Source-Charakters und der Arbeit von Hunderten von Entwicklern und Mitarbeitern konnte der Fehler schnell behoben werden.

Diese letzte Situation erklärt, wie wichtig die Entwicklung offener und überprüfbarer Software ist. Darüber hinaus ist es ein klarer Hinweis darauf, wie wichtig Computersicherheit und Aktualisierungssysteme sind. All dies, um Situationen zu vermeiden, die für diejenigen, die Computerdienste nutzen, katastrophal sein könnten.

Welche tatsächlichen Auswirkungen hätte ein DoS- oder DDoS-Angriff auf eine Blockchain?

Obwohl Blockchain-Netzwerke aufgrund ihrer dezentralen Form resistent gegen diese Angriffe sind, müssen wir noch Folgendes wissen: Was würde passieren, wenn ein Angriff dieser Art effektiv durchgeführt würde? Um ein Beispiel dafür zu geben, nehmen wir das Netzwerk Ethereum:

Die Annahme eines wirksamen Denial-of-Service-Angriffs auf Ethereum würde Millionen von Netzwerknutzern betreffen. Benutzer nicht nur des Hauptnetzwerks, sondern auch der übrigen Token, die „darauf“ arbeiten. DApps, dezentrale Börsen, verteilte Computerinfrastrukturen, alles, was von Ethereum abhängig ist, wären offline.

Dies hätte direkte negative Auswirkungen auf die Kapazität von Ethereum und viele Nutzer würden die Idealität des Netzwerks für ihre Projekte in Frage stellen. Im schlimmsten Fall wird sich diese Situation auf den Preis der ETH auswirken und einen starken Rückgang ihrer Kapitalisierung bedeuten. Eine wirtschaftlich negative Situation für das Netzwerk. Es könnte auch einen starken Einfluss auf den Erfolg der Ethereum-Softwareentwicklung haben. Die Generation neuer Hard Forks und abgeleiteter Entwicklungen zur „Verbesserung“ von Ethereum wäre zu erwarten.

Sicherlich ist das obige Szenario ziemlich entmutigend und, obwohl schwierig, angesichts der Auswirkungen, die von einem Angriff dieser Art zu erwarten sind, plausibel. Dieses Beispiel soll uns vor Augen führen, wie wichtig Sicherheit ist. Obwohl Blockchain eine sehr sichere Technologie ist, gibt es viele ausnutzbare Faktoren. Sie auf ein Minimum zu reduzieren, ist eine vorrangige Aufgabe nicht nur zugunsten der bereitgestellten Dienste, sondern auch der Sicherheit und Kontinuität der Bereitstellung von Diensten für die Nutzer.

Es ist jedoch auch wichtig zu betonen, dass Bitcoin freie Software ist und eine sehr hohe Transparenz genießt. Dadurch stehen uns Ressourcen wie diese zur Verfügung Netz in dem wir die in Bitcoin entdeckten und behobenen Schwachstellen überprüfen können.

hier drücken um Ihr Benutzerkonto auf Spanisch KOSTENLOS und sicher zu eröffnen und ein Geschenk im Wert von 5 € zu erhalten.

Autor

Autor