Lernen Sie Bulletproof kennen, eine ganz besondere Art von kryptografischem Beweis, der speziell dafür entwickelt wurde, schnell und sicher zu sein und enorme Privatsphäre und Anonymität zu bieten. Dies ohne einen hohen Rechenaufwand und Unpraktikabilität der Blockchain-Technologie vorauszusetzen.

UEines der neuesten Datenschutzprotokolle, die es im Krypto-Ökosystem gibt, ist das Kugelsicherungen. Ein Protokoll, das hauptsächlich in Kryptowährung implementiert ist Monero mit dem Ziel, den Datenschutz zu verbessern, und wurde Ende 2017 gestartet.

Obwohl dieses Protokoll auf zwei Datenschutzsystemen basiert: dem Null-Wissens-Beweise (das zk-SNARKs genau) und die vertrauliche Transaktionen (Vertraulich Transaktionen – CT). Das heißt, das Bulletproofs-Protokoll stellt eine ziemlich intelligente Kombination beider Systeme dar. In einem eher technischen Konzept sind Bulletproofs-Protokolle eine viel effizientere Methode als zk-SNARKs-Tests. Dies ermöglicht dann die vertrauliche und sichere Überprüfung bestimmter Parameter. Und sie können auch verwendet werden, ohne dass eine Vertrauenskonfiguration seitens des Erstellers erforderlich ist.

Ursprung und Implementierung von Bulletproofs

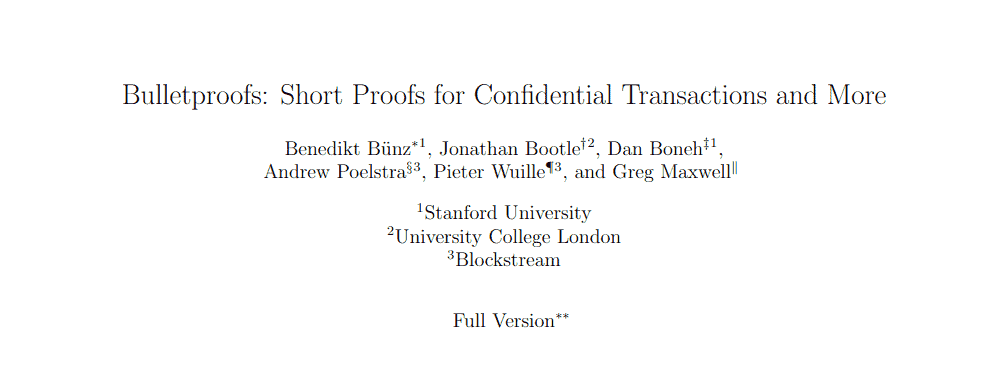

Das Bulletproofs-Protokoll wurde Ende 2017 entwickelt und veröffentlicht. Seine Hauptentwickler sind Jonathan Bootle vom University College London, England, und von Benedikt Bunz von der Stanford University, USA. Aber Dan Boneh, Andrew Poelstra, Pieter Wuille und Greg Maxwell. Das von diesen beiden Entwicklern entworfene Protokoll erregte schnell die Aufmerksamkeit der kryptografischen Community, die echtes Interesse daran zeigte, zu erfahren, wie dieses neue Protokoll funktioniert und wie sie es in ihren Blockchains implementieren können. Auf das Protokoll-Whitepaper kann hier zugegriffen werden Link.

Obwohl das Bulletproofs-Protokoll, bekannt als „Bulletproof“, ursprünglich für die Implementierung in der Bitcoin-Blockchain konzipiert war, ist das Monero und das Netzwerk MimbleWimble die wirklich damit begonnen haben, dieses Protokoll zu nutzen, um ihr Datenschutzniveau zu verbessern. Ebenso der CEO von Litecoin Es prüft auch die Möglichkeit, mit der Implementierung dieses Protokolls in der Blockchain seiner Kryptowährung zu beginnen.

Auch wenn das Bulletproofs-Protokoll den Benutzern keine vollständige Privatsphäre oder Anonymität bietet, ermöglicht seine Implementierung dennoch, die mit den getätigten Überweisungen verbundenen Beträge zu verbergen. Zeigt nur den Ursprung und das Ziel der Transaktion an, ohne jedoch zu irgendeinem Zeitpunkt die überwiesenen Beträge preiszugeben.

Daher wurde die Gestaltung dieses neuen Protokolls durch das wachsende Bedürfnis der Benutzer und der Community vorangetrieben, bei der Durchführung ihrer Finanztransaktionen und -operationen ein höheres Maß an Privatsphäre zu genießen als das, das öffentliche Blockchains bieten.

Es ist bekannt, dass einer der größten Vorteile der Blockchain-Technologie ihre Unveränderlichkeit und Transparenz bei der Aufzeichnung der durchgeführten Transaktionen ist. Für bestimmte Anwendungen sind diese Blockchain-Eigenschaften jedoch nicht optimal. Wenn es um Unternehmen geht, die ein gewisses Maß an Privatsphäre und Vertraulichkeit benötigen, oder um einfache Benutzer, die diese Vorteile nutzen möchten, ist die Transparenz der öffentlichen Blockchain-Technologie nicht die beste Option.

Wie funktionieren Bulletproofs?

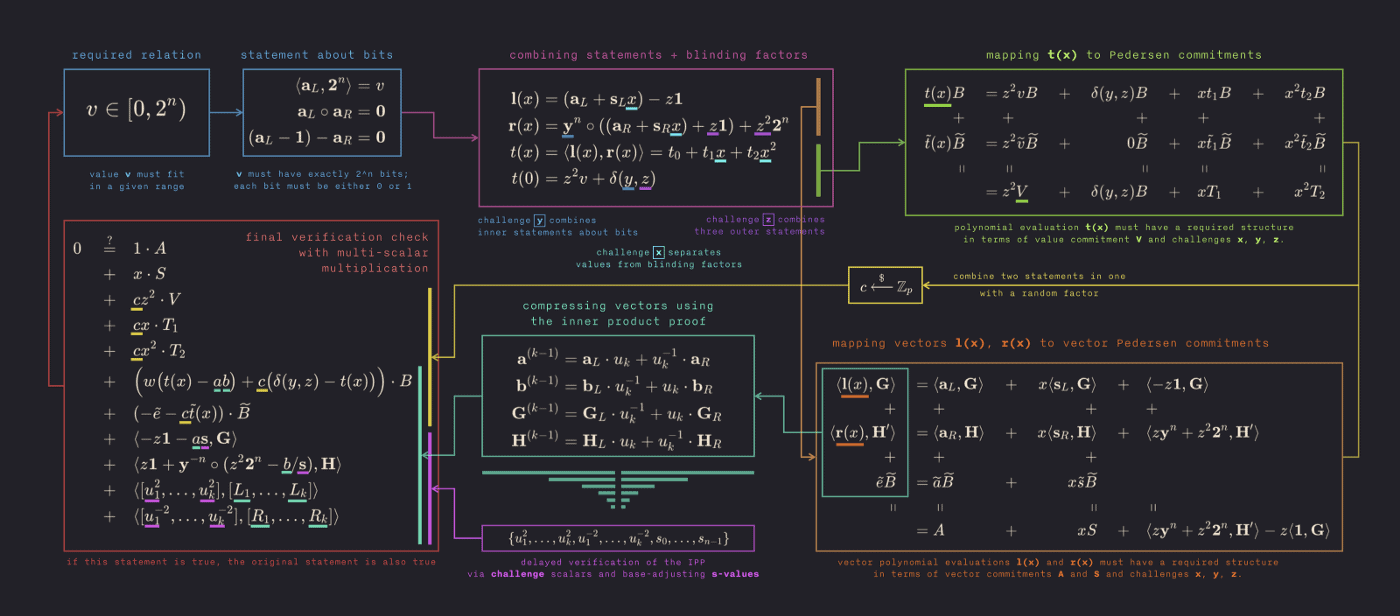

Die Kryptographie hinter Bullteproofs ist wirklich komplex, so komplex, dass nur wenige Kryptographen sie im Detail verstehen. Um eine Vorstellung von ihrer Komplexität zu bekommen, schauen wir uns einige der mathematischen Funktionen an, die sie ermöglichen:

Dieses Bild zeigt mathematisch und relational, wie die Bulletproof Test Ranges funktionieren. All dies ist eine einzige Funktion innerhalb der Reihe von Funktionen, die Bullteproof ermöglichen. Angesichts dieser Komplexität erklären wir auf sehr einfache Weise, wie diese Tests funktionieren.

Erstens besteht das Ziel von Bulletproof darin, die an einer Transaktion beteiligten Werte zu verbergen. Ohne dass dadurch die Fähigkeit des Netzwerks, seine Authentizität zu überprüfen, beeinträchtigt wird. Um dies zu erreichen, basieren Bulletproofs-Protokolle auf dem Pedersen-Engagement. Hierbei handelt es sich um eine spezielle Art der Kryptographie, die sogenannte Homomorphe Kryptographie.

Der Betrieb der Pedersen Engagement ermöglicht die Validierung von Werten, ohne dass diese jederzeit öffentlich bekannt gegeben werden müssen. Um dies zu erreichen, nutzen sie einen kleinen mathematischen Trick, mit dem sie zeigen können, dass die Summe der Eingaben größer ist als die Summe der Ausgaben. Sie generieren also keine Münzen aus dem Nichts, noch verwenden Sie bereits ausgegebene Münzen oder einen negativen Saldo, den Sie nicht haben. Sie senden lediglich eine verschlüsselte Nachricht, in der andere überprüfen können, ob Sie Ihr Guthaben tatsächlich verwenden, aber niemand weiß, wie viel Guthaben es ist.

Ebenso basieren diese Protokolle auf der Annahme eines diskreten Logarithmus (diskreter Logarithmus): Dies macht sie äußerst vielseitig und kompatibel mit jedem Algorithmus für elliptische Kurven. Darüber hinaus nutzen Bulletproofs-Protokolle kryptografische Techniken Fiat-Shamir-Heuristik. Dadurch erhalten sie einen nicht-interaktiven Charakter und können kurze wissensfreie Tests erstellen. Dadurch sollen sehr kurze kryptografische Signatursysteme entstehen, die schnell und ohne großen Rechenaufwand verifiziert werden können.

Letztendlich ermöglicht die Vereinigung all dieser Teile die Schaffung eines schnellen, effizienten und sicheren kryptografischen Testsystems.

Wie viel weißt du, Kryptonaut?

Sind Bulletproofs anfällig für Quantencomputing?FALSCH!

Einer der großen Vorteile von Bulletproofs (und ZKPs im Allgemeinen) ist ihre Fähigkeit, dem Aufkommen des Quantencomputings zu widerstehen und der Möglichkeit zu widerstehen, dass ihre Sicherheit durch diese Art von Technologie und ihre enorme Rechenkapazität beeinträchtigt werden könnte.

Funktionen des Bulletproofs-Protokolls

- Mit Bulletproofs-Protokollen Benutzer können ein höheres Maß an Privatsphäre genießen als mit der Bitcoin- oder Ethereum-Blockchain. Handelt es sich dabei zum Beispiel um Unternehmen und Betriebe, müssen sie sich keine Sorgen darüber machen, dass ihre Konkurrenz möglicherweise so viel Geld an ihre Lieferanten überweist. Als allgemeine Benutzer müssen sie sich keine Sorgen machen, dass andere sehen können, wie viel Geld sie auf ihrem Konto haben oder wie viel Geld sie im Monat verdienen.

- Über diese Protokolle getätigte Transaktionen können a viel niedrigerer Provisionssatz. Dies liegt daran, dass Bulletproofs-Protokolle den Rechenaufwand minimieren, indem sie die Größe der kryptografischen Beweise erheblich reduzieren.

- Bulletproofs-Protokolle sind kann in Verbindung mit implementiert werden CoinJoin. Auf diese Weise können sie Benutzern, die dies wünschen, ein höheres Maß an Privatsphäre bieten.

- Obwohl diese Protokolle eine viel langsamere Lösung zur Bestätigung und Validierung bieten als Zero-Knowledge-Proofs (zk-SNARKs) oder vertrauliche Transaktionen, Sie lassen sich viel effizienter und sicherer auf Kryptowährungs-Blockchains implementieren.

- Bulletproofs-Protokolle bieten Benutzern von Blockchains, die dieses Protokoll implementieren, ein hohes Maß an Vertrauen. Dies wegen erfordern keine Vertrauenskonfiguration wie es bei wissensfreien Beweisen (zk-SNARKs) der Fall ist. Dies bedeutet, dass bei der Konfiguration von Bulletproofs-Protokollen die Parameter nicht mit einem geheimen Wert konfiguriert werden müssen.

- Bulletproofs-Protokolle sind Open Source. Somit kann jeder Benutzer mit Kenntnissen in Kryptographie seinen Beitrag zur Verbesserung und Entwicklung dieses Protokolls leisten.

Anwendungsfälle für Bulletproofs-Protokolle

Bulletproofs-Protokolle sind sehr vielseitig und haben eine Vielzahl von Anwendungen, die von Blockchain-Netzwerken und kryptografischen Protokollen bis hin zu Implementierungen in Smart Contracts reichen. Allerdings ist im letzteren Fall die Verwendung dieser Protokolle recht komplex. Trotz ihrer Komplexität und obwohl diese Innovation so neu ist, wird sie bereits in einigen Kryptowährungen verwendet.

Einerseits das Netzwerk Monero war ein Pionier bei der Implementierung dieses Protokolls in seiner Blockchain. Etwas, das der Gemeinschaft große Vorteile gebracht hat. Beispielsweise konnte die Größe der durch Transaktionen generierten Daten deutlich reduziert werden. Dies soll zu einer Senkung der Transaktionsprovisionssätze führen.

Wir können auch das Netzwerk hervorheben MimbleWimble, Dabei hat die Implementierung von Bulletproofs-Protokollen als Ersatz für Reichweitentests bei vertraulichen Transaktionen ebenfalls zu einer erheblichen Reduzierung der Größe von UTXOs beigetragen.

Autor

Autor