Unter CryptoWars oder Crypto Wars versteht man eine Reihe von Ereignissen, die von verschiedenen Regierungen, insbesondere aber der Regierung der Vereinigten Staaten, durchgeführt werden, um die kryptografische Technologie zu kontrollieren und allgemein unser Recht auf Privatsphäre zu verletzen.

LKrieg war schon immer die Brutstätte vieler technologischer Fortschritte auf der ganzen Welt, und die Kryptographie bildet da keine Ausnahme. Seit Beginn der Menschheitsgeschichte ist dies eine unausweichliche Wahrheit.

Nehmen wir zum Beispiel das Caesar-Verschlüsselungssystem. Dieses in der Mitte des 1. Jahrhunderts v. Chr. entwickelte System wurde in einem deutlich militärischen Stil verwendet. Julius Caesar Er nutzte es, um Mitteilungen an seine Generäle zu senden. Die Absicht ist klar, nur seine Generäle konnten die Nachricht lesen. Nur sie wussten, wie man es entschlüsselt, und das verschaffte ihnen einen großen Vorteil beim sicheren Versenden von Nachrichten auf dem Schlachtfeld.

Diese Situation wiederholte sich bis heute. Nazi-Deutschland im Zweiten Weltkrieg schuf die Maschine Enigma. Ein leistungsstarkes Kryptografiesystem, das den Alliierten mehr als nur Kopfschmerzen bereitete. Aber die Fortschritte von Kryptoanalyse Sie zahlten sich aus und konnten die Verschlüsselung knacken. Der Vorteil für die Alliierten war klar. Die Nazis haben von ihrem System aus sichere Nachrichten verschickt, aber in Wirklichkeit haben die Alliierten sie abgefangen und entschlüsselt.

Am Ende des Zweiten Krieges veränderte der Beginn des Computerzeitalters alles. Verschlüsselungssysteme wurden komplexer, Computer ermöglichten es, Verschlüsselungssysteme schneller als je zuvor zu analysieren und zu knacken. Das alles mitten in der Kalter Krieg und die ständige Angst vor Terrorismus. Dies führte sogar zur Klassifizierung seiner Bürger als „eine Gefahr für die nationale Sicherheit.“

Dies war der Beginn der Kryptokriege. Ein stiller Krieg, dessen Waffen Codes und Computer sind. Eines, in dem die Soldaten Menschen sind, die für Privatsphäre und Freiheit kämpfen, und in dem der Feind derjenige ist, der alles kontrollieren will.

Was sind Kryptokriege?

Die schnellste und einfachste Definition der Kryptokriege ist die folgende:

„Crypto Wars“ ist eine inoffizielle Bezeichnung für Versuche der Vereinigten Staaten und verbündeter Regierungen, den Zugang öffentlicher und ausländischer Nationen zur Kryptografie so stark einzuschränken, dass sie einer Entschlüsselung durch nationale Geheimdienste standhält.

Die Absicht hinter diesen Maßnahmen ist klar: Kein Mensch und keine Nation kann sich auf Verschlüsselungssysteme verlassen, die die nationalen Geheimdienste nicht knacken könnten. So konnte niemand der Spionage durch Geheimdienste wie die NSA, die CIA oder das FBI unbeschadet entgehen. Diese Situation ergibt sich aus einer schwierigen Zeit weltweit, die Kalter Krieg.

Einerseits wollte der Westblock seine Kommunikation schützen und verhindern, dass starke Verschlüsselungssysteme in den Ostblock gelangen. Andererseits wollten sie dasselbe tun. Beide Fraktionen wollten sich gleichzeitig gegenseitig ausspionieren und suchten nach einer Möglichkeit, ihre Systeme zu brechen. Eine Situation, die zu kuriosen Maßnahmen führte.

Kryptokriege – Der Kalte Krieg

La Kalter Krieg veranlasste die Vereinigten Staaten und ihre Verbündeten, strenge Exportkontrollvorschriften einzuführen. Diese sollten verhindern, dass ein breites Spektrum westlicher Technologie in die Hände des Ostblocks gelangt. Für den Export dieser Technologie "Kritik", eine Lizenz war erforderlich. Zu den auf diese Weise geschützten Technologien gehörten: das Chiffriersystem. Auch wenn diese einen doppelten Zweck hatten (militärisch und kommerziell).

Diese Situation wurde dadurch verursacht, dass der Kryptosektor nach dem fast vollständig militärisch war WWII. Aus diesem Grund wurde die Verschlüsselungstechnologie als Bestandteil einbezogen Kategorie XIII auf der Munitionsliste der Vereinigten Staaten. Die multinationale Kontrolle von Krypto-Exporten auf der westlichen Seite der Kluft des Kalten Krieges erfolgte durch die Mechanismen von CoCom.

In den 1960er Jahren begannen Finanzinstitute jedoch, im schnell wachsenden Bereich der Überweisungen eine starke kommerzielle Verschlüsselung zu fordern. Die Einführung des Standards durch die Regierung der Vereinigten Staaten DES im Jahr 1975 bedeutete, dass die kommerzielle Nutzung hochwertiger Verschlüsselung üblich werden würde. Zu diesem Zeitpunkt traten ernsthafte Exportkontrollprobleme auf. Diese wurden in der Regel im Rahmen von Einzelfallverfahren zur Beantragung einer Exportlizenz von Computerherstellern wie IBM und ihren großen Firmenkunden gelöst.

Der Beginn der Ära des PCs und des Internets

Der Beginn des PC- und Internet-Zeitalters markierte einen großen Meilenstein bei der Entwicklung neuer Verschlüsselungssysteme. Es begann mit den Bemühungen von David Chaum und die Schaffung seines Blindsignatursystems. Dieser Fortschritt ermöglichte die kryptografische Signatur von Nachrichten, ohne dass Informationen preisgegeben werden mussten. Einer der Anfänge dessen, was später die Grundlage dafür werden sollte Zero Knowledge Protocol (ZKP). Dann mit den Anfängen der Bewegung Cypherpunk Es entstand ein starker Bedarf an sicheren kryptografischen Systemen.

Dies geschieht, um die Online-Privatsphäre zu wahren und das Ausspionieren von Bürgern durch Regierungsbehörden zu verhindern. In diesem Punkt Timothy C. May, Er markierte den Weg nach vorne. Mit der Einführung seines «Kryptoanarchistisches Manifest» 1988 rief May die Welt dazu auf, sich gegen eine eindeutige Verletzung der Privatsphäre zu wehren. Eine Praxis, die seiner Meinung nach mit dem Aufkommen von Computernetzwerken, die wir heute als Internet kennen, immer häufiger vorkommen würde.

Die Geburt der Cypherpunk-Bewegung brachte Persönlichkeiten wie zusammen Eric Hughes y Adam zurück. Beide sind für die Erstellung des verantwortlich Cypherpunks-Mailingliste. Dies war ein wichtiger Treffpunkt, um Projekte zugunsten von Sicherheit und Datenschutz bekannt zu machen.

An diesem Punkt beginnt die vielleicht härteste Zeit der Kryptokriege.

Die Ankunft von PGP und seine Auswirkungen auf die Kryptokriege

Die Ankunft der Software PGP Im Jahr 1991 markierte es den Beginn des Wiederauflebens der Kryptokriege. Diese Software wurde erstellt von Phil Zimmermann, sollte den privaten und sicheren Austausch von Nachrichten ermöglichen. Die Regierung der Vereinigten Staaten hat jedoch darüber nachgedacht „eine Munition.“ Auf diese Weise war PGP-Software exportgenehmigungspflichtig.

Mit dieser Maßnahme der US-Regierung sollte verhindert werden, dass starke Kryptografiesysteme in die Hände von Zivilisten und ausländischen Regierungen gelangen. Zu dieser Zeit drängte die US-Regierung auch darauf, Schwachstellen in verschiedenen kryptografischen Hardware- und Softwaresystemen zu beheben. Alles nur, um ihren Behörden die Möglichkeit zu geben, die Verschlüsselung zu knacken und so ihre Spionageaktivitäten zu erleichtern. Dies wurde von Cypherpunks zu Recht als schwerwiegende Verletzung der Privatsphäre, Rechte und als riesige Sicherheitslücke angesehen.

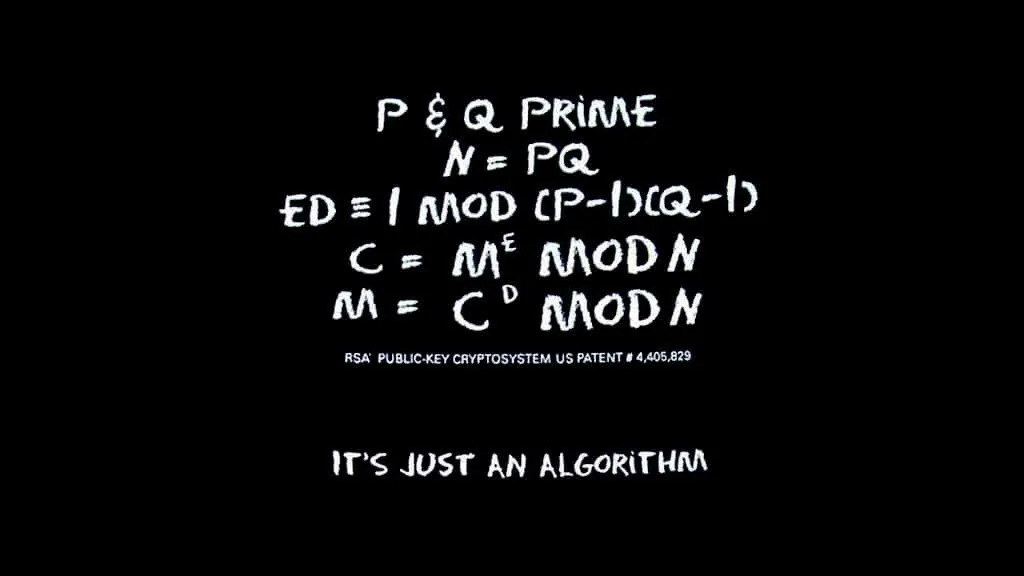

Da die Verschlüsselung mit öffentlichen Schlüsseln als Munition galt, wurden T-Shirts wie dieses als eine Form des zivilen Ungehorsams geschaffen. Auf dem T-Shirt stand die fünfzeilige Perl-Implementierung des Algorithmus. RSA erstellt von Adam zurück.

Die Expansion und das Wiederaufleben

Der Kampf um die Privatsphäre zwischen Nutzern und Regierungen wurde immer stärker. Zu diesem Zeitpunkt drängten die US-Regierung und ihre Verbündeten stärker auf die Kontrolle von Verschlüsselungssystemen. An diesem Punkt wurden Anstrengungen wie der Chip unternommen. Haarschneidemaschine. Dieser Chip war es gewohnt „Sprache und Daten sicher senden“, enthält eine von der NSA erstellte Hintertür. Auf diese Weise könnte die NSA buchstäblich jedes Telefongerät ausspionieren, das einen Chip verwendet. Clipper.

Zu diesen Bemühungen kam auch das Bestreben, die Verschlüsselung zu schwächen. A / 51 Wird in Telefonnetzen verwendet GSM. Das ganz einfache Ziel bestand darin, die Spionage zu erleichtern, da der ursprüngliche Betrieb des Systems im Moment nicht angreifbar war. Diese Situation wurde 1994 bekannt gegeben, fast zehn Jahre nachdem die Diskussion über den Standard begonnen hatte.

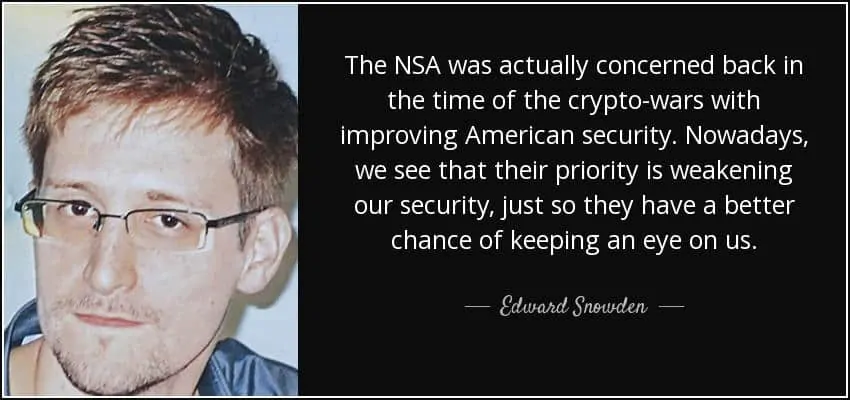

Die Ankunft des neuen Jahrtausends und Edward Snowden

Mit der Ankunft des neuen Jahrtausends wurden die Bemühungen der Regierung, den gesamten kryptografischen Raum zu kontrollieren, fortgesetzt. Eines der bekanntesten Projekte zu diesem Zeitpunkt war das Programm Bullrun von der NSA. In von Wikileaks freigegebenen Dokumenten von Edward Snowden, sprechen sie über dieses Programm und seine Ziele:

Schaffen Sie Schwachstellen in kommerziellen Verschlüsselungssystemen, IT-Systemen, Netzwerken und Endpunktkommunikationsgeräten, die von Zielen verwendet werden.

Mit dieser Vision Bullrun Er nutzte eine ganze Reihe von Tricks, um sein Ziel zu gewährleisten. Von Eingriffen in die Gestaltung kryptografischer Systeme bis hin zur Schaffung von Computersystemen, die Verschlüsselungssysteme analysieren und verletzen können. Die Ergebnisse waren überraschend. Eine seiner größten Errungenschaften war Dual_EC_DRBG, ein Zufallszahlengenerator für elliptische Kurvensysteme. Damit könnte die NSA alle Elliptic-Curve-Algorithmen verletzen. Dies alles, weil der Zufallszahlengenerator schwach ist. Ein Beispiel für die Tragweite dieser Schwachstelle war der gehackte Zugriff auf die Firmware des Playstation 3. Dies alles, weil Sony diesen „Standard“ in seiner Hardware verwendet hat.

Der Fall von Dual_EC_DRBG, verbreitete sich so weit, dass es sogar in die Hände von RSA gelangte, einem Pionierunternehmen im Bereich Cybersicherheit. Das Unternehmen war in einen großen Skandal verwickelt. Als Gegenleistung für die Nutzung erhielt RSA 10 Millionen Dollar Dual_EC_DRBG in ihren Produkten. Dies steht im Widerspruch zu dem, was genau dieses Unternehmen bieten muss: Sicherheit.

Eine weitere wichtige Errungenschaft des Programms war die Reduzierung des Sicherheitsniveaus der im Internet verwendeten SSL/TLS-Protokolle. Zum Beispiel die von Zertifizierungsunternehmen verwendete elliptische Standardkurve (secp256r1), kann durch das Bullrun-Programm gefährdet sein.

Neue Angriffe und Reaktionen

Zum jetzigen Zeitpunkt besteht kein Zweifel daran, dass die Macht der Regierungen, die Sicherheit und Privatsphäre aller anzugreifen, immens ist. Allerdings sind die Reaktionen auf diese Fälle ebenso aussagekräftig. Ein Beispiel für diese Situation ist das NSA-Programm, TEMPEST. Dies war ein altes Programm, das 1950 begann. Es diente zwei Zwecken: dem Schutz militärischer Ausrüstung und der Schaffung von Methoden des Informationsdiebstahls für diejenigen, die über keinen solchen Schutz verfügten. Im Jahr 2001 ging es in einem Artikel im Wall Street Journal um TEMPEST und seine Tragweite. Der Artikel wurde jedoch als fantasievoll aufgefasst. Doch im Jahr 2002 kam die ganze Wahrheit ans Licht, als mehrere Dokumente freigegeben wurden. Die Reaktion der Community bestand darin, Gegenmaßnahmen zu ergreifen, die zur Entschärfung der Situation beitragen, wie z SoftTEMPEST.

Auf die vielen Angriffe auf Sicherheit und Privatsphäre hat die anarchistische Krypto-Gemeinschaft reagiert. Beispiele hierfür sind die Blockchain-Technologie, fortschrittliche Zero-Knowledge-Protokolle und die Entwicklung neuer kryptografischer Systeme. Und daran wird sich auch nichts ändern, solange Bürgerrechte, Sicherheit und Privatsphäre in Gefahr sind.

Implikationen und Folgen der Kryptokriege

Die Implikationen und Folgen der Kryptokriege sind vielfältig und umstritten. Unter ihnen können jedoch folgende genannt werden:

- Es wurde verstanden, dass hochwertige kryptografische Systeme zum Schutz von Daten und Privatsphäre erforderlich sind. Es war kein militärisches und staatliches Problem mehr, es war ein allgemeines Problem, das alle betraf.

- Dies führte zur Entwicklung einer großen Vielfalt kryptografischer Technologien und Techniken zur Verbesserung der Sicherheit. Blinde Signatursysteme, Zero-Knowledge-Protokolle und asymmetrische Kryptografie wurden alle inmitten und als Reaktion auf die Kryptokriege entwickelt.

- Er machte öffentlich, dass Regierungen, ihre Institutionen und Unternehmen kryptografische Systeme auf öffentlicher Ebene nach Belieben manipulieren. „Sicherheit“ war nichts weiter als ein Trugschluss, der ihnen die volle Kontrolle überließ.

- Dies führte zur Gründung von Gemeinschaften, um den (meist illegalen) Aktivitäten der Regierung gegen die Privatsphäre entgegenzutreten. Die Geburt der Cypherpunks oder der EFF fiel in diese Jahre. Organisationen, die immer noch darum kämpfen, die Rechte auf Privatsphäre und Sicherheit unserer Daten zu wahren.

- Es wurde verstanden, dass das Internet ein gutes Instrument ist, um die Beziehungen weltweit zu stärken. Aber es war auch ein perfektes Werkzeug, um den Traum von Orwells Big Brother auszuspionieren und zu verwirklichen.

Wie viel weißt du, Kryptonaut?

Waren die Kryptokriege und die Bürgerbewegung zu ihrer Bekämpfung von entscheidender Bedeutung für den Aufbau öffentlicher Verschlüsselungssysteme und sogar von entscheidender Bedeutung für die Entstehung von Kryptowährungen?WAHR!

Die Bürgerbewegung, die mit den CryptoWars gegründet wurde, um sich den Kontrollversuchen der Regierungen zu widersetzen, markierte den Beginn eines Kampfes für die Privatsphäre unserer Daten und unseres digitalen Lebens. Die Geburt von Verschlüsselungssoftware, deren weitverbreitete Nutzung oder die Entstehung von Institutionen wie der EFF sind Teil dieser Errungenschaften. Auch ihre Auswirkungen sind so groß, dass ein Großteil des eingeschlagenen Weges zur Entwicklung von Kryptowährungen dieser Bewegung und den erzielten Siegen zu verdanken ist.

Kuriositäten der Kryptokriege

Snefru

Dies ist ein Projekt von Daniel Bernstein. Es ist von einem Werk inspiriert, das von produziert wurde Ralph Merkle für Xerox-PARC im Jahr 1989. Snefru ist eine Hash-Funktion, die 1990 geschrieben wurde, als Bernstein noch Student war New York Universität. Mit Snefru, Bernstein spielte mit Exportgesetzen. Ich wusste, dass Chiffren Einschränkungen unterliegen, Hash-Funktionen jedoch nicht. Also schrieb Bernstein ein Programm, das die Hash-Funktion von Snefru in ein leistungsstarkes kryptografisches System umwandelt. Dieses andere Programm heißt Snuffle. Damit es funktionierte, waren beide Teile nötig, sonst war es nutzlos.

Bernstein erklärte später: „Verwandelt jede gute Hash-Funktion in eine gute Verschlüsselungsfunktion.“

Kanada ist ein Paradies für Kryptographen

Trotz der strengen Maßnahmen der Vereinigten Staaten und vieler ihrer Verbündeten verfolgte Kanada einen anderen Ansatz. Ihre Krypto-Exportgesetze waren viel flexibler. Dies half vielen daran interessierten Projekten, in dieses Land zu ziehen. Dies ist der Fall OpenBSD, ein UNIX-basiertes Betriebssystem mit Schwerpunkt auf Sicherheit.

OpenBSD enthält standardmäßig viele kryptografische Systeme, die früher als militärisch eingestuft wurden. Tatsächlich behält das Projekt dieses Profil immer noch bei und ist eines der sichersten Systeme der Welt. Dank der Flexibilität der kanadischen Gesetze könnte OpenBSD überall auf der Welt exportiert werden. Dies steht im Gegensatz zum amerikanischen Gegenstück, wo eine solche Aktion nicht durchgeführt werden konnte.

Autor

Autor