Mining-Algorithmen sind die Funktionen, die das Mining von Kryptowährungen ermöglichen. Es gibt verschiedene Algorithmen, jeder mit seinen eigenen Eigenschaften, angepasst an die Kryptowährungen, die ihn verwenden.

LDie Mining-Algorithmen sind die Algorithmen, die dafür verantwortlich sind, das zu ermöglichen Kryptowährungs-Mining. Typischerweise sind diese Algorithmen kryptografische Hash-Funktionen sehr komplex und das lässt sich anpassen Bergbauschwierigkeit. Ein Prozess, der dazu dient, das Zusammensetzen der Rätsel, die von den Bergleuten gelöst werden müssen, mehr oder weniger schwierig zu machen. Der Zweck besteht darin, die Miner dazu zu bringen, komplexe Rechenaufgaben auszuführen, die es ihnen, sobald sie gelöst sind, ermöglichen, eine Belohnung für diese Arbeit zu erhalten.

In diesem Artikel stellen wir einige der am häufigsten verwendeten Mining-Algorithmen in der Welt der Kryptowährungen vor und zeigen einige ihrer Eigenschaften und Potenziale auf.

Mining-Algorithmus: Welche werden am häufigsten verwendet?

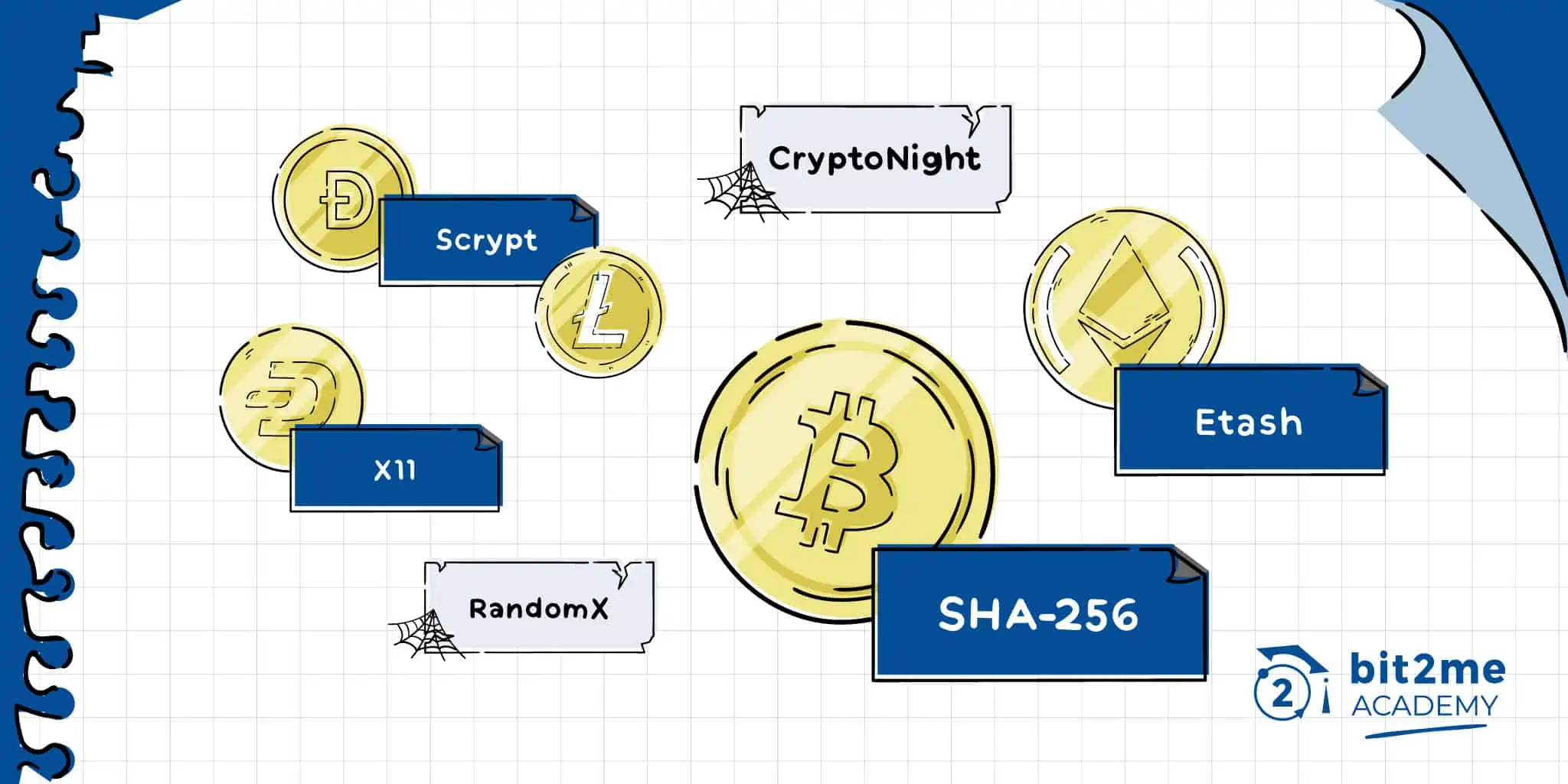

SHA-256, der Bitcoin-Algorithmus

SHA-256 ist ein kryptografischer Algorithmus, der seine Geschichte als Hashing-System für Daten begann. Im Grunde nimmt SHA-256 eine bestimmte Menge an Informationen und fasst sie in einem einzigen alphanumerischen Block mit einer Länge von 64 Zeichen zusammen, der deterministisch generiert wird. Das heißt, wenn Sie die gleichen Daten unzählige Male eingeben, erhalten Sie jedes Mal die gleiche Ausgabe.

Dies ist wichtig, um die Integrität der Daten zu schützen, da die kleinste Änderung die Ausgabe des SHA-256-Hashs vollständig verändert. Aus diesem Grund wird es im Internet häufig zum Schutz von Dokumenten und anderen wertvollen Informationen verwendet, die Sie intakt halten möchten. Es ist zu beachten, dass es sich bei SHA-256 nicht um einen Verschlüsselungsalgorithmus, sondern lediglich um einen Datenintegritätsalgorithmus handelt und die einzige Möglichkeit, dies zu überprüfen, darin besteht, dieselben Informationen einzugeben und das gleiche Ergebnis zu erzielen. Ebenso ist der umgekehrte Vorgang praktisch nicht durchführbar.

SHA-256 wurde von der US-amerikanischen National Security Agency (NSA) entwickelt und 2001 vom National Institute of Standards and Technology (NIST) als Datenintegritätsstandard veröffentlicht. Das System kann mittels CPU, GPU, FPGAs und ASIC generiert werden. Daher kann Bitcoin-Mining, das SHA-256 verwendet, problemlos auf all diesen Medien durchgeführt werden. Natürlich ist die Leistung in jedem Fall unterschiedlich, die niedrigste ist die, die wir in den CPUs erreichen können, über FPGAs, GPUs und schließlich die ASICs, die derzeit das SHA-256-Mining dominieren.

Zu den Kryptowährungsprojekten, die SHA-256 als Mining-Algorithmus verwenden, gehören Bitcoin, Bitcoin Cash, Bitcoin SV, Namecoin (mit Merged Mining), RSK (Merged Mining) und Stacks (Merged Mining). Es gibt viele andere Projekte, die SHA-256 verwenden, aber die meisten davon sind Projekte ohne jegliche Innovation und daher von geringem Wert innerhalb der Community.

Ethash, „der Ethereum-Algorithmus“

Ethash war der Proof-of-Work-Mining-Algorithmus von Ethereum. Der Arbeitsnachweis für Ethereum wurde mit The Merge vollständig deaktiviert, und jetzt wird Ethereum stattdessen durch den Nachweis des Einsatzes gesichert.

Hierbei handelte es sich um die für Ethereum entwickelte Hash-Funktion. Eines ihrer Hauptmerkmale war der hohe Speicherbedarf aufgrund der Verwendung eines erweiterten DAG für das Mining. Im Prinzip wurde Ethash entwickelt, um ASIC-Mining zu verhindern. Allerdings waren die Speicherkosten so hoch, dass Ethash-Mining immer noch mit GPUs möglich war, wo sie von der großen Menge an Speicher profitieren, die sie haben, was es einfacher machte, die DAG für das Mining zu erstellen.

Ethash war auf eine Funktion namens Keccak oder SHA-3 angewiesen und verwendete zusätzlich Versionen der Dagger-Hashimoto-Hashes. Daher wurde der Algorithmus zunächst als Dagger-Hashimoto bekannt und später in Ethash umbenannt.

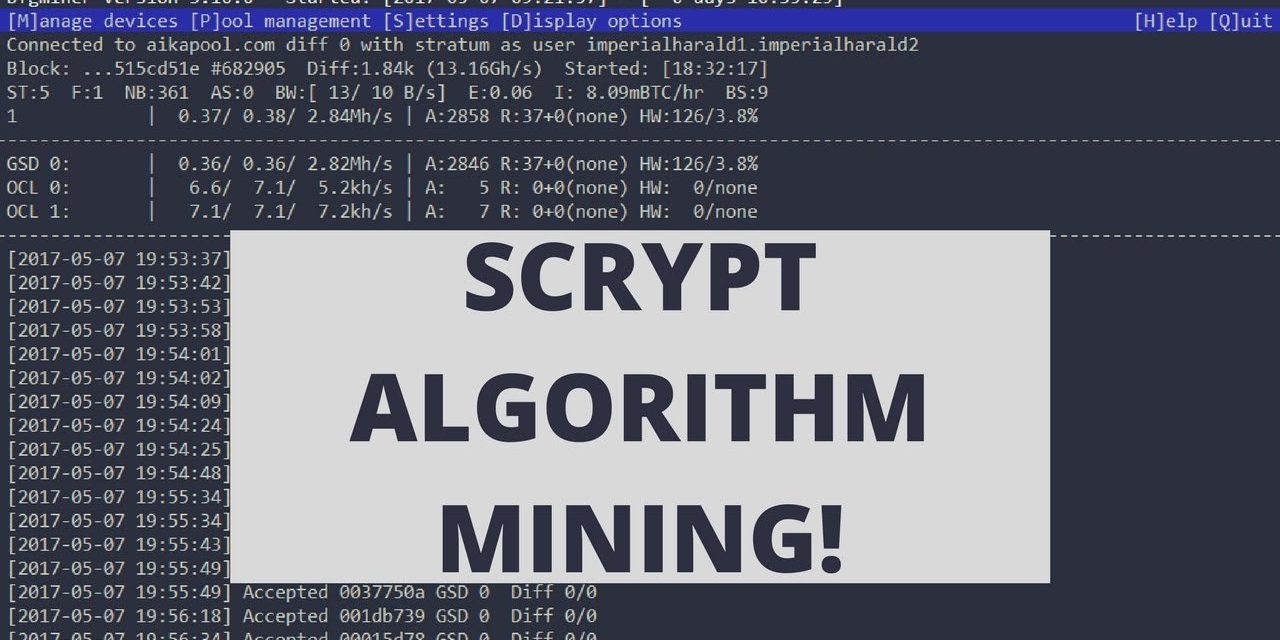

Scrypt, die umfassendste kryptografische Funktion

Scrypt ist eine Hash-/Verschlüsselungsfunktion, die vom bekannten FreeBSD-Entwickler Colin Percival entwickelt wurde. Die Funktion war als Teil eines von ihm entwickelten kommerziellen Produkts namens „ Tarsnap, dessen Zweck darin besteht, Remote-Datensicherungen für Benutzer und Unternehmen zu erstellen. Tarsnap ist ein Produkt, das für seine extrem hohe Sicherheit und Geschwindigkeit bekannt ist, wobei Scrypt eine grundlegende Rolle spielt.

Scrypt ist eine äußerst optimierte Hash-Funktion, die darauf ausgelegt ist, große Datenmengen zu verarbeiten, kryptografische Integritätsgarantien zu bieten und bei Bedarf auch die Datenwiederherstellung zu erleichtern. Seine Fähigkeit, eine sichere Ver- und Entschlüsselung durchzuführen, bietet zusätzliche Funktionalität, die andere Hash-Funktionen nicht bieten, weshalb Scrypt dank seiner Lizenz nicht nur als eine der vollständigsten und sichersten Funktionen überhaupt gilt, sondern auch als freie Softwareimplementierung. BSD 2. Scrypt ist ein Algorithmus, der mithilfe von Implementierungen für CPUs, GPUs, FPGAs und ASICs abgebaut werden kann, wobei letzterer am leistungsstärksten ist.

Zu den wichtigsten Kryptowährungen, die Scrypt als Mining-Funktion nutzen, gehören Litecoin und Dogecoin.

X11, der Dash-Algorithmus

Der X11-Mining-Algorithmus ist eigentlich kein Hash-Algorithmus, sondern die Vereinigung von 11 davon, die nacheinander angewendet werden, sodass am Ende der endgültige Hash erhalten wird. Die Idee hinter seiner Erstellung besteht darin, die vollständige Sicherheit der resultierenden Hashes zu gewährleisten und eine gewisse Komplexität hinzuzufügen, die die Erstellung von ASICs verhindert, die das Mining zentralisieren.

Es ist erwähnenswert, dass die erste Idee von vielen Kryptografiespezialisten für völligen Unsinn gehalten wird. Dies liegt daran, dass viele in X11 verwendete Algorithmen nicht einmal über eine formale Überprüfung ihrer Funktionsweise verfügen. Dies untergräbt die Sicherheit des Systems, indem man sich für ein „Sicherheit durch Unklarheit“-Schema entscheidet, wobei diese Unklarheit das Fehlen eines konkreten kryptografischen Beweises ist, der gewährleistet, dass diese Funktionen wirklich sicher sind.

Während die zweite Idee, ASIC-Resistenz anzubieten, wahr war, dauerte es nicht lange, bis die ASIC-Entwickler diese Herausforderung meisterten und damit begannen, ASICs für den X11 anzubieten. Als Reaktion darauf begannen Entwickler mit der Entwicklung von Variationen des X11-Algorithmus, die das ASIC-Mining verhinderten, bis ein zukünftiges Firmware-Update die Maschinen wieder betriebsbereit machte. Aus diesen unproduktiven Bemühungen entstanden Derivate wie X13 (mit 13 verschiedenen Hash-Funktionen), X15 und sogar X17.

Der X11-Algorithmus wurde von Evan Duffield, dem Erfinder von Dash, entwickelt und ist die erste Kryptowährung, die X11 verwendet, und die einzige Währung mit irgendeinem Wert, die ihn verwendet.

Equihash, ein Algorithmus, der auf einem komplexen mathematischen Problem basiert

Equihash wurde dank der Arbeit von Alex Biryukov und Dmitry Khovratovich entwickelt, die einen Hashing-Algorithmus entwickeln wollten, der dem ASIC-Mining Widerstand leisten würde. Um dies zu erreichen, verwendeten Biryukov und Khovratovich ein seltsames mathematisches Problem, auf dem sie ihre Hash-Funktion entwarfen: Das „Geburtstagsproblem“ und die Ergebnisse ihrer Arbeit wurden 2016 an der Universität Luxemburg vorgestellt. Dieses Projekt wurde von einer Gruppe namens CryptoLUX geleitet, der sie angehörten Netzwerk- und verteilte Systemsicherheitssymposium 2016 in San Diego.

Das „Geburtstagsproblem“ sagt uns Folgendes:

Von einer Gruppe von 23 Personen besteht eine Wahrscheinlichkeit von 50,7 %, dass mindestens zwei von ihnen am selben Tag Geburtstag haben. Bei 57 oder mehr Personen liegt die Wahrscheinlichkeit bei über 99,666 %. Streng genommen ist dies kein Paradoxon, da es sich nicht um einen logischen Widerspruch handelt.

Es handelt sich jedoch um eine mathematische Wahrheit, die der allgemeinen Intuition widerspricht. Viele Leute denken, dass die Wahrscheinlichkeit viel geringer ist und dass viel mehr Menschen nötig sind, um die Wahrscheinlichkeit von 50,666 % zu erreichen. Wenn ein Raum 367 Personen hätte, wissen wir aufgrund des Taubenschlagprinzips, dass mindestens zwei Personen am selben Tag Geburtstag haben würden, da ein normales Jahr 365 Tage und ein Schaltjahr 366 Tage hat.

Auf dieser Grundlage führt die Equihash-Funktion dazu, dass Computer speicherintensive Vorgänge ausführen, die paralleles Rechnen erschweren. Dies liegt daran, dass es extrem teuer ist, ASICs mit großen Mengen an Hochgeschwindigkeitsspeicher mit hoher Bandbreite zu erstellen.

Daher ist Equihash einer der problematischsten ASIC-resistenten Algorithmen. Tatsächlich stellt dieser Algorithmus auch heute noch eine Herausforderung für ASICs dar (die es schließlich geschafft haben, den Widerstand zu überwinden), da sie nicht in der Lage sind, ein hohes Maß an Lösungen für das Problem zu erreichen, was diese Geräte ziemlich energieineffizient macht, wenn auch viel schneller als sie CPU-, FPGA- und GPU-Gegenstücke.

Die von diesem Algorithmus verwendete Hauptwährung ist Zcash, wird aber auch von Bitcoin Gold und Komodo verwendet.

Cryptonight, der erste Algorithmus für anonyme Währungen

CryptoNight ist aus einem in der Community wohlbekannten Grund ein einzigartiger Algorithmus: Er soll die Konstruktion anonymer Münzen erleichtern. Tatsächlich ist die Person (oder Personengruppe), die den Algorithmus entwickelt hat, ein völliges Rätsel, auf der gleichen Ebene wie Satoshi Nakamoto. Verschiedene Benutzer behaupten, dass der Schöpfer von CryptoNote (dem Basiskonsensalgorithmus für CryptoNight) Satoshi Nakamoto selbst ist, der unter einem neuen Pseudonym agiert: Nikolaus von Saberhagen. Um noch mehr Mystik hinzuzufügen, wurde am 12 CryptoNote vorgestellt, ein Rätsel, das bis heute niemand lösen konnte.

Auf jeden Fall wurde CryptoNight als Hash-Funktion für CryptoNote entwickelt und der erste Coin, der diese implementierte, war Bytecoin. Der Algorithmus ist von Anfang bis Ende so konzipiert, dass er ein sehr hohes Maß an Privatsphäre, Anonymität und Widerstandsfähigkeit gegenüber ASICs und GPUs bietet. Um ein hohes Maß an Sicherheit und Anonymität zu gewährleisten, ist eines seiner Hauptmerkmale außerdem seine hohe Widerstandsfähigkeit gegenüber ASIC- und GPU-Mining, was die Entwicklung für diese Geräte äußerst schwierig macht.

Mit der Aufgabe von Bytecoin übernahm jedoch Monero, die zweite Währung, die die Funktion für ihr Mining implementierte, dank einer größeren und spezialisierteren Entwicklungsgruppe sowie einer aktiveren Community die Zügel der Entwicklung. So wurde Monero zum Hauptentwickler von CryptoNight und aktualisierte es ständig, um zu verhindern, dass ASICs Schaden anrichten. Trotz der Bemühungen verlor CryptoNight den Kampf und als die Monero-Entwickler diesen Punkt verstanden, gaben sie bekannt, dass sie an einem Nachfolger arbeiteten, und erklärten die baldige Aufgabe von CryptoNight.

Derzeit ist CryptoNight ein wenig genutzter und aufgegebener Algorithmus. Tatsächlich werden die meisten Projekte, die es verwenden, aufgegeben.

RandomX, die Weiterentwicklung von CryptoNight

Als die Monero-Community sah, dass sie den Kampf bei CryptoNight verloren hatte, erkannte sie die Notwendigkeit, einen neuen Algorithmus von Grund auf zu entwickeln. Auf diese Weise könnte eine neue Front für Datenschutzwährungen eröffnet werden.

Das Ergebnis all dieser Bemühungen ist RandomX. Dabei handelt es sich um einen Algorithmus für Privacy Coins, der so komplex ist, dass er theoretisch nicht auf einem ASIC implementiert werden kann. Tatsächlich ist die effiziente Implementierung für GPUs und FPGAs äußerst komplex.

RandomX verdankt seinen Betrieb einer Implementierung, die auf einer virtuellen Maschine zur rechnerischen Selbstbeobachtung basiert. Grundsätzlich erstellt RandomX eine virtuelle Maschine mit bestimmten kryptografischen Eigenschaften, die zufällig generiert werden. Die kryptografische Funktion für das Monero-Mining wird auf dieser virtuellen Maschine gestartet. All dies macht RandomX anspruchsvoll. Es benötigt RAM-Speicherkapazität, CPU-Anweisungen und deren Cache sowie die für seinen Betrieb notwendige kryptografische Berechnung, die auf AES-256 basiert, und nutzt außerdem die Funktionen Blake2b und Argon2d.

Die Implementierung war so erfolgreich, dass es fast drei Jahre nach der Erstellung des Algorithmus immer noch keine effiziente Implementierung für GPUs und FPGAs gibt. Und tatsächlich bleibt die ASCI-Implementierung theoretisch unmöglich. All dies macht den Einsatz dieser Tools letztendlich unmöglich und führt dazu, dass jeder mit der CPU schürft, das Ziel von RandomX.

CuckooCycle, Cuckaroo und Beam, Mining für GPUs und private Münzen

CuckooCycle ist ein PoW-Mining-Algorithmus, der vom Aeternity-Projekt verwendet wird. Der Algorithmus ist für den Einsatz auf GPUs gedacht, wo er effizient und resistent gegen ASIC-Mining ist. CuckooCycle ist speicherintensiv und erfordert mindestens 4 GB RAM auf der GPU, um den Mining-Prozess zu starten. Derzeit gibt es keinen ASIC, der diesen Algorithmus verwendet, und die einzige relevante Währung, die ihn verwendet, ist dieser Aeternity.

Cuckaroo seinerseits ist ein Mining-Algorithmus, der von Privacy Coins wie verwendet wird Grinsen y MimbleWimble. Der Algorithmus soll auf GPUs verwendet werden und dem Mining auf ASICs standhalten. Allerdings wurde der Algorithmus mehrfach aktualisiert, da viele seiner alten Iterationen nicht mehr als ASIC-resistent gelten. Dies hat zur Entstehung von Varianten wie Cuckarood29, Cuckatoo31 oder Cuckatoo32 geführt, die dieses Problem lösen wollen.

Schließlich ist Beam der Mining-Algorithmus, der von der Datenschutz-Kryptowährung verwendet wird Strahl. Dieser Algorithmus ist eine Ableitung von Equihash und für die Verwendung auf GPUs konzipiert. Beim Beam-Mining zeigen Nvidia-Karten die besten Ergebnisse, wobei der Unterschied zu AMD-GPUs minimal ist und die Energieeffizienz bei letzteren deutlich höher ist.

Autor

Autor