Zero Knowledge Protocol oder sein Akronym: ZKPist ein fortschrittliches Kryptografieprotokoll, das zur Erstellung hochsicherer und anonymer verteilter Systeme verwendet wird. ZKP-Protokolle ermöglichen den Austausch und die Überprüfung von Informationen, ohne dass unnötige Daten preisgegeben werden, wodurch ein sehr hohes Maß an Sicherheit gewährleistet wird.

Sicherheit, Privatsphäre und Anonymität sind Ziele, die Cypherpunks wurden seit Beginn der Bewegung in den 80er Jahren verfolgt. Eine Reihe von Zielen, die aufgrund der Komplexität der Systeme, die all diese Fähigkeiten bereitstellen können, nicht einfach zu erreichen sind.

Die gemeinsame und häufig gemeinschaftliche Entwicklung dieser Tools hat es uns jedoch ermöglicht, eine Technologie zu schaffen, die alle diese Eigenschaften bietet. Und das Beste daran ist, dass Sie nie auf Flexibilität und Benutzerfreundlichkeit verzichten müssen. Wir sprechen über die Zero Knowledge Protocols oder Proofs (Zero Knowledge Protocol) oder ZKP, für das englische Akronym.

Dank der Existenz dieses Protokolls können wir uns derzeit über sehr sichere und anonyme verteilte Systeme freuen.

Die Zero Knowledge Protocol-Methode

Als Authentifizierungsmethode dient ein ZKP-Test Es ist nicht notwendig, Geheimnisse preiszugeben, um das Ziel zu erreichen, nachzuweisen, dass man über bestimmte geheime Informationen verfügt. Dies ist wichtig, denn wenn Geheimnisse nicht weitergegeben werden, können sie nicht gestohlen werden. Zweifellos eine interessante Funktion, die es uns ermöglicht, sehr sichere Kommunikationskanäle zu schaffen.

El Ziel dieser Art von Protokollen ist beweisen, dass jemandem ein oder mehrere Geheimnisse bekannt sind, ohne dieses Geheimnis tatsächlich preiszugeben. der Begriff selbst „Null Wissen“ Es liegt daran, dass keine Informationen preisgegeben werden. An diesem Prozess sind zwei Parteien beteiligt; Er "Umkleidekabine" des Arguments und der „Checker“ davon.

Die Grundidee hinter diesem Protokoll ist beweisen Sie zweifelsfrei, dass der „Tester“ das Geheimnis kennt, ohne es preiszugeben, eine Aufgabe, die dem „Verifizierer“ überlassen bleibt. Das Beste daran ist, dass es zur Überprüfung dieser Informationen nicht erforderlich ist, einen Dritten zu konsultieren. Nehmen Sie einfach die Informationen vom „Tester“ und wenden Sie das Protokoll an. Auf diese Weise kann der „Verifizierer“ jederzeit wissen, ob die Informationen wahr sind.

Kurz gesagt:

Ein wissensfreier Beweis ist eine kryptografische Methode, mit der eine Partei der anderen die Richtigkeit von Informationen nachweisen kann, ohne sensible Daten über diese Informationen preiszugeben.

Die Entwicklung dieser kryptografischen Technologie war für viele Kryptografen und Mitarbeiter mit harter Arbeit verbunden. Aber das erzielte Ergebnis hat es uns heute ermöglicht, sehr sichere Systeme zu modellieren und zu schaffen, die vorher undenkbar waren.

Eine kleine Geschichte vor ZKP

Die Entstehung des ZKP war kein Zufall, sondern ist die Zusammenführung verschiedener Arbeiten aus über 50 Jahren Forschung.

Die Ankunft der asymmetrischen Kryptographie

Die Entwicklung der Kryptographie war schon immer mit der Tatsache verbunden Gewährleisten Sie die Sicherheit und Vertraulichkeit von Informationen. All dies, damit unbefugte oder unehrliche Dritte Zugriff darauf haben. Dies gelingt kryptografischen Systemen im Prinzip mit relativ einfachen Mitteln. Aber Mit dem Aufkommen von Computern hat sich die Geschichte radikal verändert.

Dank Computern haben wir das Potenzial erreicht, Verschlüsselungssysteme mithilfe sehr komplexer Mathematik zu erstellen, was sich wiederum in Folgendes niederschlägt Bürgermeister Sicherheit. All dieser technologische Fortschritt führte zu einer Weiterentwicklung der kryptografischen Technologie. Der größte qualitative Sprung war jedoch das Erscheinen des asymmetrische Kryptographie.

Aufgrund seines hohen Sicherheitsniveaus wurde dieses Tool schnell zum weltweiten kryptografischen Standard. Der Grund? Der Entwurf asymmetrischer kryptografischer Systeme eröffnete völlig neue Möglichkeiten. Der erste Vorschlag in diesem Sinne wurde von Forschern vorgelegt Whitfield Diffie y Martin Hellmann. Sie waren es, die 1976 den Algorithmus von entwarfen Diffie-Hellman Derzeit ist er für die Sicherheit vieler Computersysteme, einschließlich des Internets, verantwortlich.

Erstellung von Blindsignaturen

Die Entwicklung der Kryptographie führt uns zu einem der bekanntesten asymmetrischen Kryptographiesysteme; Die Blinde Unterschriften. Dies wurde von entworfen David Chaum, im Jahr 1982. Mit diesem System hat Chaum hat die Art und Weise, wie Dokumente, Dateien und Nachrichten digital signiert werden können, radikal verändert. Und das alles, ohne dass Informationen an die am Unterschriftenaustausch beteiligten Parteien weitergegeben werden müssen. Dies ermöglichte es uns, den Datenschutz zu verbessern und schwerwiegende Sicherheitsprobleme einiger bis dahin existierender Systeme zu lösen.

Birne StrohgedecktAls engagierter Forscher verbesserte er die Technologie bis hin zur Schaffung des Bekannten Gruppieren Sie Blindsignaturen. Mit dieser Verbesserung war es nun möglich, die Nachricht einer Gruppe von Personen zu signieren und zu überprüfen, ob die Nachricht von dieser Gruppe stammte, ohne jedoch zu wissen, wer sie tatsächlich unterzeichnet hatte. Mit diesen Fortschritten Chaum war einer der Pioniere in der Erforschung von Zero-Knowledge-Protokollen. Und das alles, bevor der Begriff überhaupt existierte. Daher legte den Grundstein für einen außergewöhnlichen Fortschritt in der kryptografischen Technologie.

Mindestoffenlegung von Wissenstests

David Chaum legte den Grundstein für diese Technologie, nicht nur akademisch, sondern auch in der Praxis. Der Begriff wurde jedoch erst 1985 verwendet, als er zum ersten Mal auftauchte. In diesem Jahr kam er ans Licht «Die Komplexität des Wissens interaktiver Testsysteme». Dies war ein Artikel erstellt von Schafi Goldwasser und seine Co-Autoren Silvio Micali y Charles Rackoff. In diesem Artikel wurde der Begriff zum ersten Mal verwendet. „Null-Wissens-Beweis.“

Später im Jahr 1987 kam David Chaum zusammen mit Gilles Brassard y Claude Crepeau, sie veröffentlichten das Werk «Tests zur minimalen Offenlegung von Wissen». Mit dieser neuen Arbeit wurde die bisherige Grundlage eines Zero-Knowledge-Protokolls definiert:

«Ein Zero-Knowledge-Protokoll ermöglicht eine «Tester» einen überzeugen «Prüfer» dass ersterer über nachweisbare geheime Informationen verfügt. Alles davon ohne es zu erlauben dass Der Prüfer weiß etwas über diese Informationen. Geheime Informationen können statistisch oder deterministisch überprüfbar sein. Und nur einer von ihnen, der Verifizierer oder der Tester, muss über begrenzte Ressourcen verfügen.

Zero Knowledge Protocol und Ali Babas Höhle

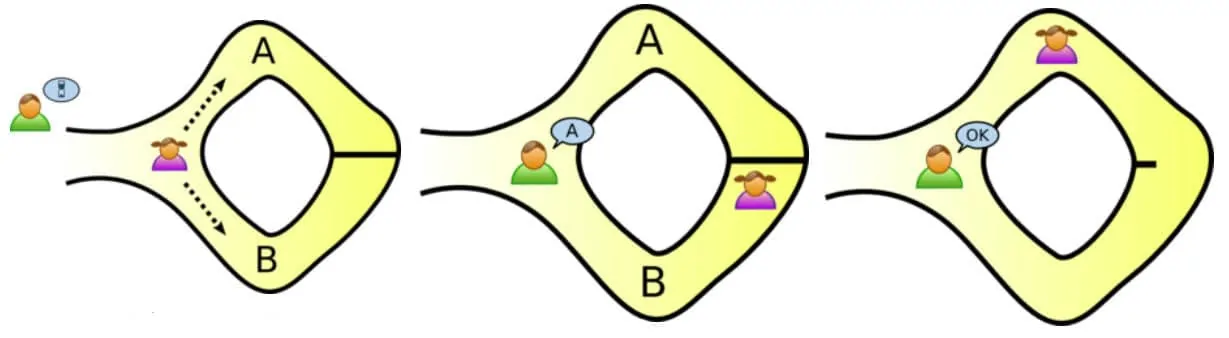

1992 wurde es veröffentlicht; Wie erklären Sie Ihren Kindern Zero Knowledge Protocols?. Dieser einfache Artikel wurde geschrieben von Louis Guillou, Jean-Jacques Quisquater y Thomas Bersongelang es, die Funktionsweise dieses Protokolls auf völlig einfache Weise zu erklären. Dafür entwickelten sie ein einfaches Beispiel namens «Ali Babas Höhle«.

Das Beispiel der Höhle von Ali Baba

Maria quiere zeige ihm a Roberto Wer kennt das Zauberwort, das die Tür zur Höhle öffnet? Ali Baba, aber er will das Geheimnis nicht preisgeben. Dazu gehen Roberto und María in die Höhle. María verpflichtet sich, Weg A oder Weg B zu gehen.

Beide Wege kommunizieren nur durch die magische Tür. Unter diesem Punkt erwartet Roberto, dass María sich für A oder B entscheidet, während er am Eingang der Höhle auf sie wartet.

- An einem bestimmten Punkt bittet Roberto María, über A oder B auszusteigen.

- Wenn Mary die magischen Worte nicht kannte, könnte sie die magische Tür nicht öffnen. Das bedeutet, dass er den von Roberto gewählten Weg nicht beschreiten kann.

- Dadurch verringert sich die Wahrscheinlichkeit, dass er beim ersten Versuch den richtigen Weg gewählt hat, der später von Roberto gewählt wurde, auf 50 %.

- Die mehrmalige Wiederholung dieses Schemas dient dann dazu, festzustellen, dass María die magischen Worte zum Öffnen der Tür wirklich kennt, sie sie jedoch zu keinem Zeitpunkt zu Roberto gesagt hat.

Merkmale einer Zero Knowledge Protocol-Methode

Ein Protokoll wird Zero Knowledge Proof (ZKP) genannt, wenn es diese drei Anforderungen erfüllt:

- Integrität und Vollständigkeit. Es wird davon ausgegangen, dass die beiden beteiligten Parteien (der Tester und der Prüfer) ehrlich sind und das Protokoll befolgen. Das heißt, wenn ein Prüfer eine Aussage macht, wird der Prüfer dadurch effektiv überzeugt.

- Solidität und Robustheit. Das Protokoll muss davon ausgehen, dass es wenig oder keine Ehrlichkeit gibt. Um also zu beweisen, dass der Prüfer tatsächlich ein Geheimnis hat, muss der Prüfer überzeugt werden. All dies minimiert die Chancen, den Prüfer erfolgreich zu täuschen.

- Null Wissen. Das heißt, wenn die Aussage wahr ist, kann kein betrügerischer Prüfer mehr als diese Tatsache wissen.

Die Einhaltung dieser drei Anforderungen ist für ein Protokoll von wesentlicher Bedeutung «null Wissen«. Ist dies nicht möglich, kann das Protokoll nicht so aufgerufen werden, da es keine Anonymität gewährleistet.

Abgesehen davon, Das Protokoll muss eine sichere Zufälligkeitsquelle gewährleisten. Die Begründung ist gegeben, weil die Eine weitere notwendige Voraussetzung ist die Erzeugung von Zufallszahlen für die ordnungsgemäße Funktion.

Anwendungsfälle der ZKP-Technologie

Dank der enormen Fähigkeit zur Anonymität, Privatsphäre und Sicherheit dieser Art von Protokollen deuten ihre Hauptanwendungsfälle auf ein sicheres Kommunikationssystem hin. Beispielsweise nutzen das Militär und Spionageorganisationen diese Art von Technologie zur Sicherung der Kommunikation. Dies soll den Einsatz sehr sicherer Kommunikationssysteme vor Ort ermöglichen. Sie werden auch häufig in Authentifizierungssystemen verwendet, sogar über das Internet.

Die Technologie findet auch in sicheren Abstimmungssystemen breite Anwendungsmöglichkeiten. Mit der ZKP ist es dem Wähler möglich, seine Stimme abzugeben, nachzuweisen, dass er gewählt hat, aber auf keinen Fall kann jemand wissen, für welche Option er gestimmt hat. Auf diese Weise kann die ZKP dazu beitragen, dass Wahlsysteme das Wahlgeheimnis wahren und diesen Systemen Transparenz verleihen.

Ein weiterer heute weit verbreiteter Anwendungsfall findet sich bei Kryptowährungen, beispielsweise bei Zcash y Monero. Beide Kryptowährungen implementieren die Verwendung des Zero Knowledge Protocol. Wie erwartet besteht der Zweck darin, die Privatsphäre und Anonymität seiner Benutzer zu gewährleisten.

Im Fall von Zcash, seinem Testsystem zk-SNARKs Es basiert auf der Funktionsweise von ZKP. Davon gibt es eine Weiterentwicklung unter dem Namen zk-STARK Was präsentieren sie? bessere Eigenschaften in Bezug auf Sicherheit und Leistung, insbesondere Widerstand gegen Quantencomputing. Monero seinerseits und seine Bulletproof Sie sind auch eine Adaption von ZKP und Vertrauliche Transaktionen, was ihm auch ein hohes Maß an Sicherheit verleiht.

Vor- und Nachteile von ZKP-Systemen

Vorteil

- Ein System mit implementiertem ZKP bietet ein hohes Maß an Sicherheit, Datenschutzerklärung y Anonymität, da es nicht der Offenbarung eines Geheimnisses bedarf.

- La Logik des Restaurants System es einfach und erfordert für seine Anwendbarkeit nicht die Schaffung neuer kryptografischer Systeme.

Nachteile

- Ein System mit ZKP-Implementierung ist begrenzt zu benutzen valores numerisch.

- Ergebnis rechnerisch Costoso im Vergleich zu anderen Verschlüsselungssystemen.

- Nein lösen Das Problem von Transmisión sicher von Informationen. Es liegt daran, dass es so ist verletzlich Front ein dritte Dies kann die Übertragung abfangen, die Nachricht verändern oder zerstören.

- Die Implementierung und algorithmische Überprüfung dieser Systeme ist komplexDarüber hinaus ist es ein Gebiet, das von sehr wenigen Menschen auf der ganzen Welt dominiert wird. Das Hauptproblem dabei ist die mangelnde Fähigkeit, das System zu verbessern und zu debuggen.

hier drücken um Ihr Benutzerkonto auf Spanisch KOSTENLOS und sicher zu eröffnen und ein Geschenk im Wert von 5 € zu erhalten.

Autor

Autor