Der Erebus-Angriff ist eine Art Angriff, der das Netzwerk von Kryptowährungen wie Bitcoin und Derivaten beeinträchtigen und seinen Betrieb verändern oder sogar seinen normalen Betrieb unmöglich machen kann.

UNicht einer der am wenigsten bekannten Angriffe auf der Welt criptomonedas ist das kürzlich Bekannte Erebus-Angriff. Dies ist eine Art Angriff Distributed Denial of Service oder DDoS, das die Kontrolle über ein gesamtes Kryptowährungsnetzwerk übernehmen kann, bis es unbrauchbar wird. Sicherlich eine ernsthafte Bedrohung für das Funktionieren von Kryptowährungen, die die Bemühungen um eine dezentrale Welt zum Scheitern bringen kann. Glücklicherweise sind sich die Entwickler von Kryptowährungen nicht nur des Angriffs bewusst, sondern haben auch Gegenmaßnahmen ergriffen, um ein solches Ergebnis zu verhindern.

Aber wie ist es möglich, dass der Erebus-Angriff ein Kryptowährungsnetzwerk lahmlegen könnte? Welche Maßnahmen wurden ergriffen, um dieses Problem zu vermeiden? Das und mehr erklären wir Ihnen in diesem neuen Artikel der Bit2Me Academy.

Erebus-Angriff, ein gefährlicher Feind für Kryptowährungsnetzwerke

Bei dem bekannten Erebus-Angriff handelt es sich eigentlich um einen DDoS-Angriff (Distributed Denial of Service), d. Auf diese Weise ist es für einen Benutzer (oder einen Großteil davon) unmöglich, Kryptowährungstransaktionen im angegriffenen Netzwerk durchzuführen.

Um dies zu erreichen, funktioniert der Erebus-Angriff in zwei Phasen:

- Erstens wird ein Angriffs- und Kontrollpunkt mithilfe bösartiger Knoten geschaffen, die darauf abzielen, die Verbindungen der übrigen Knoten im Netzwerk zu manipulieren und das Netzwerk zu spalten.

- Zweitens manipuliert es die im Netzwerk übertragenen Informationen, um zu verhindern, dass sie ihr Ziel erreichen und sogar von Angreifern nach Bedarf manipuliert werden.

Diese Art von Angriffen stellt ein ernstes Risiko für die Sicherheit von Kryptowährungsnetzwerken und -benutzern dar. Die Arbeit, die zur Entdeckung dieser Angriffsform führte, wurde von den Forschern Muoi Tran, Inho Choi, Gi Jun Moon, Anh V.Vu und Min Suk Kang durchgeführt, die im Juli 2019 die Theorie und einen funktionalen Proof of Concept entwickelten. in deiner Arbeit „Ein heimlicher Partitionierungsangriff auf das Bitcoin-Peer-to-Peer-Netzwerk“.

Von diesem Moment an begannen die Entwickler von Kryptowährungen, Maßnahmen zu ergreifen, um diese Art von Angriffen zu verhindern. Und wie es nicht anders sein könnte, waren die Bitcoin-Entwickler die ersten, die Maßnahmen ergriffen haben, um solche Angriffe auf das Netzwerk zu verhindern. Bitcoin.

Wie funktioniert der Erebus-Angriff?

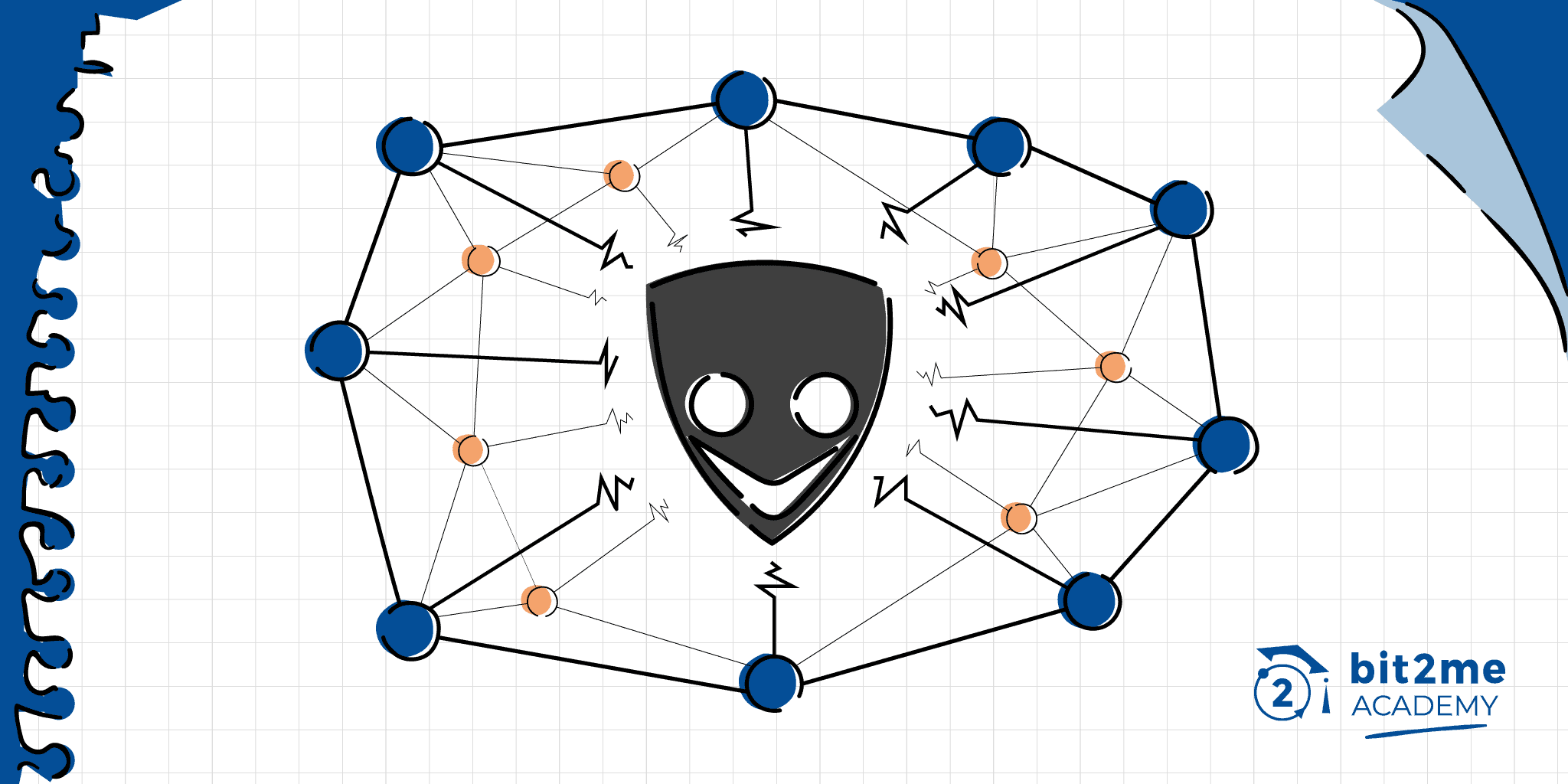

Um nun zu verstehen, wie der Erebus-Angriff funktioniert, muss man zunächst verstehen, wie ein Kryptowährungsnetzwerk funktioniert. In diesem Sinne ist es gut zu bedenken, dass ein Kryptowährungsnetzwerk nichts anderes ist als ein Schwarm von Computern, auf denen Software ausgeführt wird, die es ihnen ermöglicht, miteinander zu kommunizieren. Diese Computer senden und empfangen Informationen über das Internet unter Verwendung einer gemeinsamen Sprache oder eines gemeinsamen Protokolls, wodurch sie zusammenarbeiten können. Beispielsweise kann ein Computer mit Bitcoin-Software, der sich in Spanien befindet, Informationen an andere Computer irgendwo anders auf der Welt senden und empfangen, und das alles ohne Zwischenhändler und auf dezentralisierte Weise. Es ist das, was wir a nennen Peer-to-Peer- oder P2P-Netzwerk.

Obwohl das Bitcoin-Netzwerk und andere Kryptowährungen stark dezentral organisiert sind, ist das Internet, die Kommunikationsbrücke zwischen den Knoten dieser Netzwerke, eine andere Geschichte. Das Internet ist ein Netzwerk aus Millionen von Computern, das jedoch nicht vollständig dezentralisiert ist. In Wirklichkeit gibt es Punkte, die so wichtig sind, dass ihre Manipulation dazu führen würde, dass Millionen Menschen keinen Internetanschluss mehr haben. Darüber hinaus kann Ihr Internetprovider auch Ihre Verbindung manipulieren und Ihnen beispielsweise den Zugriff auf eine bestimmte Website oder einen bestimmten Dienst verweigern.

Beispielsweise zensieren in Spanien derzeit der größte Telekommunikationsbetreiber Movistar und die spanische Regierung selbst ständig den Zugang zu Websites, ähnlich wie es in China oder in zahlreichen Ländern geschieht, in denen Regierungen Informationen manipulieren oder den freien Zugang dazu blockieren wollen .

An diesem Punkt ist klar, dass das Internet eine Schwachstelle im Funktionieren eines Kryptowährungsnetzwerks darstellt. Vor allem, wenn es jemanden gibt, der diese Verbindungen auf einer niedrigen Ebene manipulieren kann, was dazu führt, dass das Kryptowährungsnetzwerk nicht richtig funktioniert.

Nun, genau das bewirkt der Erebus-Angriff. Es nutzt die Fähigkeit des Kryptowährungsprotokolls wie Bitcoin, die verschiedenen Knoten des Netzwerks zu verbinden, und führt Folgendes durch: Man-in-the-Middle-Angriff (MITM) um die Verbindungen dieser verbundenen Knoten zu manipulieren. Ein Man-in-the-Middle-Angriff (MITM) liegt vor, wenn es jemandem gelingt, eine Verbindung zwischen zwei Maschinen abzufangen, um alle von diesen beiden Maschinen während der Verbindung geteilten Informationen abzuhören und sogar zu manipulieren. Somit ist im Grunde jeder, der einen MITM durchführt, ein Spion. Eines, das in der Lage ist, alle Informationen zu sehen, die wir mit den anderen teilen.

Um den Erebus-Angriff durchzuführen, müssen zwei Schwachstellen ausgenutzt werden:

- Die Aufteilung von Internetnetzwerken, die vom AS (Autonomes System oder Autonomes System) kontrolliert werden. Diese ermöglichen es den Unternehmen oder Regierungen, die sie kontrollieren, den Verkehr ihrer Netzwerke und Subnetzwerke nach Wunsch zu manipulieren.

- Eine Schwäche bei der Auswahl und Variabilität der Verbindungen von Knoten mit anderen Knoten im Netzwerk. Dadurch kann derjenige, der ein AS kontrolliert, die Verbindungen der Knoten so manipulieren, dass diese sich mit manipulierten Knoten im Wirkungsbereich des böswilligen AS verbinden.

Umfang und Gefahren des Angriffs

Aufgrund dieser beiden Schwächen ist der Erebus-Angriff in der Lage, die Verbindungen der Opferknoten zu manipulieren und sie nach Wunsch umzuleiten. Dadurch wären beispielsweise folgende Szenarien möglich:

- Beeinflussen Sie die Konsensregeln für Kryptowährungen. Dies ist für den Angreifer möglich, da er durch die Manipulation der Kommunikation der Netzwerkknoten und deren Umleitung auf manipulierte Knoten mit anderen Konsensregeln den vollständigen Konsens des Netzwerks brechen kann, was zu einem Fest Gabel. Somit kann der Angreifer die von ihm gewünschten Konsensregeln im Netzwerk anwenden.

- Manipulieren Sie die Mining-Leistung des Netzwerks. Da der Angreifer die Kommunikationspfade des Netzwerks ändern kann, ist es für ihn möglich, die Mining-Macht durch Aufteilung des Netzwerks an sich zu reißen. Miner sind für ihre Arbeit auf Pool-Knoten angewiesen, und wenn diese Knoten manipuliert werden, kann die Arbeit der Miner dorthin gehen, wo der Angreifer will. Mit dieser Mining-Leistung zu Ihren Gunsten ist es daher möglich, jede andere Art von Angriff mit Angriffsschemata wie dem 51 %-Angriff durchzuführen.

- Es kann Auswirkungen auf das Second-Layer-Protokoll haben und sogar Seitenketten die vom angegriffenen Kryptowährungsnetzwerk abhängen. Beispielsweise könnte ein Erebus-Angriff auf Bitcoin Auswirkungen auf das Lightning-Netzwerk haben, und das alles, weil LN zwar ein anderes Netzwerk ist, dessen Betrieb jedoch vom Betrieb von Bitcoin abhängt.

Wie Sie sehen, ist das Ausmaß des Angriffs groß, aber er ist nicht nur da. Darüber hinaus weist ein Erebus-Angriff einige Merkmale auf, die ihn noch gefährlicher machen:

- Der Angriff ist nicht erkennbar. Der Angreifer kann es Tage oder Wochen vorher einleiten, und die Konsequenzen werden erst in dem Moment sichtbar, in dem eine böswillige Aktion bereits außerhalb der bekannten Parameter des Netzwerks ausgeführt wird.

- Es kann schnell durchgeführt werden. Tatsächlich kann jeder Dienstanbieter, der für Tier-1 oder Tier-2 (große Netzwerke oder eine Reihe von Internet-Netzwerken) qualifiziert ist, den Angriff ohne größere Probleme durchführen. Laut der oben genannten Studie wäre es für ein Tier-2-Netzwerk möglich, einen groß angelegten Angriff in knapp sechs Wochen mit einem einzigen Computer durchzuführen, ein Zeitraum, der durch den Einsatz großer Serverkomplexe wie denen von Amazon verkürzt werden kann oder Google.

- Es sind komplexe Gegenmaßnahmen anzuwenden, was die Lösung des Angriffs komplex macht.

Wie viel weißt du, Kryptonaut?

Beweisen solche Angriffe, dass Kryptowährungen unsicher sind?FALSCH!

Obwohl der Erebus-Angriff ein Angriff ist, der ein Netzwerk wie Bitcoin wirklich aus dem Geschäft bringen kann, ist die Durchführung in der Praxis gar nicht so einfach. Tatsächlich hat das Projekt derzeit Maßnahmen ergriffen, um zu verhindern, dass diese Angriffe solche Auswirkungen auf das Netzwerk haben. Darüber hinaus besteht die Idee darin, noch mehr zu verbessern, um diese Art von Aktionen und andere, die in der Zukunft auftreten könnten, zu vermeiden.

Betroffen sind Kryptowährungsnetzwerke

Die Forscher hinter der Entdeckung von Erebus haben ihre Theorie am Beispiel des Bitcoin-Netzwerks getestet und Bitcoin zum ersten Kryptowährungsnetzwerk gemacht, das von Angriffen dieser Art betroffen ist.

Der Grund dafür ist, dass das P2P-Kommunikationsprotokoll von Bitcoin für diese Art von Angriffen anfällig ist. Darüber hinaus ist auch jede andere Kryptowährung, die auf dem P2P-Kommunikationsprotokoll von Bitcoin basiert, anfällig für diese Art von Angriff. In diesem Sinne sind auch andere Kryptowährungsnetzwerke anfällig für diese Angriffe Bitcoin Cash, Litecoin, Dash (auf der Ebene der Knoten und Miner, nicht auf der Ebene von Masternodes), Zcash, Qtum, Bitcoin Gold oder DigiByte, unter anderem.

Allerdings gibt es eine Gruppe von Kryptowährungen, die verwendet werden Klatschprotokolle oder Änderungen davon für den Betrieb, wie z Ethereum, sind von solchen Angriffen nicht betroffen. Sie können den Angriff sogar einigermaßen leicht erkennen, indem sie die Manipulation der Knoten erkennen.

Lösungen für das Problem

Trotz der Gefahr, die der Erebus-Angriff darstellt, haben sich die Bitcoin-Entwickler bereits an die Arbeit gemacht. Tatsächlich verfügt die Bitcoin-Software mit der Veröffentlichung von Bitcoin Core 0.20.0 über eine Gegenmaßnahme, die den Erebus-Angriff erschweren soll. Diese Funktion ist bekannt als Asmap, dessen Ziel ist:

- Verhindern Sie, dass ein autonomes System (AS) (eine Sammlung von Internet Protocol (IP)-Routing-Präfixen), das unter der Kontrolle eines oder mehrerer Netzwerkbetreiber (normalerweise ISPs oder große Unternehmen) verbunden ist, das Routing von Verbindungen von Knoten in einer Weise manipuliert, die dies beeinträchtigen würde den Betrieb des Netzwerks.

- Verhindern Sie, dass Angreifer das verwenden Border Gateway Protocol (BGP) um die Weiterleitung von Paketen zwischen verschiedenen autonomen Systemen zu steuern und diese zu verbinden. Damit könnten Angreifer die Verbindungen der Knoten effektiv kapern und zu ihrem eigenen Vorteil nutzen.

Um Bitcoin vor diesem Problem zu schützen, hat das Bitcoin Core-Entwicklungsteam beschlossen, einige zusätzliche Maßnahmen zu ergreifen, darunter:

- Erhöhen Sie die Anzahl der Knotenverbindungen auf bis zu 125 verschiedene Verbindungen. Standardmäßig stellt der Knoten eine Verbindung zu 10 Knoten mit ausgehenden Verbindungen her, davon: 8 sind Voll-Relais und 2 sind reine Block-Relais.

- Verbindungen müssen einem Gruppierungssystem entsprechen, das darauf ausgelegt ist, die Verbindungen der Knoten zu diversifizieren. Dadurch wird verhindert, dass Knoten Verbindungen innerhalb derselben IP-Gruppe auswählen, die von demselben regionalen AS zugewiesen wurden.

Zusammengenommen machen diese Maßnahmen die Durchführung des Erebus-Angriffs auf Bitcoin noch schwieriger, aber nicht unmöglich.

Andererseits haben über die bei Bitcoin durchgeführten Maßnahmen hinaus auch andere abgeleitete Kryptowährungsprojekte die gleichen Maßnahmen ergriffen. Dies ist beispielsweise bei Litecoin der Fall, einem Projekt, das dasselbe Netzwerkprotokoll wie Bitcoin verwendet und bei dem dieselben Richtlinien zum Schutz des Netzwerks angewendet werden. Auf jeden Fall sind sich die Entwickler von Kryptowährungen der Risiken bewusst und haben deshalb Maßnahmen ergriffen, um die einfache Durchführung dieser Angriffe zu verhindern. Schließlich ist die Sicherheit eines der Hauptaspekte von Kryptowährungen, und das ist eine Aufgabe, die niemals aufhört.

Autor

Autor