Die symmetrische Kryptographie ist eine der ältesten kryptografischen Techniken, die der Mensch kennt, und bietet dank eines geheimen Schlüssels zum Ver- und Entschlüsseln der Informationen immer noch ein hohes Maß an Sicherheit für den Umgang mit unterschiedlichen Nutzungssituationen.

Zu den ersten Methoden zur Verschlüsselung von Informationen gehört symmetrische Kryptographie. Auch bekannt als Kryptographie geheimer Schlüssel oder Kryptographie eines Schlüssels. Sein Name ist auf die Tatsache zurückzuführen, dass Diese Methode verwendet denselben Schlüssel sowohl für die Verschlüsselung als auch für die Entschlüsselung einer Nachricht. Daher müssen sich Sender und Empfänger vorher einigen und den zu verwendenden Schlüssel kennen.

Ein gutes Beispiel für diese Art von kryptografischem System wäre das Folgende:

Angenommen, Maria möchte Joseph eine verschlüsselte Nachricht senden. Beide müssen sich vorab verständigen und sich auf das zu verwendende Passwort einigen. Sobald dies erledigt ist, kann María die Nachricht verschlüsseln und an José senden, wo sie die Nachricht mit demselben Schlüssel, den María verwendet hat, entschlüsseln kann.

Bei der symmetrischen Kryptographie dreht sich die gesamte Sicherheit um den Schlüssel. Es muss also geheim sein und darf nicht leicht von einer dritten Person erraten werden. Mit der heutigen Technologie wurde jedoch der Kommunikations- oder Schlüsselverteilungsprozess zur Schwachstelle dieser Methode. Da bei der Kommunikation (Sender und Empfänger) der Schlüssel definiert und vereinbart werden soll, kann ein Dritter die Kommunikation abfangen, den Schlüssel erhalten und auf die in der Nachricht enthaltenen Informationen zugreifen.

Doch bevor wir diese Details weiter untersuchen, wollen wir etwas über die Geschichte der symmetrischen Kryptographie erfahren.

Grundlegender Bitcoin-Kurs

BasislevelBeginnen Sie mit Bitcoin auf klare, einfache, sichere und schnelle Weise von vorne. Der Kurs richtet sich speziell an Anfänger, die praktisch nichts über Bitcoin wissen.

Wer hat es entwickelt?

Wie wir am Anfang erwähnt habenDie Kryptographie wurde vor vielen Jahren entwickelt. Es wird geschätzt, dass seit den Zeiten von Antikes Ägypten und Römisches Reich Die symmetrische Kryptographie wurde auf sehr einfache Weise verwendet. Es wurde jedoch während der entwickelt und weit verbreitet WWII. Während dieses Krieges nutzten und entwickelten Armeen leistungsstarke symmetrische kryptografische Systeme. Alles, um Nachrichten zu verschlüsseln und sie vor Feinden zu schützen.

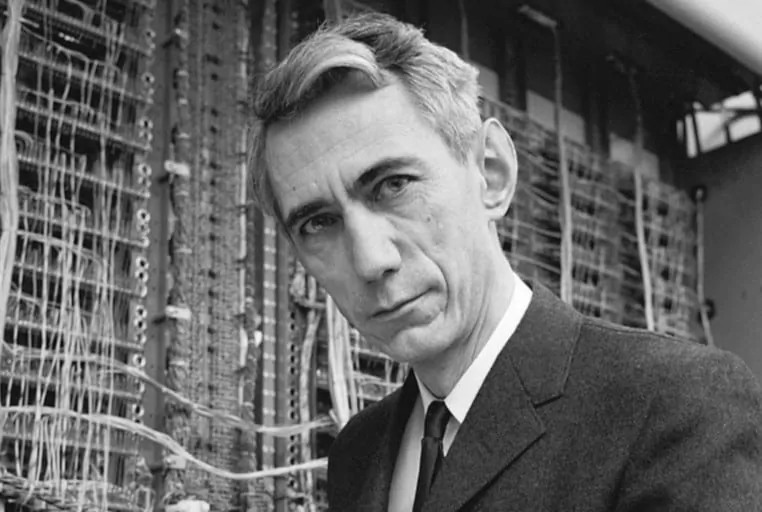

Nach diesen Ereignissen erlebte die Ära der modernen symmetrischen Kryptographie eine Revolution, bis sie das erreichte, was wir heute kennen.. Alles dank der Arbeit von Forschern und Wissenschaftlern, die sich diesem Bereich widmen. Ein Name sticht jedoch vor allen anderen hervor: der von Claude Shannon. Shannon gilt als Vater der mathematischen Kryptographie.

Shannons Arbeit entwickelte sich ab 1949, als er einen Artikel mit dem Titel veröffentlichte Kommunikationstheorie von Geheimhaltungssystemen. Dieser Artikel beschreibt die Modernisierung der bis dahin bekannten Verschlüsselungstechniken mit fortschrittlichen mathematischen Verfahren, die ein höheres Maß an Komplexität und Sicherheit bieten. Später schrieb er mit dem Informatiker ein Buch: Warren Weber. Diese gesamte Werkreihe wurde zur Grundlage der modernen symmetrischen Kryptographie.

Kurze Geschichte seiner Entwicklung und Entwicklung

Der erste bemerkenswerte Fortschritt in der symmetrischen Kryptographie wurde vom dritten Präsidenten der Vereinigten Staaten beschrieben, Thomas Jefferson zwischen 1790 und 1780. Dies wurde genannt Chiffrierrad oder Jefferson-Zylinder. Es bestand aus einer Achse mit 26 rotierenden Zylindern, in die die 26 Buchstaben des Alphabets zufällig eingraviert waren.

Mit diesem merkwürdigen Gerät könnte der Absender die Nachricht in eine Zeile schreiben und dann eine beliebige andere Zeile auswählen, um sie an den Empfänger zu senden. Dann übermittelte der Empfänger mithilfe eines anderen Zylinders mit der gleichen Scheibenfolge den Befehl und suchte nach der sinnvollen Zeile, um die Nachricht zu entschlüsseln. Allerdings wurde diese Methode zum Zeitpunkt ihrer Entstehung noch nie angewendet. Doch sein Konzept war so weit fortgeschritten, dass es im Ersten Weltkrieg als Grundlage für die US-Militärkryptographie diente.

Auf der anderen Seite, während Zweiter Weltkrieg, Deutschland gelang auch ein weiterer Durchbruch in der symmetrischen Kryptographie: die Schaffung des Rätselmaschine. Seine Funktionsweise war dem Jefferson-Zylinder sehr ähnlich, da er rotierende Räder zum Verschlüsseln einer Nachricht verwendete. Daher war es praktisch unmöglich, sie ohne die Verwendung einer anderen Enigma-Maschine zu lesen. Allerdings gelang es den Alliierten später mit den ersten Computern der Welt, die Verschlüsselung der Maschine zu entschlüsseln und zu knacken. Diese Tatsache verschaffte den Alliierten letztendlich einen entscheidenden Vorteil gegenüber dem Nationalsozialismus.

Das Computerzeitalter kommt

Später, mit der Weiterentwicklung der Computertechnologien, wurden Computer zu Schlüsselinstrumenten der Kryptographie. Aber die Ver- und Entschlüsselung von Nachrichten wurde zunehmend als etwas Geheimnisvolles betrachtet und mit Spionage in Verbindung gebracht. Also die Nationale Sicherheitsbehörde (NSA) Die Vereinigten Staaten monopolisierten, versteckten und blockierten alle Arten von Forschung und Studien zur Kryptographie. Es war der Beginn dessen, was viele als das bezeichnen CryptoWars.

Dieses Ereignis ereignete sich in mehreren Ländern; Daher wurde die Entwicklung der Kryptographie in den 50er Jahren bis in die 70er Jahre zensiert. Dann veränderte sich die Welt erneut IBM entwickelte den Verschlüsselungsalgorithmus Datenverschlüsselungsstandard (DES) im Jahr 1975. Dies war der erste öffentliche Fortschritt in der Kryptographie, der nicht davon abhing NSAund motivierte das Konzept und die Forschung der Kryptoanalyse und Blockverschlüsselung.

Später wurde es durch den Algorithmus ersetzt Erweiterter Verschlüsselungsstandard (AES) was nach fünfjähriger Überprüfung und Analyse zum Standard wurde. Tatsächlich ist AES so sicher, dass es ohne den entsprechenden Schlüssel Milliarden von Jahren dauern würde, mit diesem Algorithmus verschlüsselte Daten zu knacken.

Alle diese kryptografischen Systemreferenzen basieren auf der symmetrischen Kryptografie. Das heißt, dass sowohl der Sender als auch der Empfänger denselben Schlüssel für die Ver- und Entschlüsselung der Informationen verwenden. So können wir erkennen, welch wichtige Rolle die Kryptographie in der Geschichte der Menschheit gespielt hat. Und seine bedeutendste Entwicklung hing eng mit Computern und dem neuen digitalen Zeitalter zusammen. Der Fortschritt und die Entwicklung der Kryptographie ermöglichen es uns heute, oft ohne es zu wissen oder unbewusst, täglich von ihr Gebrauch zu machen, da die Menge an Informationen, die wir generieren und austauschen, zunimmt.

Methoden: Symmetrische Verschlüsselungsalgorithmen

Seit der Geburt des Computers hat die Kryptographie große Veränderungen erfahren. Dabei ging es von der klassischen und manuellen Durchführung zur Integration komplexer mathematischer Probleme. Heutzutage gibt es viele Verschlüsselungsalgorithmen, die in E-Mails, Datenbanken und sogar Festplatten verwendet werden. Schauen wir uns einige der bekanntesten und am weitesten verbreiteten an.

Datenverschlüsselungsstandard (DES)

Es war die erste Computerverschlüsselungsmethode, die 1975 von der Firma IBM entwickelt wurde.. Dieser Algorithmus arbeitet in Blöcken und verwendet einen 64 Bit langen symmetrischen Schlüssel, der 16 Interaktionen unterliegt. Von den 64 Bit werden 56 Bit zur Verschlüsselung verwendet. Und die restlichen 8 Bits werden zur Paritäts- und Fehlererkennung verwendet und dann verworfen. Die tatsächliche Länge des Schlüssels beträgt also 56 Bit.

Um eine Verschlüsselung durchzuführen, Dieser Algorithmus wendet eine Reihe von Permutationen und Substitutionen an. Dabei verändert es zunächst die Reihenfolge der Bits und schreibt das Ergebnis in verschiedene Blöcke einer bestimmten Größe. Die dann unabhängig voneinander verschlüsselt werden. Der Prozess besteht aus 16 Verschlüsselungsrunden und nach Abschluss werden die Ergebnisse in einem 64-Bit-großen Block gruppiert, der auch einer weiteren Permutation unterzogen wird. Der endgültige Text, der aus diesem gesamten Prozess resultiert, ist die verschlüsselte Nachricht.

DES verfügt über 4 Betriebsmodi: Elektronischer Codebuchmodus (ECB) Dies wird für Kurznachrichten mit einer Länge von weniger als 64 Bit verwendet. Er Cipher-Block-Chaining-Modus (CBC) Wird für lange Nachrichten verwendet. Er Chiffrierblock-Feedback (CFB) wird zur Verschlüsselung Bit für Bit oder Byte für Byte verwendet. Und schließlich die Ausgangs-Feedback-Modus (OFB) was den gleichen Nutzen hat, aber auch die Ausbreitung von Fehlern verhindert.

Allerdings war dieser Algorithmus zum Zeitpunkt seiner Entstehung ein großer Fortschritt und legte den Grundstein für die moderne Kryptographie, die wir heute kennen. Heute wird es nicht mehr verwendet, da sein Schlüssel zu kurz ist und es nicht mehr sicher vor Brute-Force-Angriffen ist. Wie sich 1999 zeigte, als es kaputt ging.

Dreifacher Datenverschlüsselungsstandard (3DES)

Der 3DES-Algorithmus ist derselbe wie der DES-Algorithmus, nur dass er, wie der Name schon sagt, dreimal angewendet wird. Abhängig von den verwendeten Schlüsseln kann ein robusteres System generiert werden. Werden beispielsweise 3 Schlüssel verwendet, kann ein 3-Bit-Schlüssel generiert werden; Wenn nur 168 Schlüssel verwendet werden, kann ein 2-Bit-Schlüssel generiert werden.

Erweiterter Verschlüsselungsstandard (AES)

Dieser neue Algorithmus war der Ersatz für DES und wird derzeit verwendet, da seine Verschlüsselungsmethode besser an die Bedürfnisse des 128. Jahrhunderts angepasst ist. Die AES-Verschlüsselung kann sowohl in der Software als auch in der Hardware verwendet werden und die feste Blockgröße beträgt 128 Bit. Dabei sind die Schlüssel zwischen 192, 256 und 128 Bit frei wählbar. Die Länge von XNUMX Bit ist Standard. Und wie sein Vorgänger verwendet es eine Blockverschlüsselung.

Das Ergebnis der Verschlüsselung mit dieser Methode erzeugt eine Matrix aus 4 Zeilen mal 4 Spalten. Anschließend werden eine Reihe von Verschlüsselungsrunden angewendet, die auf mathematischen Operationen basieren, die von der Länge ihrer Schlüssel abhängen. Für einen 128-Bit-Schlüssel werden 10 Verschlüsselungsrunden angewendet, für einen 192-Bit-Schlüssel werden 12 Runden angewendet und für einen 256-Bit-Schlüssel sind 14 Runden erforderlich.

Und obwohl es sich heute um einen weit verbreiteten Algorithmus handelt, beginnen viele Kryptografen, an seiner Sicherheit zu zweifeln. Da die Möglichkeit von Angriffen in einer Anzahl von Verschlüsselungsrunden aufgezeichnet wurde, die sehr nahe an der Anzahl der für die Verschlüsselung erforderlichen Runden liegt.

Wie sicher ist die symmetrische Kryptographie?

In Bezug auf die Sicherheit, Die symmetrische Verschlüsselung ist nicht so zuverlässig, da der private Schlüssel zum Entschlüsseln geteilt werden muss. Bei dieser Art der Verschlüsselung spiegelt sich die gesamte Sicherheit im Schlüssel wider. Daher stellt die Weitergabe eine große Schwachstelle dar, wenn nicht die entsprechenden Kommunikationssysteme genutzt werden. Allerdings müssen bei der Anwendung dieser Methode zwei wesentliche Parameter erfüllt sein, damit sie als sicher gilt:

- Nach der Verschlüsselung der Informationen kann der zur Ver- und Entschlüsselung verwendete Schlüssel nicht abgerufen werden. Auch nicht die in der verschlüsselten Nachricht enthaltenen Informationen.

- Die Kosten für die Entschlüsselung von Informationen müssen höher sein als die Kosten für die gleichen Informationen, die in der verschlüsselten Nachricht enthalten sind.

Bedeutung heute

Symmetrische Kryptographie ist seit Beginn der Zivilisation weit verbreitet. Mit der aktuellen technologischen Entwicklung sind Verschlüsselungsalgorithmen jedoch auf jedem Computer programmierbar. Sie sind also in unserem täglichen Leben präsent und so können wir Kryptografie auf verschiedenen Geräten umfassender und effizienter nutzen.

Wie bereits erwähnt, ermöglicht die symmetrische Kryptographie aufgrund ihrer höheren Geschwindigkeit den Einsatz zum Schutz von Informationen in verschiedenen aktuellen Computersystemen. Zum Beispiel E-Mail-Nachrichten, Festplattendateien, Datenbankeinträge und jede Menge Informationen, die wir generieren können. Dies geschieht durch die Anwendung symmetrischer Verschlüsselungsalgorithmen wie AES. Dies wird heute am häufigsten zur Verschlüsselung und zum Schutz vertraulicher Informationen verwendet. So oft beim Einsatz von Kommunikations- und Informationssystemen wie z Google Mail oder Mobiltelefone nutzen wir unbewusst die symmetrische Kryptographie. Denn es stellt sicher, dass eine unbefugte Person unsere Gespräche nicht abfangen oder darauf zugreifen kann.

Ebenso wird die symmetrische Kryptographie in Kombination mit der asymmetrischen Kryptographie eingesetzt, wenn dies erforderlich ist. Auf diese Weise können Sie die Vorteile beider optimal nutzen.

Vor- und Nachteile

Diese Art der Kryptographie hat mehrere Vorteile. Zum Beispiel die Geschwindigkeit, da erfordert weniger Rechenleistung aufgrund der Länge seiner Schlüssel, die 64 Bit beträgt, während sie beim AES-Algorithmus zwischen 128 und 256 Bit liegen. Darüber hinaus verfügt es über eine einfache Infrastruktur und erfordert nur einen Schlüssel, wodurch es sehr einfach zum Verschlüsseln von Dateien mit persönlichen Daten verwendet werden kann.

Andererseits gewährleistet die symmetrische Verschlüsselung Privatsphäre und Integrität bei der Kommunikation per Telefon oder Internet, beispielsweise per E-Mail.

Sein größter Nachteil liegt jedoch im Austausch bzw. der Weitergabe des Schlüssels. Weil es an alle verteilt werden muss, die auf die verschlüsselten Informationen zugreifen müssen. Und bei diesem Austausch kann ein Dritter den Schlüssel auf einem ungesicherten Kommunikationsmedium abfangen und an die in der Nachricht enthaltenen Informationen gelangen.

Ebenso ist die symmetrische Kryptografie anfällig für Brute-Force-Angriffe. Theoretisch ist es möglich, diese Verschlüsselung zu knacken lineare Kryptoanalyse und Differenzielle Kryptoanalyse, aber in der Praxis waren diese Angriffe nicht erfolgreich. Es ist jedoch möglich, ihn mit einem Brute-Force-Angriff zu knacken, bei dem alle möglichen Kombinationen ausprobiert werden, bis der richtige Schlüssel gefunden ist.

Ein weiterer Nachteil besteht darin, dass diese Art der Verschlüsselung keine Authentifizierung der Identität des Absenders ermöglicht. Wie es in der passiert asymmetrische Kryptographie, da der Absender die Nachricht digital signiert.

Autor

Autor