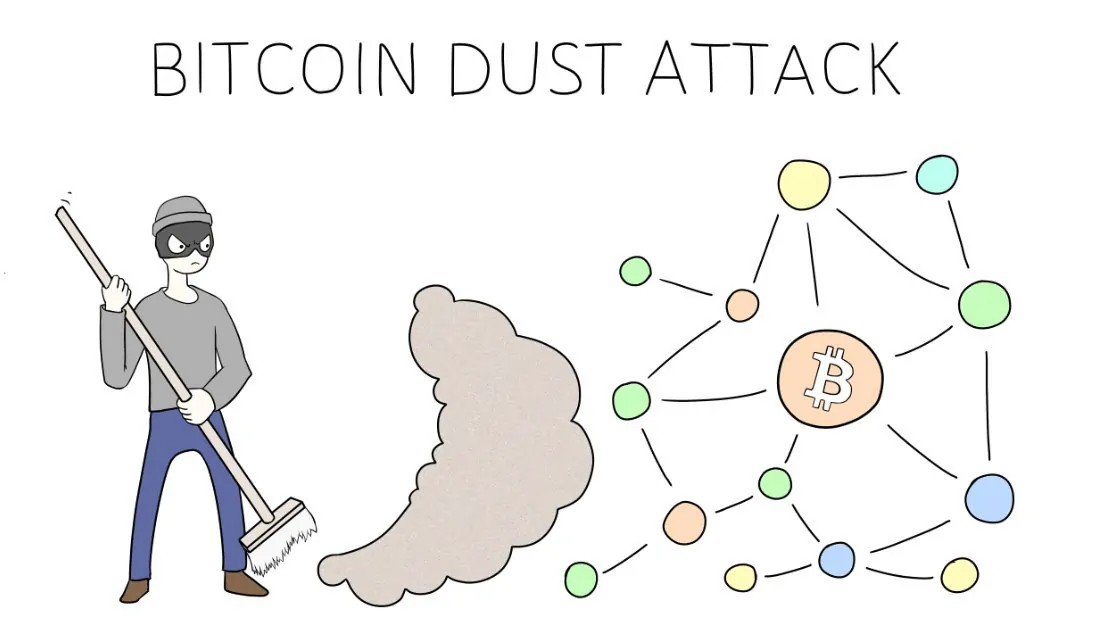

Ein Dusting-Angriff ist einer der am häufigsten eingesetzten böswilligen Angriffe auf die Blockchain, um die Privatsphäre von Kryptowährungsbenutzern zu verletzen.

Unicht einer der bekanntesten Angriffe der Bitcoin und Kryptowährungen im Allgemeinen ist das Staubangriff. Hierbei handelt es sich um eine sehr ausgefeilte Angriffsart, deren Ziel es ist, Hackern dies zu ermöglichen Brechen Sie die Privatsphäre und Pseudoanonymität vieler Kryptowährungen. Ein weiteres Beispiel dafür, dass Computersicherheit keine leichte Aufgabe ist und die gleiche Regel auch für die Blockchain-Technologie gilt. Und das trotz der komplizierten Natur und Verwendung der Kryptographie in dieser Technologie. Dennoch kann dieser Angriff die Privatsphäre seiner Benutzer gefährden.

In diesem Artikel werden wir über Angriffsarten und deren Risiken sprechen. Wir werden auch verstehen, wie sie durchgeführt werden, welche Risiken sie darstellen und wie wir uns davor schützen können. Wissen, das sicherlich sehr nützlich sein wird, wenn es darum geht, Ihr wertvollstes Gut zu schützen: Ihre Privatsphäre.

Was ist eigentlich ein Dusting-Angriff?

Un Staubangriff Es handelt sich um einen Angriff, der darauf abzielt, die Privatsphäre und Pseudoanonymität zu brechen, die viele Kryptowährungen bieten. Um dies zu erreichen, nutzen Hacker kleine Transaktionen bzw Staub (auch Staub genannt), der an Hunderte oder Tausende von Menschen gesendet wird. Dust ist nichts anderes als eine kleine Transaktion, die innerhalb der EU als Spam angesehen wird Blockchain. Hacker nutzen diese kleinen Transaktionen als massiven Spam, der sich in den Guthaben der Benutzer widerspiegelt.

Dort angekommen Hacker verfolgen Benutzertransaktionen. Auf diese Weise und mithilfe leistungsstarker Datenverfolgungs- und Analysetechniken können sie feststellen, wer hinter einer bestimmten Bitcoin-Adresse oder einer anderen Kryptowährung steckt. Dies erreichen sie im Allgemeinen dadurch, dass sie es tun Data Mining auf verschiedenen Websites und die Metadaten, die sie hinterlassen. All dies, als wäre es ein Weg aus Brotkrumen. Dabei können verschiedene Hinweise Hacker zur wahren Identität des Nutzers führen.

Wie wird ein Dusting-Angriff durchgeführt?

Einen Dusting-Angriff durchzuführen ist keine leichte Aufgabe. Es erfordert Zeit, Fachwissen und Wissen, über das nur wenige verfügen. Im Wesentlichen wird ein Dusting-Angriff jedoch durch die folgenden Schritte ausgeführt:

- Sie müssen über die nötigen Mittel verfügen, um kleine Transaktionen mit den Opfern durchführen zu können. Hacker müssen über Kryptowährungsgelder verfügen, die sie für den Angriff verwenden.

- Sie müssen die Staubwertgrenze der Kryptowährung ihres Wallets und des Blockchain-Netzwerks kennen. Auf diese Weise garantieren sie, dass auch kleine Transaktionen erfolgreich durchgeführt werden. Bei Bitcoin beispielsweise liegt die Staubwertgrenze bei Bitcoin Core Es sind 546 Satoshis. Das heißt, ab diesem Zeitpunkt können gültige Transaktionen durchgeführt werden und gelten als Staub.

- Es wird eine Liste der für Sie interessanten Adressen erstellt. Diese Liste dient der Festlegung von Zielen. Richtet sich im Allgemeinen an Personen mit ausgewiesener Aktivität in Kryptowährungen oder Unternehmen.

- Transaktionen werden an alle Zieladressen durchgeführt. Es ist der Beginn des Staubangriffs.

- Es beginnt sofort mit der Transaktionsanalyse und dem Data Mining. Wenn Benutzer eine Transaktion durchführen, können Hacker diese auf diese Weise verfolgen. Analyse und Mining erfolgen nicht nur auf der Blockchain, sondern auf jeder Website, die möglicherweise mit dem Ziel in Zusammenhang steht. Die Idee ist, eine zu erstellen „Hörbereich“ Groß, um jede Bewegung zu erfassen. Auf diese Weise werden alle erzeugten Daten erfasst, was die Möglichkeit erhöht, die wahre Identität des Ziels herauszufinden.

- Sobald die Ziele und ihre Identitäten geortet sind, können Hacker eintreffen und andere Maßnahmen entwickeln, um ihre Ziele zu zwingen, zu betrügen oder zu bestehlen. Es ist das Stadium von «Kapitalrückgewinnung» aus der böswilligen Gruppe.

Welche Risiken stecken hinter einem Dusting-Angriff?

Zu diesem Zeitpunkt haben Sie wahrscheinlich bereits gesehen, wie gefährlich solche Angriffe sind. Das Hauptrisiko besteht in der Verletzung der Privatsphäre des Nutzers einer Kryptowährung. Eine Kettensituation, die dazu führen kann, dass Ihr Leben oder das von Familienmitgliedern gefährdet wird. Es ist ein Extremfall, aber alles kann passieren und es ist gut, alles vorherzusehen. Doch wie gelangt man an diesen Punkt?

Denken wir zunächst daran, dass Transaktionen in der Blockchain öffentlich sind und von einem aus eingesehen werden können Blockchain-Explorer. Dies bedeutet, dass die Finanzhistorie einer Adresse sichtbar und öffentlich ist. Dies ist eine Situation, die sich perfekt für diese Aktionen eignet. Bedeutet das, dass das Blockchain-System unsicher ist?. Die Wahrheit ist: Nein. Wenn diese Transaktionen nicht öffentlich wären, würden wir auf jeden Fall die Transparenz des Systems verlieren.

An diesem Punkt ist das Beste, was wir tun können Schützen Sie unsere privaten Daten und vermeiden Sie es, sie öffentlich preiszugeben. Etwas Schwieriges in einer vernetzten Welt von Webdiensten, die unsere Daten als Handelsware nutzen. Und da ist der wahre Feind. Zentralisierte Dienste mit schwachen und nicht durchgesetzten Datenschutz- und Datennutzungsrichtlinien. Es ist nicht schwer, sich Websites und Dienste wie diese vorzustellen. Facebook ist der weltweit bekannteste Fall, aber nicht der einzige.

Daher ist es wichtig, die vollständige und tatsächliche Kontrolle über unsere Daten ausüben zu können. Die Relevanz der Schaffung dezentraler Systeme, die uns alles ermöglichen, was wir in der von uns verwendeten Software tun oder nicht tun. Es ist das Epizentrum des Geistes der Aktionen der Kryptoanarchisten und Blockchain-Technologie.

Warum funktioniert diese Art von Angriff, wenn Bitcoin anonym ist?

Viele Menschen schlossen sich dem Kryptowährungsboom an, weil sie davon ausgingen, dass sie auf natürliche Weise die Anonymität der Zahlungen im Netzwerk garantierten. Dies ist jedoch für die überwiegende Mehrheit der existierenden Kryptowährungen, einschließlich des Ursprungs dieser gesamten Bewegung, Bitcoin, völlig falsch. Bitcoin bietet Ihnen sicherlich ein sehr hohes Maß an Privatsphäre, aber Privatsphäre ist nicht dasselbe wie Anonymität. Gerade die fehlende Anonymität ermöglicht die Durchführung eines Dusting-Angriffs.

Kurz gesagt, die Bitcoin ist nicht anonym, wie viele Kryptowährungen, die es heute gibt, mit Ausnahme derjenigen, die zu diesem Zweck erstellt wurden, wie z Zcash y Monero.

Wie kann ich mich schützen?

Sich vor einem Dusting-Angriff zu schützen, ist weder eine unmögliche noch eine sehr komplizierte Aufgabe. Als Benutzer von criptomonedas Das Befolgen einer einfachen Reihe von Schritten kann uns einen guten Schutz vor dieser Praxis bieten. Um dieses Ziel zu erreichen, ist es gut, Folgendes im Hinterkopf zu behalten:

- Schützen Sie zunächst unsere privaten Daten. Vollständige Namen, Adressen, Identifikations- oder Sozialversicherungsnummern, Telefonnummern, persönliche E-Mails. Diese Daten mögen klein erscheinen, für einen Hacker sind sie jedoch wertvolle Informationen. Es ist der Anfang, ein soziales Profil eines Ziels zu erstellen und das Tor zu mehr Informationen, als wir uns vorstellen können.

- Verwenden Sie keine Kryptowährungsadressen wieder, geschweige denn Adressen, die in öffentlichen Medien veröffentlicht wurden. Dies verhindert, dass es einfacher ist, ein Datenmuster zu erstellen, das uns anhand einer Adresse und unserer tatsächlichen Identität identifiziert.

- Verwenden Sie Wallets, die Gegenmaßnahmen gegen Dusting-Angriffe enthalten. Ein gutes Beispiel für diese Geldbörsen sind Samourai y Wasabi. Beide Wallets verfügen über Sicherheitsmaßnahmen, die Ihre Privatsphäre schützen und sogar ein gewisses Maß an Anonymität gewährleisten sollen.

Autor

Autor