Ein Hash ist ein Schlüsselelement der Blockchain-Technologie und hat einen breiten Nutzen. Es ist das Ergebnis einer Hash-Funktion, einer kryptografischen Operation, die aus gegebenen Informationen eindeutige und nicht wiederholbare Identifikatoren generiert.

Eder Name von Hash- wird verwendet, um a zu identifizieren kryptografische Funktion sehr wichtig in der Computerwelt. Diese Funktionen dienen in erster Linie dazu, Daten zu kodieren, um eine eindeutige Zeichenfolge zu bilden. Dies alles unabhängig von der Datenmenge, die ursprünglich in die Funktion eingegeben wurde. Diese Funktionen dienen der Sicherstellung der Datenauthentizität, der sicheren Speicherung von Passwörtern und der elektronischen Signatur von Dokumenten.

Hash-Funktionen werden in der Technik häufig verwendet Blockchain um ihnen mehr Sicherheit zu geben. Bitcoin ist ein klares Beispiel dafür, wie Hashes genutzt werden können, um Informationstechnologie zu ermöglichen. criptomonedas.

Geschichte der Hash-Funktionen

Das Erscheinen der ersten Hash-Funktion geht auf das Jahr zurück 1961. Damals, Wesley Peterson die Funktion erstellt Zyklische Redundanzprüfung. Es wurde erstellt, um zu überprüfen, wie korrekt die in Netzwerken (z. B. dem Internet) und in digitalen Speichersystemen übertragenen Daten waren. Es war einfach zu implementieren und sehr schnell, es hat sich durchgesetzt und ist heute ein Industriestandard. Mit der Entwicklung von Computern und Computern wurden diese Systeme immer spezialisierter.

Dadurch konnten wir neue und bessere Hash-Funktionen erstellen, unter denen wir Folgendes hervorheben können:

- MD2: ist einer der ersten Kryptografische Hash-Funktionen. Erstellt von Ronald Rivest, In der Jahr 1989. Aufgrund des damals hohen Effizienz- und Sicherheitsniveaus war es für die Internetsicherheit von entscheidender Bedeutung. Die anschließende Weiterentwicklung führte zur Schaffung der Hash-Funktion MD5. Was immer noch in Umgebungen verwendet wird, in denen Sicherheit keine hohe Priorität hat.

- RIPEMD: ist eine kryptografische Hash-Funktion, die vom europäischen Projekt entwickelt wurde RIPE Im Jahr von 1992. Seine Hauptfunktion bestand darin, den aktuellen Standard, die Hash-Funktion, zu ersetzen. MD4. Noch heute gilt es, insbesondere in seinen Varianten, als sehr sicher RIPE®-160, RIPE®-256 y RIPEMD-320.

- SHA: der aktuelle Standard für kryptografische Hashes. Erstellt von der NSA en 1993, im Rahmen seines internen Projekts zur Authentifizierung elektronischer Dokumente. SHA und seine Derivate gelten als die bislang sichersten Hash-Funktionen. Es ist von besonderem Interesse, SHA-256 dafür, dass es von grundlegender Bedeutung für die Technologie ist, die Bitcoin ermöglicht hat.

Wie funktionieren Hash-Funktionen?

Hash-Funktionen funktionieren dank einer Reihe komplexer mathematischer und logischer Prozesse. Diese Prozesse werden auf Computersoftware übertragen, um sie vom Computer selbst aus nutzen zu können. Von dort aus können wir beliebige Datenreihen nehmen, sie in die Funktion einspeisen und verarbeiten. Ziel ist es, für die eingegebenen Daten eine Zeichenfolge fester und eindeutiger Länge zu erhalten, während der umgekehrte Vorgang praktisch unmöglich ist. Das heißt, es ist praktisch unmöglich, die Originaldaten aus einem bereits gebildeten Hash zu erhalten. Dies liegt daran, dass der Hash-Erstellungsprozess ein einseitiger Prozess ist.

Ein einfaches, alltägliches Beispiel für diesen Vorgang wäre das Backen eines Kuchens. Jede der Zutaten im Kuchen würde einer Dateneingabe entsprechen. Der Prozess der Zubereitung und des Backens des Kuchens wäre der Prozess der Kodierung dieser Daten (Zutaten) durch die Funktion. Am Ende erhalten wir einen Kuchen mit einzigartigen und unwiederholbaren Eigenschaften, die sich aus seinen Zutaten ergeben. Während der umgekehrte Vorgang (den Kuchen in seinen Ausgangszustand der Zutaten zurückversetzen) praktisch unmöglich ist.

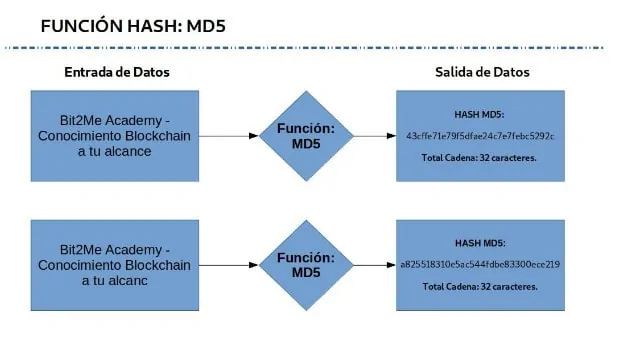

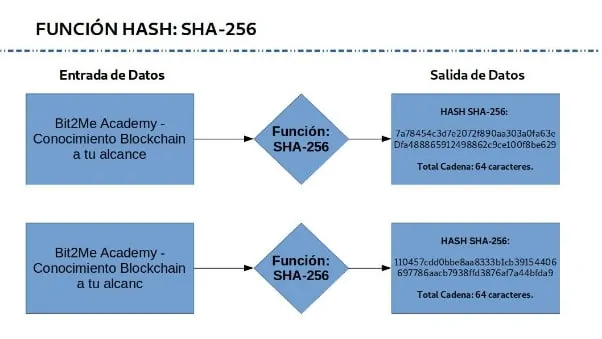

Ein visuelles Beispiel des Prozesses kann anhand der MD5- und SHA-256-Funktionen in zwei verschiedenen Anwendungsfällen gezeigt werden.

Eine nähere Erklärung

Wenn wir beide Anwendungsfälle beobachten, können wir Folgendes feststellen:

Die erste Dateneingabe führt bei MD5 und SHA-256 zu einem eindeutigen Hash. Ergebnisse, die an die Realität jeder dieser Funktionen angepasst sind. Im zweiten Eintrag wurde eine kleine Textänderung vorgenommen. Dies war zwar minimal, veränderte jedoch das Ergebnis der Hashes völlig MD5 y SHA-256.

Dies beweist, dass die Hashes in jedem Fall eindeutig sind, wodurch wir sicher sein können, dass kein böswilliger Akteur in der Lage sein wird, Hashes leicht zu knacken. Obwohl es nicht unmöglich ist, dies zu erreichen, könnte ein Hacker Hunderte von Jahren damit verbringen, Daten zu verarbeiten, um sein Ziel zu erreichen.

Es sind diese beiden Beobachtungen, die uns die Zuversicht geben, diese Methode in verschiedenen sensiblen Bereichen einzusetzen. Digitale Zertifikate, Einzelsignaturen sensibler oder geheimer Dokumente, digitale Identifizierung und Schlüsselspeicherung sind einige Anwendungsfälle. Aber damit nicht genug, denn die Flexibilität und Sicherheit dieser Technologie macht sie in vielen Bereichen ideal.

Merkmale von Hash-Funktionen

Zu den Hauptmerkmalen von Hash-Funktionen zählen:

- Sie sind leicht zu berechnen. Hash-Algorithmen sind sehr effizient und erfordern zur Ausführung keine große Rechenleistung.

- Es ist komprimierbar. Dies bedeutet, dass das Ergebnis unabhängig von der Größe der Dateneingabe immer eine Zeichenfolge fester Länge ist. Im Fall von SHA-256 ist die Zeichenfolge 64 Zeichen lang.

- Lawineneinsatz. Jede geringfügige Änderung des Dateneintrags führt zu einem Hash, der sich vom ursprünglichen Dateneintrag unterscheidet.

- Schwacher und starker Kollisionswiderstand. Es bezieht sich auf die Tatsache, dass es unmöglich ist, einen Hash zu berechnen, der es uns ermöglicht, einen anderen Hash zu finden, der gleich ist. Besser bekannt als Vorbild y zweites Vorbildist das Grundkonzept der Hash-Sicherheit.

- Sie sind irreversibel. In der Praxis ist es möglicherweise nicht möglich, einen Hash zu erstellen und die Daten zu erhalten, die dazu geführt haben. Dies ist eines der Prinzipien, die Hashes sicher machen.

Sicherheitsstufe von Hash-Funktionen

Aktuelle Hash-Funktionen weisen ein hohes Maß an Sicherheit auf, was jedoch nicht bedeutet, dass sie unfehlbar sind. Ein gutes Beispiel hierfür ist; MD5-Hash-Funktion. Seine Spezifikationen versprachen grundsätzlich eine sehr hohe Sicherheit. Seine Verwendung verbreitete sich im Internet, da zur Aufrechterhaltung der Sicherheit ein Hash-System erforderlich war.. Aber im Jahr 1996, könnte die Sicherheit der Funktion beeinträchtigt sein. Damit wurde es obsolet und es wurde empfohlen, auf die Verwendung zu verzichten.

Auf der anderen Seite funktionieren Funktionen wie RIPE®-160 y SHA-256, sind so komplex, dass ihre Sicherheit dennoch gewährleistet ist. Zum Beispiel, Für SHA-256 wird geschätzt, dass es mit aktuellen Supercomputern Tausende von Jahren dauern würde, die Sicherheit zu brechen. Gleiches gilt im Fall von RIPE®-160 und die daraus resultierenden Entwicklungen. Dadurch bieten beide Funktionen weiterhin ein hohes Maß an Sicherheit und sind problemlos nutzbar.

Obwohl diese Funktionen sehr sicher sind, bedeutet dies nicht, dass andere Optionen nicht untersucht und entwickelt werden. Diese ständige Weiterentwicklung zeigt uns, dass uns in jedem Fall immer sichere Werkzeuge zur Verfügung stehen.

Starten Sie mit Bit2Me und tauchen Sie mit einem Vorsprung in die Welt der Kryptowährungen ein. Melden Sie sich ganz einfach an und erhalten Sie über diesen Link 5 € GRATIS bei Ihrem ersten Einkauf. Warten Sie nicht länger und schließen Sie sich der Krypto-Revolution an! Registrieren

Hash-Funktionen in der Blockchain-Welt

Da sie schnell, effizient, recheneffizient und einzigartig sind, werden Hash-Funktionen in der Blockchain-Technologie häufig verwendet. wenn Satoshi Nakamoto seine veröffentlicht Whitepaper de Bitcoin, erklärte, warum und wie er SHA-256 und RIPEMD-160 in Bitcoin verwendete. Seitdem hat sich die Blockchain-Technologie stark weiterentwickelt, die Grundlagen sind jedoch dieselben geblieben. Nutzen Sie Kryptographie stark und Hashes, um die Technologie sehr sicher, privat und sogar anonym zu machen.

Von allen Einsatzmöglichkeiten von Hash-Funktionen in der Blockchain lassen sich folgende Fälle hervorheben:

Adresse erstellen (Address Wallet)

Kryptowährungs-Wallet-Adressen sind eine sichere Darstellung der öffentlichen Schlüssel des Wallets. Der öffentliche SchlüsselSie sind im Allgemeinen sehr lang und komplex. Aus diesem Grund verwenden Blockchains Hash-Funktionen, um eine kürzere Adresse abzuleiten. Dieser Vorgang wird wiederholt verwendet, um die Adresse zu kürzen und eine zusätzliche Sicherheitsebene hinzuzufügen.

Bei Bitcoin werden beim Erstellen einer Wallet-Adresse Hash-Funktionen verwendet. RIPE®-160 y SHA-256. Beide dienen dazu, die Sicherheit des Prozesses zu verbessern und ihn einzigartig und unwiederholbar zu machen.

Bergbauprozess

Das Verfahren Mineríaist eine weitere wichtige Stufe der Blockchain-Technologie, bei der Hash-Funktionen verwendet werden. Beim Bitcoin-Mining werden Hash-Berechnungen intensiv genutzt SHA-256 in jedem seiner verteilt Knoten. Miner sind dafür verantwortlich, Millionen von Hashes zu berechnen, um neue Bitcoin-Blöcke zu erstellen. Der Prozess wird auch verwendet, um im Netzwerk getätigte Transaktionen zu überprüfen.

Obwohl die Berechnung von Hashes sehr schnell ist, erschwert die intensive Nutzung den Prozess erheblich. Dies führt dazu, dass Miner hohe Rechenleistung einsetzen, um Bitcoin-Rätsel zu lösen. Durch das Lösen dieser Probleme werden die Bergleute belohnt 6,25 BTC pro Block (bis 2024). Dieser wirtschaftliche Anreiz gewährleistet die Funktionsfähigkeit und Sicherheit des gesamten Bitcoin-Netzwerks.

Intelligente Verträge

Dies ist ein weiterer Bereich, in dem Hashing-Funktionen häufig verwendet werden. Blockchains mögen Bitcoin, Ethereum, NEO o TRON Gebrauch machen von intelligente Verträge um verschiedene Anwendungen zu verbessern. Diese Anwendungen werden durch einen öffentlichen Vertrag zwischen den Parteien verwaltet. Jedoch, Viele dieser Daten sind sehr sensibel, oder es sind einfach zu viele Informationen, um auf einer Blockchain gespeichert zu werden. Der beste Weg, diese Szenarien zu lösen, sind Hash-Funktionen. Hier entlang, Der gesamte Vertrag ist öffentlich, Informationen, die damit verknüpft sind oder geheim gehalten werden sollen, werden jedoch nicht veröffentlicht. Zu diesen Daten können Namen, Adressen, Wallet-Adressen, Daten teilnehmender Dritter gehören. Das heißt; privilegierte Informationen und nur von Interesse zwischen den Parteien.

Hashes auch Sie dienen der Versionierung von Verträgen. Ich meine Ein öffentlicher Vertrag verfügt über einen eindeutigen Hash, der durch die Angaben im Vertrag bestimmt wird. Wenn der Vertrag geändert wird, Der bisherige Vertrag wird gekündigt und ein neuer mit einem neuen Hash generiert. Auf diese Weise bestimmt der Hash den richtigen Vertrag, der innerhalb der dezentralen Anwendung verwendet werden soll, und erleichtert so deren Kontrolle. Eine weitere Verwendung von Hashes in Smart Contracts ist um seine Gültigkeit und Authentizität zu markieren. Ein Beispiel könnte sein; ein Vertrag über den Verkauf eines Hauses mit Zahlung in Kryptowährung. Die Ausführung des Vertrags und sein Hash sind unveränderliche Zeugen des zwischen den Parteien getätigten Verkaufs.

hier drücken um Ihr Benutzerkonto auf Spanisch KOSTENLOS und sicher zu eröffnen und ein Geschenk im Wert von 5 € zu erhalten.

Autor

Autor