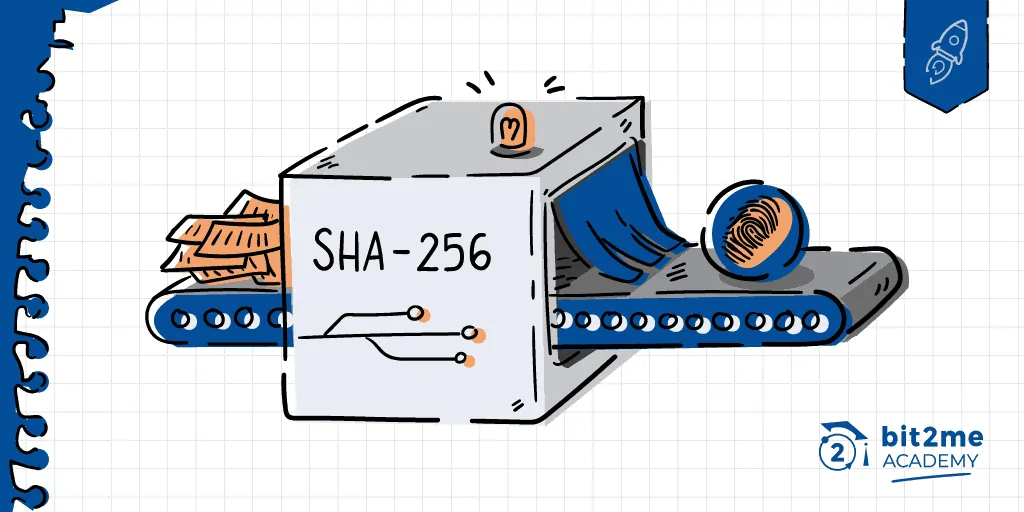

Das Akronym SHA-256 bezieht sich auf die Hash-Funktion, die für den Betrieb vieler Kryptowährungen gewählt wurde, da sie ein hohes Maß an Sicherheit bietet und sich daher perfekt für die Aufgabe eignet, ihre Informationen sicher zu schützen und zu verschlüsseln.

EEs gibt viele Systeme zum Kodieren von Informationen und eines davon ist der SHA-256-Algorithmus. Dies ist ein Algorithmus Hash- welches von verwendet wird Bitcoin um die Integrität der in einem gespeicherten Informationen zu gewährleisten Block, Unter anderem.

Wie fast alle Fortschritte in Thema Kryptographie, die Regierungen der Welt haben aufgrund von Kriegen eine grundlegende Rolle gespielt. Der Algorithmus SHA oder Secure Hash Algorithmus (Secure Hash Algorithm) ist einer dieser Fortschritte. Dieser kryptografische Algorithmus wurde von entwickelt Nationale Sicherheitsbehörde der Vereinigten Staaten (NSA) und Nationales Institut für Standards und Technologie (NIST). Sein Ziel besteht darin, einzigartige Hashes oder Codes auf der Grundlage eines Standards zu generieren, mit denen Dokumente oder Computerdaten vor jedem externen Agenten geschützt werden könnten, der sie ändern möchte. Dieser Algorithmus war und ist ein großer Fortschritt auf dem Weg zur Gewährleistung der Privatsphäre von Inhalten bei der Informationsverarbeitung.

1993 kam das erste SHA-Protokoll, umgangssprachlich auch SHA-0 genannt, auf den Markt. Zwei Jahre später erschien eine verbesserte, stärkere Variante, die SHA-1. Einige Jahre später wurde es ins Leben gerufen SHA-2, das je nach Anzahl der Bits vier Varianten hat, wie z SHA-224, SHA-256, SHA-384 y SHA-512.

Merkmale des SHA-256-Algorithmus

Ein Hash-Algorithmus funktioniert in eine Richtung: Das bedeutet, dass wir aus jedem Inhalt seinen Hash (seinen „digitalen Fingerabdruck“) generieren können, aber aus einem Hash gibt es keine Möglichkeit, den damit verbundenen Inhalt zu generieren, außer durch zufälliges Testen, bis wir ihn finden der Inhalt.

Zwischen den verschiedene Möglichkeiten, Hashes zu erstellenDer von SHA-256 verwendete Algorithmus ist aufgrund seines Gleichgewichts zwischen Sicherheit und Rechenaufwand einer der am häufigsten verwendeten, da es sich aufgrund der hohen Kollisionsresistenz um einen sehr effizienten Algorithmus handelt.

Eine weitere Besonderheit von SHA-256 besteht darin, dass die Länge des resultierenden Hash immer gleich ist, egal wie lang der Inhalt ist, den Sie zum Generieren des Hash verwenden: Ob es sich um einen Buchstaben oder alle Wörter im gesamten Harry-Potter-Buch handelt, die Das Ergebnis ist immer eine Zeichenfolge aus 64 Buchstaben und Zahlen (mit einer 256-Bit-, 32-Byte-Kodierung).

Starten Sie mit Bit2Me und tauchen Sie mit einem Vorsprung in die Welt der Kryptowährungen ein. Melden Sie sich ganz einfach an und erhalten Sie über diesen Link 5 € GRATIS bei Ihrem ersten Einkauf. Warten Sie nicht länger und schließen Sie sich der Krypto-Revolution an! Registrieren

Wie funktioniert SHA-256?

Das Ziel des SHA-256-Hash (und jeder Hash-Funktion) besteht darin, eine Zusammenfassung zu erstellen. Um dies alles auf einfache und detailliertere Weise zu verstehen, sollten Sie sich das Kapitel zur Erläuterung der Funktionen nicht entgehen lassen hash

Bei Bitcoin wird SHA-256 verwendet Mining-Prozess (Erstellung von Bitcoins), sondern auch im Prozess der Generierung Bitcoin-Adressen. Dies liegt an der hohen Sicherheit, die es bietet.

Innerhalb der Blockchain-Netzwerk, alle die Knoten Sie hätten eine Kopie des 64-stelligen Hashs, der die Informationen darstellt, die beispielsweise einen ganzen Block darstellen. Sobald diese Informationen vom Netzwerk validiert wurden (oder mit anderen Worten bereits in der Kette registriert wurden), würde jede Manipulation dieser Informationen, die darauf abzielt, ein Zeichen des validierten Hashs zu ändern, sofort erkannt und verworfen.

Um weitere technische Informationen zu dieser kryptografischen Hash-Funktion zu erhalten, empfehlen wir Ihnen, sie herunterzuladen und zu lesen das Papier auf Spanisch «Kryptographie: SHA-256-Funktion» de Javier Domínguez Gómez, Spanischer Softwareentwickler und Hacktivist in Free Software Foundation y Electronic Frontier Foundation.

Wenn Sie es testen möchten, können Sie diese Seite zur Generierung von Passwörtern auf Basis von SHA-256 aufrufen. indem Sie hier klicken.

hier drücken um Ihr Benutzerkonto auf Spanisch KOSTENLOS und sicher zu eröffnen und ein Geschenk im Wert von 5 € zu erhalten.

Autor

Autor