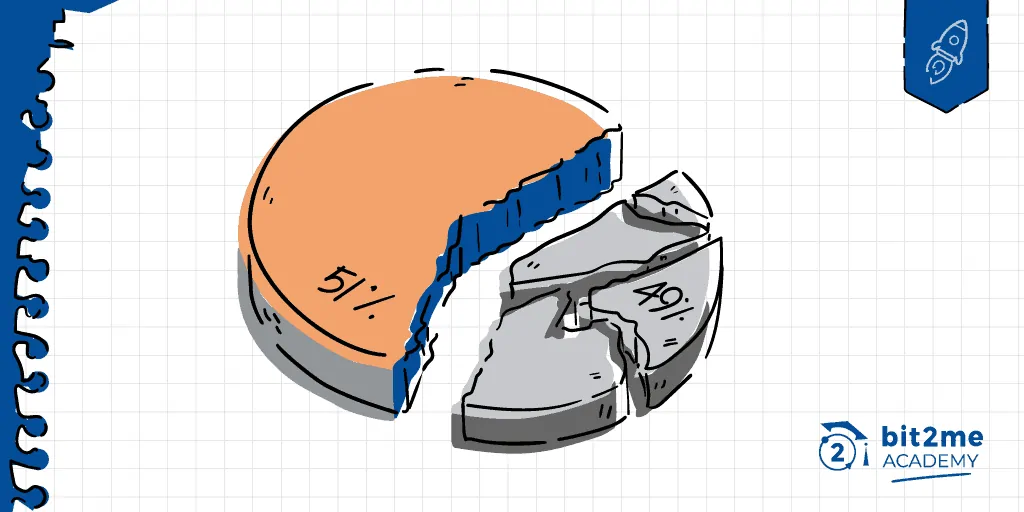

Der gefürchtete 51%-Angriff ist eine der Gefahren, die in allen Blockchains schlummern, insbesondere denen, die auf dem PoW-Protokoll basieren.

LDie Blockchain-Technologie weist seit ihrer Einführung eine Schwäche auf, die ihre Entwickler vermeiden wollen, heißt es 51 % Angriff. Dieser Angriff ermöglicht es einem oder mehreren böswilligen Agenten, die mindestens 51 % des Netzwerks kontrollieren, damit zu tun, was sie wollen. Den Aktionen, die Sie durchführen können, sind keine Grenzen gesetzt Blockchain. Sie sind in der Mehrheit und als solche können sie etwas umschreiben oder sogar erstellen DoS Angriff auf dem Netzwerk.

Diese Schwäche hängt mit der Art und Weise zusammen, wie Blockchain-Netzwerke strukturiert sind. Dies sind nichts weiter als eine Reihe von Knoten verteilt. Alle fahren ein Konsensprotokoll die auf dem Vertrauen und der Arbeit einer Mehrheitsgruppe der Teilnehmer basiert. Dadurch soll verhindert werden, dass die Existenz eines geringen Prozentsatzes bösartiger Knoten Chaos im Netzwerk verursacht.

Die Geschichte ändert sich jedoch völlig, wenn böswillige Akteure 51 % oder mehr der Macht des Netzwerks besitzen. An diesem Punkt können sie, wie wir bereits gesagt haben, tun und lassen, was sie wollen. Daher leitet sich auch der Name des Angriffs ab, da dieser Prozentsatz der Energie das Minimum darstellt, das zur Durchführung des Angriffs erforderlich ist.

Wie werden diese Angriffe durchgeführt?

Die Durchführung eines 51-Prozent-Angriffs ist technisch gesehen nicht komplex. Es reicht aus, einen Mining-Knoten zu haben und die Mehrheitsbeteiligung am Blockchain-Netzwerk zu haben. Das ist alles, was es wirklich braucht, und diese Situation mag besorgniserregend klingen, ist es aber nicht. Nun, das Problem liegt in der Mehrheitsbeteiligung. Eine Situation, die je nach Blockchain einige tausend Dollar oder Millionen kosten kann.

Nehmen wir zum Beispiel den Fall von Bitcoin. Mit seinem Konsensprotokoll PoW und Algorithmus SHA-256 Es ist technisch gesehen recht einfach, einen solchen Angriff durchzuführen. Es gibt leistungsstarke Maschinen ASIC y FPGA Das kann es uns erleichtern, Rechenleistung zu erhalten. Allerdings erschweren die Größe und die gesamte verteilte Rechenleistung des Bitcoin-Netzwerks den Angriff. Tausende dieser Ausrüstungsgegenstände wären für die erfolgreiche Durchführung unseres Angriffs nicht erforderlich. Eine Situation, die die Kosten auf Millionen von Dollar erhöhen würde. Ein wirtschaftlicher Aufwand, der möglicherweise nicht durch die Gewinne ausgeglichen wird, die der böswillige Akteur aus seinem erfolgreichen Angriff erzielen könnte.

Aber wenn wir anstelle von Bitcoin eine kleinere Blockchain nehmen würden LeaCoin, die Geschichte ändert sich. Unter Verwendung des gleichen Konsensprotokolls und der gleichen Hash-Funktion wie Bitcoin, LeaCoin Es handelt sich um eine kleine und leicht angreifbare Blockchain. Mit einer Gesamtrechenleistung von kaum mehr als 1 TH/s würde ein aktuelles ASIC-Gerät ausreichen und mehr als ausreichen, um einen solchen Angriff durchzuführen. Wenn der Angreifer die Situation wirtschaftlich ausnutzen könnte, wäre er zweifellos ein Hauptziel. Die Realität ist, dass LeaCoin nur einen sehr geringen Wert hat und als ein angesehen wird Shitcoin.

Die Geschichte dieser Angriffe wiederholt sich auf Algorithmen wie Po y DPoS, jeder von ihnen mit seinen Schwierigkeiten und Besonderheiten.

Wie viel weißt du, Kryptonaut?

Ist es einfach und kostengünstig, einen 51 %-Angriff durchzuführen?FALSCH!

51 %-Angriffe sind eine recht komplexe Form des Angriffs auf Kryptowährungen, die sehr kostspielig sein kann. Die Wahrheit ist: Je mehr Miner und Menschen sich am Netzwerk beteiligen, desto komplexer und teurer wird es, diese Art von Angriff erfolgreich durchzuführen. Daher der große Vorteil von Netzwerken wie Bitcoin oder Ethereum, deren Größe und Potenzial sie vor böswilligen Aktionen dieser Art schützt.

Welche Folgen kann ein 51 %-Angriff haben?

Erstens würde ein solcher Angriff es dem Angreifer ermöglichen, die größte Menge an Mining-Belohnungen aus dem Netzwerk zu erhalten. Dies liegt daran, dass Sie den Großteil der Mining-Leistung kontrollieren und das System Sie daher proportional belohnt.

Ein weiterer möglicher Fall ist die Leistungsfähigkeit des Angreifers Double-Spend-Angriffe. Das heißt, die Möglichkeit, den Verlauf der Blockchain zu ändern, um ausgegebene Münzen zurückzugewinnen und sie erneut ausgeben zu können. Diese ersten beiden Aktionen sind die Hauptgründe dafür, den Großteil der Mining-Leistung einer Blockchain zu kontrollieren. Nun, sie ermöglichen es Ihnen, auf völlig unehrliche Weise Gewinne zu erzielen, und niemand kann sie davon abhalten.

Ein extremerer Fall dieser Art von Angriff ist die Durchführung eines DoS-Angriffs, der das Netzwerk außer Betrieb setzt. Alles mit dem Ziel, das wirtschaftliche Ökosystem dieses Netzwerks negativ zu beeinflussen, was je nach Marktwert der Kryptowährung zu Verlusten in Millionenhöhe führen würde.

Autor

Autor