Bitcoin y la computación cuántica (quantum computing) representan al día de hoy, y sin lugar a dudas, dos de las tecnologías más disruptivas de nuestra era. Y es que mientras Bitcoin ha revolucionado el concepto de dinero digital y descentralizado, la computación cuántica promete transformar la manera en que procesamos la información, con implicaciones profundas para la criptografía y la seguridad de los sistemas digitales. De allí la importancia de conocer y entender cómo estas dos tecnologías interactúan y transforman nuestro mundo, pero sobre todo, conocer y entender lo crucial que resulta la computación cuántica en el futuro de Bitcoin, el futuro de la criptografía en general y el de nuestra seguridad digital.

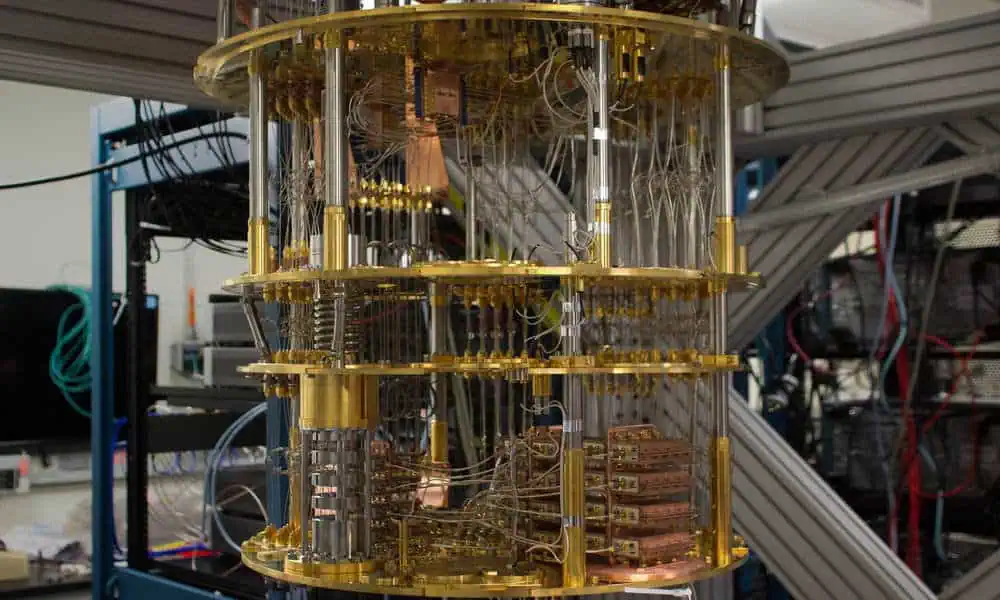

Y es que la computación cuántica, esa rama de la computación que utiliza la mecánica cuántica (desarrollada desde principios del siglo XX), para acelerar el tratamiento de datos a niveles nunca vistos, gracias al uso de los qubits (una forma de representación de datos modelados en sistema mecánico-cuánticos) en lugar de bits tradicionales, tiene el potencial de resolver problemas complejos mucho más rápido que las computadoras clásicas.

Una situación que plantea tanto oportunidades como desafíos para Bitcoin y nuestro mundo digital en general. Ya que, por un lado, la computación cuántica podría mejorar todo nuestro conocimiento del Universo y la dinámica de las cosas, incluyendo los sistemas criptográficos, y al mismo tiempo, nos da la llave para romper todo lo que hemos construido hasta hoy. Dicho de una forma más directa: la computación cuántica puede llevarnos a una revolución computacional como nunca antes vista, pero al mismo tiempo se convierte en una amenaza de primer nivel para la computación de hoy. Una amenaza que puede romper todo nuestro mundo digital incluyendo al mismo Bitcoin.

Pero ¿Cómo es esto posible? ¿Por qué la computación cuántica es tal amenaza para Bitcoin? ¿Hay alguna forma de evitar esto? Estas y otras preguntas tendrán su respuesta en este artículo donde conocerás cómo afecta la computación cuántica a Bitcoin.

Bitcoin y la criptografía: la base de su seguridad

Antes de empezar a responder las preguntas anteriores aclaremos unas cosas. Primero, recuerda que Bitcoin utiliza una combinación de algoritmos criptográficos para asegurar la integridad y la seguridad de sus transacciones. En ese sentido, los dos algoritmos más importantes son SHA-256 y ECDSA. De ambos algoritmos hemos hablado mucho aquí en Bit2Me Academy, te invitamos a leer los artículos que hemos desarrollado explicando ambos para que tengas un conocimiento más claro y extenso de los mismos.

Pero, en todo caso, la explicación más sencilla para ambos conceptos son:

SHA-256 o Secure Hash Algorithm 256-bit

Este es un algoritmo de hashing, que es utilizado para el minado de bloques y la generación de direcciones de Bitcoin. La tarea básica de este algoritmo es convertir cualquier entrada en una cadena alfanumérica de 256 bits, lo que asegura que cada transacción y bloque en la blockchain de Bitcoin sea único y no pueda ser alterado sin cambiar el hash resultante. Los hash funcionan de una forma muy única, y es que una vez el contenido es hasheado, es imposible saber el texto original. Por ejemplo, mira la siguiente cadena e intenta descubrir el mensaje original hasheado:

39cdd9aeaf7888b295a46f2d151ba800f02e22a310444dc22801bb9b4ea05a49

¿Difícil, no? Pues esa es la idea, que lo hasheado no pueda ser fácilmente «descifrado» hasta el punto en que podamos llegar al mensaje original. De allí que usemos los hash como una forma de reconocer datos de forma única, porque otra característica de los hash es que siempre darán como resultado el mismo hash, siempre y cuando la data introducida sea la misma.

Esto es importante porque SHA-256 se usa mucho para mantener la seguridad informática. Por ejemplo, un certificado SSL de una web siempre tiene un hash SHA-256 (o mayor, ej: SHA-512) para que cualquiera leyendo los datos del certificado pueda verificar que el hash es correcto y que, por tanto, estamos ante un certificado original y no manipulado. Es un medio de comprobación de datos, y uno muy potente, que también puede usarse para otras cosas dependiendo de los algoritmos que usemos. En Bitcoin, por ejemplo, lo usamos para identificar los bloques de forma única permitiéndonos identificar de forma inequívoca los mismos y detectar si estamos ante un bloque original o manipulado.

Ahora ¿Quieres saber lo que guarda el mensaje hash anterior? Sigue leyendo, más adelante te enseñaremos cuál es el mensaje «secreto».

ECDSA (Elliptic Curve Digital Signature Algorithm)

El segundo algoritmo que forma parte de la seguridad de Bitcoin es el algoritmo de firma ECDSA. Este se utiliza para la generación y verificación de firmas digitales. Es decir, estamos ante un algoritmo que le permite a los usuarios de Bitcoin firmar transacciones de manera segura, asegurando que solo el propietario de la clave privada correspondiente pueda autorizar una transacción.

En Bitcoin por ejemplo, cada dirección de Bitcoin (ej: 31s2uanwVDXWkHxpgzhBMKUcQetchTUFzL) tiene su origen en una clave privada ECDSA. Le decimos privada, porque esta clave solo la conoce (y solo debería conocerla) el dueño y creador de esa dirección. Esta clave privada sirve para desbloquear el uso de los BTC que estén dentro de esa dirección, por lo que saber o controlar la clave privada, le permite a cualquier gastar el BTC asociado a esa dirección.

Pero ECDSA no solo tiene una clave privada, sino que también tiene una clave pública. Esta es una clave que podemos compartir con otros con seguridad, de forma que otras personas puedan enviarnos datos cifrados (usando la clave pública que le ofrecemos). Piensa en esta clave pública, como un sobre donde puedes poner datos y que una vez sellas el sobre, los datos que has colocado son cifrados de tal forma que nadie más puede leerlos. De esa forma, solo tú sabes los datos y mensajes introducidos, y el dueño/generador de esa clave pública podrá desbloquear el mensaje al proporcionar la clave privada correspondiente. Del resto, sin importar lo que haga, jamás podrá conocer el mensaje.

Exactamente, lo que pasa con una dirección de Bitcoin y el monedero que la controla. El monedero es el software que nos permite generar la clave privada ECDSA y las claves (infinitas) públicas derivadas de esa clave privada. Así puedes compartir tus claves privadas o direcciones de Bitcoin (que están hasheadas con SHA-256) sin preocupaciones, nadie puede quitarte tu BTC, porque solo tu tienes la clave privada en tu monedero. Ahora entiendes la importancia de proteger los monederos de criptomonedas, además de como ECDSA y SHA-256 nos ayudan a asegurar Bitcoin.

La seguridad nunca es perfecta

Sin embargo, la seguridad de este doble sistema tiene un punto débil. ECDSA funciona porque en su diseño usamos unas matemáticas muy avanzadas usando curvas elípticas asociadas al problema del logaritmo discreto.

Dicho de una forma más sencilla, ECDSA es segura porque el problema matemático es muy complejo. Ya que si usamos el problema con datos conocidos, generamos la respuesta de forma muy rápida. Pero descomponer la respuesta obtenida para saber los datos iniciales es «imposible». Y decimos que es «imposible», porque incluso usando todas las computadoras y supercomputadoras del mundo, tardaríamos entre miles de años a millones de años en encontrar la respuesta correcta. En pocas palabras, la computación que usamos al día de hoy, no puede ofrecernos una respuesta en un periodo de tiempo humanamente alcanzable.

Sin embargo, aquí es donde está el truco: la computación binaria actual no puede, pero la computación cuántica, sí. Y esto es posible gracias a: el Ataque de Shor, uno de los algoritmos cuánticos más conocidos que podría poner en riesgo la seguridad de Bitcoin. Desarrollado por el matemático Peter Shor en 1994, este algoritmo puede factorizar números grandes y resolver el problema del logaritmo discreto en tiempo polinómico, lo que lo hace capaz de romper algoritmos criptográficos como ECDSA. Esto significa que un ordenador cuántico suficientemente avanzado podría derivar claves privadas a partir de claves públicas, comprometiendo la seguridad de las transacciones de Bitcoin.

¿Qué tan rápido? Pues los datos más recientes sobre este tema indican que un computador cuántico con 13 millones de qubits puede romper una dirección pública de Bitcoin (del tipo P2PK) en 24 horas. Si es mucho, pero recuerda que hemos pasado de durar millones de años con la computación binaria, a solo 24 horas con la computación cuántica. De inalcanzable a alcanzable en un día, un cambio sin precedentes.

Bitcoin no es el único en peligro

Sin embargo, el problema de Bitcoin parecería un juego de niños si entendemos el problema en toda su magnitud. ¿Por qué? Por qué ECDSA no solo es usado por Bitcoin, prácticamente toda comunicación actual que realizas por Internet usa ECDSA como base para crear un canal de comunicación seguro. Por ejemplo, te conectas a tu banco por Internet y para ello usas un certificado SSL que cifra tu conexión entre tu computador y el banco. Así, nadie puede leer los datos que el banco te manda desde sus servidores, puedes estar tranquilo, tu información es totalmente privada, entre el banco y tu PC.

Pero con un computador cuántico, un hacker solo tardaría 24 horas (o menos) en romper el certificado del banco, y a partir de entonces, estaría en la capacidad de escuchar cualquier comunicación que el banco realice con sus clientes por Internet. Tus datos bancarios estarían a merced de los hackers y nadie se daría cuenta de ello, hasta que no sea demasiado tarde. Si eso ya es suficientemente grave, amplia el problema: toda comunicación digital estaría comprometida, nada estaría a salvo. Ahora entiendes el verdadero y real peligro de la computación cuántica, no solo para Bitcoin sino para toda nuestra vida digital.

¿Dónde estamos ahora con la computación cuántica?

Sabiendo todo esto ahora te estarás preguntando ¿Dónde estamos con la computación cuántica y su amenaza a Bitcoin? Seguramente en este momento habrás escuchado mucho sobre el nuevo chip cuántico de Google: Willow.

Google Willow es sin duda un gran avance, pero no por las razones que se hacen ver en muchos medios que se hicieron eco de la noticia. Y es que, el gran avance real de Google Willow está relacionado con el manejo de la corrección de errores cuánticos (QEC) dentro el chip.

QEC es un problema complejo, uno que ha puesto a los investigadores a trabajar por mucho tiempo para solucionarlo, ya que los errores en computación binaria son problemáticos, pero corregibles, de hecho, somos muy buenos haciéndolo. Pero, en computación cuántica un error es un completo dolor de cabeza. Un error en un computador cuántico puede significar una cascada de errores que se incrementan de forma logarítmica, lo que invalida toda computación que se realice sobre los mismos.

De hecho, no fue hasta 1996 cuando se diseñó uno de los primeros sistemas de QEC lo suficientemente buenos como para permitir la computación cuántica funcional. El trabajo fue realizado por Robert Calderbank, Peter Shor y Andrew Steane, recibiendo el nombre de CSS (por las iniciales de sus creadores). CSS y sus respectivas evoluciones ha sido la base de muchos computadores cuánticos actuales, pero un margen de errores de hasta 30% y con posibilidad de incremento a medida que el computador funciona por más tiempo o tiene más qubits, es algo inaceptable y limita la evolución del sistema.

El trabajo de Google en Willow cambia radicalmente esto, y reduce los márgenes de error, pero no solo eso, sino que a medida que se añaden más qubits al sistema, la corrección de errores mejora y el porcentaje de fallos se reduce aún más. ¿Resultado? Willow con sus 105 qubits tiene un margen de error de 0,143 % por ciclo de cómputo. Esto le ha permitido a Google mantener a Willow funcionando por casi una hora continua sin fallos graves. Comparemos, Willow puede funcionar por una hora continua, mientras Sycamore (la versión anterior a Willow) solo podía funcionar por un máximo de 10 minutos continuos sin fallos.

Este es el estado actual de la computación cuántica actual, sin contar claro, otros problemas y desafíos técnicos asociados. Y es que incluso con Willow, aún falta mucho para poner en riesgo real a Bitcoin y nuestro mundo digital.

Impacto potencial de la computación cuántica en Bitcoin

Pese a esto, en este punto queda claro que la certera posibilidad de que un ordenador cuántico rompa las claves privadas de Bitcoin plantea serios riesgos para la seguridad de la criptomoneda y sus usuarios. Y es que si las claves privadas se ven comprometidas, los fondos asociados a esas claves podrían ser robados, lo que podría llevar a una pérdida masiva de confianza en el sistema. Después de todo, la seguridad de Bitcoin se basa en la confianza de los usuarios en la inviolabilidad de sus transacciones. Si los usuarios comienzan a dudar de la seguridad de sus fondos debido a la amenaza cuántica, esto podría llevar a una caída en el precio de Bitcoin y una disminución en su adopción.

Sin embargo, no todo está perdido. Y es que si recordamos la introducción de este artículo, hablamos que de Bitcoin tiene dos algoritmos que constituyen la base de su seguridad: SHA-256 y ECDSA. Sabemos que ECDSA es vulnerable a computación cuántica, pero ¿SHA-256 es vulnerable? La respuesta corta es: la computación cuántica tiene la posibilidad de romper SHA-256, pero el problema es mucho más complejo que ECDSA.

En computación cuántica se conoce un algoritmo llamado: algoritmo de Grover, creado por Lov Grover en 1996. Este algoritmo hace posible romper SHA-256 con computación cuántica, pero su aplicación es mucho más compleja que algoritmo de Shor, hasta el punto en que un computador de 13 millones de qubits (el mismo que podría romper una dirección de Bitcoin en 24 horas), podría tardar años en lograr encontrar la respuesta correcta.

Así encontrar la respuesta al hash 39cdd9aeaf7888b295a46f2d151ba800f02e22a310444dc22801bb9b4ea05a49, podría llevarle mucho tiempo a un computador cuántico, lo suficiente como para tomar medidas que protejan de forma más efectiva a Bitcoin y sus usuarios. Por cierto, el mensaje en el hash es: «Cogito ergo sum – Rene Descartes«. Puedes probarla en una web de hashing online y verificar que en efecto esa es la frase original.

Pero la mayor esperanza de Bitcoin y sus usuarios está en una realidad que vemos todo el tiempo: en Bitcoin, desde hace mucho tiempo no usamos las claves públicas ECDSA puras para enviarnos transacciones. En su lugar, las direcciones de Bitcoin (ej: 31s2uanwVDXWkHxpgzhBMKUcQetchTUFzL) usan la clave pública ECDSA y luego la pasan por un proceso de transformación que usa algoritmos como SHA-256 y Base58 para sintetizar y proteger la clave pública real. Es decir, la dirección de ejemplo 31s2uanwVDXWkHxpgzhBMKUcQetchTUFzL, es una simplificación protegida de la clave pública ECDSA real, y parte de esa protección es ofrecida por SHA-256, lo que protege efectivamente la dirección frente a ataques de computación cuántica, o al menos, lo hace mucho más difíciles de llevar a cabo.

Otras posibles respuestas a la amenaza

Lo anterior ya nos permite respirar con claridad: la computación cuántica no es el fin de Bitcoin, al menos no en mucho tiempo. Pero incluso con su llegada y su evolución, hay otras formas para protegernos. Por ejemplo, Bitcoin puede actualizarse para usar algoritmos de cifrado y firma digital resistentes a la computación cuántica. Así por ejemplo, se puede actualizar para usar sistemas zk-SNARKs o zk-STARKs que son más resistentes. También se puede utilizar tecnologías basadas en retículos (Lattice) como es el caso de Module-Lattice-Based Digital Signature Algorithm (ML-DSA) que son resistentes a computación cuántica. Otro ejemplo es Dilithium, un sistema basado en Lattice, que considerado el primer sistema post-quantum seguro, hasta el punto es que forma parte de los estándares de seguridad de los Estados Unidos (NIST).

Así y para resumir, la computación cuántica representa tanto una oportunidad como un desafío para Bitcoin. Aunque la amenaza cuántica plantea serios riesgos para la seguridad del sistema, la comunidad de Bitcoin está tomando medidas para mitigarla mediante la investigación y la implementación de nuevos algoritmos criptográficos. La capacidad de Bitcoin para adaptarse a la amenaza cuántica será crucial para su futuro y su continuidad como una moneda digital descentralizada. La resiliencia y adaptabilidad del ecosistema de Bitcoin frente a los avances tecnológicos demuestran su potencial para seguir siendo una fuerza disruptiva en el mundo de las finanzas y la tecnología.

Empieza en Bit2Me y salta al mundo de las criptomonedas con ventaja. Regístrate fácilmente y consigue 15€ GRATIS en tu primera compra con este enlace. ¡No esperes más para unirte a la revolución cripto! Registrarme

Autor

Autor